جدول المحتويات

برنامج أمان الإنترنت يقوم بإجراء فحص لمكافحة الفيروسات وبرامج التجسس على جهاز كمبيوتر محمول ، بعد أن تعرضت NHS لهجوم إلكتروني كبير على أنظمة الكمبيوتر الخاصة بها. حقوق الصورة: PA Images / Alamy Stock Photo

برنامج أمان الإنترنت يقوم بإجراء فحص لمكافحة الفيروسات وبرامج التجسس على جهاز كمبيوتر محمول ، بعد أن تعرضت NHS لهجوم إلكتروني كبير على أنظمة الكمبيوتر الخاصة بها. حقوق الصورة: PA Images / Alamy Stock Photoسواء كانت ذات دوافع مالية أو سياسية ، يمكن أن يكون للهجمات الإلكترونية آثار بعيدة المدى. في القرن الحادي والعشرين ، أصبح الأمن السيبراني أحد الاعتبارات الجيوسياسية الحيوية بشكل متزايد. عند الاختراق ، يمكن أن تكون النتائج كارثية.

في عام 2017 ، على سبيل المثال ، دبرت الوحدة العسكرية الإلكترونية الروسية Sandworm هجومًا ببرامج ضارة كلف الشركات العالمية ما يقدر بمليار دولار. بعد بضع سنوات ، من ناحية أخرى ، في عام 2021 ، اخترق المتسللون نظام منشأة معالجة المياه في فلوريدا ، مما أدى إلى تسميم إمدادات المياه الإقليمية عن طريق برمجة زيادة خطيرة في هيدروكسيد الصوديوم.

تابع القراءة للعثور على عن بعض أكثر الهجمات الإلكترونية تأثيرًا في التاريخ.

1. الهجمات الإلكترونية على إستونيا (2007)

أصبحت الحرب الهجينة مصطلحًا شائع الاستخدام في السنوات الأخيرة. المعنى الدقيق للمفهوم غير مفهوم ولكنه يشير عادة إلى شكل من أشكال الحرب غير القياسية التي تجمع بين مجموعة متنوعة من التكتيكات غير الحركية "غير النظامية". تُعرِّفها قيادة القوات المشتركة الأمريكية بأنها "أي خصم يستخدم في الوقت نفسه وبشكل تكيفي مزيجًا مخصصًا من الوسائل أو الأنشطة التقليدية وغير النظامية والإرهابية والإجرامية ... بدلاً منكيان واحد ، قد يكون التهديد المختلط أو المتحدي مزيجًا من الجهات الفاعلة الحكومية وغير الحكومية. تعرضت لهجوم إلكتروني واسع النطاق. جاء الهجوم ، الذي أدى إلى زعزعة استقرار البنية التحتية والاقتصاد في دولة البلطيق بشكل كبير ، مما تسبب في تعطل الاتصالات على مستوى البلاد ، وإخفاقات مصرفية وتعتيم إعلامي ، بعد أن قررت السلطات الإستونية نقل نصب تذكاري برونزي لجندي سوفيتي من وسط تالين إلى مقبرة عسكرية في الضواحي. المدينة.

الجندي البرونزي في تالين في موقعه الجديد ، 2009.

حقوق الصورة: ليليا موروز عبر ويكيميديا كومنز / المشاع الإبداعي

الخطوة كانت مثيرة للجدل بشكل كبير ، وأغضبت قطاعات كبيرة من السكان الناطقين بالروسية في إستونيا وأثارت ليلتين من أعمال الشغب والنهب. تبع ذلك الهجوم الإلكتروني ، مما أدى إلى إغراق إستونيا في الفوضى.

من السمات البارزة للحرب الإلكترونية أنه غالبًا ما يكون من غير الواضح من ينظم هجومًا. كان هذا هو الحال بالتأكيد مع هجوم عام 2007 على إستونيا: في حين كان من المفترض على نطاق واسع أن روسيا كانت مسؤولة ، كان من الصعب الحصول على دليل ملموس. بعد مرور 10 سنوات فقط على شرط عدم الكشف عن هويته ، قال مسؤول حكومي إستوني لبي بي سي إن الأدلة تشير إلى أن الهجوم "دبره الكرملين ، وثم انتهزت العصابات الخبيثة الفرصة للانضمام والقيام بواجبها لمهاجمة إستونيا ".

2. هجوم SolarWinds الإلكتروني (2020)

هجوم إلكتروني على نطاق غير مسبوق ، أرسل هجوم Sunburst على SolarWinds ، وهي شركة برمجيات كبرى مقرها في تولسا ، أوكلاهوما ، موجات صدمة عبر أمريكا في عام 2020. استتبع الهجوم خرقًا لسلسلة التوريد باستخدام SolarWinds برنامج Orion ، الذي تستخدمه العديد من الشركات متعددة الجنسيات والوكالات الحكومية.

من خلال اختراق شفرة البرامج الضارة (التي أصبحت تُعرف باسم Sunburst) إلى تحديث Orion الروتيني ، يعتقد المتسللون ، أنه تم توجيههم من قبل روسي حصلت عملية التجسس على وصول غير مقيد لآلاف المنظمات ، بما في ذلك حكومة الولايات المتحدة ، لمدة تصل إلى 14 شهرًا.

3. هجوم شبكة الطاقة الأوكرانية (2015)

أعطى هذا الهجوم الإلكتروني على شبكة الطاقة الأوكرانية العالم فكرة مبكرة عن قدرة روسيا على الانخراط في حرب إلكترونية بعيدة المدى كجزء من جهودها المستمرة لزعزعة استقرار جارتها. تم تنفيذ هذا الهجوم المعقد بعد مرور عام على ضم شبه جزيرة القرم - الذي يُنظر إليه على نطاق واسع على أنه اللحظة التي بدأت فيها الحرب الروسية مع أوكرانيا بفعالية - هذا الهجوم المعقد لكونه أول هجوم إلكتروني ناجح على شبكة كهرباء. يُنسب إلى الوحدة العسكرية الإلكترونية الروسية Sandworm ، عندما وقع مركز التحكم Prykarpattyaoblenergo ضحية لخرق إلكتروني. تمكن التسلل المتسللين من الاستيلاءالسيطرة على أنظمة الكمبيوتر للمحطة الفرعية وجعلها في وضع عدم الاتصال. وسرعان ما تبع ذلك هجمات على المزيد من المحطات الفرعية. تشير التقديرات إلى أن ما بين 200000 و 230.000 مواطن أوكراني قد تأثروا بالهجوم.

4. هجوم برنامج NotPetya الخبيث (2017)

بعد عامين من هجوم شبكة الطاقة الأوكرانية ، ضربت Sandworm مرة أخرى ، وهذه المرة بهجوم برمجيات ضارة ، بينما كان من المؤكد تقريبًا أنه يركز على أوكرانيا ، ألحق أضرارًا جانبية هائلة في جميع أنحاء العالم. تشير التقديرات إلى أن المنظمات خسرت مجتمعة مليار دولار نتيجة للهجوم.

تم تسمية NotPetya بهذا الاسم لأنها كانت تشبه في البداية هجوم فدية يسمى Petya ، والذي تم تسميته على اسم نظام أسلحة في فيلم جيمس بوند العين الذهبية . لكن ثبت أن NotPetya كان تهديدًا أكثر خطورة وخطورة. مثل WannaCry ransomware الذي تسبب أيضًا في حدوث فوضى عالمية في عام 2017 ، فقد استخدم استغلال Windows Server Message Block (SMB) للانتشار بسرعة أكبر.

ومن المثير للاهتمام ، على الرغم من أن NotPetya أعطى انطباعًا بأنه هجوم فدية ، إلا أن القرائن بدأت بسرعة للإشارة إلى أن دوافع مبتكريها كانت سياسية أكثر منها مالية وأن أوكرانيا كانت هدفهم الرئيسي. كان أحد هذه الأدلة هو البرنامج المستخدم لبدء الإصابة وهو برنامج الضرائب الأوكراني ، M.E.Doc ، والذي يتم استخدامه في جميع أنحاء البلاد. نتيجة لذلك ، قُدر أن 80٪ من إصابات NotPetya حدثت في أوكرانيا.

أنظر أيضا: 15 من أبطال حرب طروادة5.هجوم WannaCry ransomware (2017)

الذي تم تنفيذه في نفس العام مع NotPetya ، استخدم هجوم WannaCry ransomware السيئ السمعة منهجية مماثلة ولكن ، إذا كان أي شيء ، كان تأثيره بعيد المدى. مثل NotPetya ، انتشر WannaCry عبر Windows يستغل EternalBlue ، الذي سُرق وتسريب قبل بضعة أشهر من الهجوم. لم تقم العديد من المنظمات التي وقعت ضحية لـ WannaCry بعد بتنفيذ التصحيحات التي تم إصدارها مؤخرًا والتي تم تصميمها لإغلاق الثغرة.

عملت WannaCry من خلال الانتشار تلقائيًا عبر الشبكات ، وإصابة أجهزة الكمبيوتر ثم تشفير البيانات والمطالبة بفدية (300 دولار أمريكي في البوصة). Bitcoin في غضون ثلاثة أيام أو 600 دولار في غضون سبعة أيام) لفك تشفير تلك البيانات. كان حجم هجوم WannaCry هائلاً ، حيث قدر يوروبول إصابة حوالي 200000 جهاز كمبيوتر في 150 دولة. في المملكة المتحدة ، كان لها تأثير مقلق بشكل خاص على NHS ، حيث أصابت 70،00 جهاز بما في ذلك أجهزة الكمبيوتر وأجهزة التصوير بالرنين المغناطيسي وغيرها من معدات المسرح. ربما لم يكن مفاجئًا أن الهجوم أثار تحقيقًا في عيوب واضحة للأمن السيبراني لخدمة NHS> لقطة شاشة لملاحظة فدية WannaCry على نظام مصاب

صورة الائتمان: 황승환 عبر Wikimedia Commons / Creative Commons

6. هجوم فلوريدا المائي (2021)

أتذكير مقلق بأن التكنولوجيا القديمة يمكن أن تزود المتسللين بنقطة دخول سهلة إلى شبكة متطورة. في حالة هذا الهجوم على منشأة لمعالجة المياه في أولدسمار بولاية فلوريدا ، فإن جهاز كمبيوتر قديم يعمل بنظام التشغيل Windows 7 بدون جدار ناري مكّن أحد المتسللين من الوصول وزيادة كمية هيدروكسيد الصوديوم في المياه بمقدار 100 مرة. كانت كارثية لو لم يتم القبض عليها في الوقت المناسب.

7. هجوم فدية شركة Colonial Pipeline Company (2021)

ربما يكون الأمر الأكثر إثارة للصدمة في هذا الهجوم الإلكتروني هو حقيقة أنه من المفترض أن الأمر استغرق كلمة مرور واحدة تم اختراقها لتعطيل أكبر خط أنابيب بترول في أمريكا لعدة أيام. في 7 مايو 2021 ، أفادت شركة Colonial Pipeline Company بأنها وقعت فريسة لهجوم للأمن السيبراني باستخدام برامج الفدية واضطرت إلى أخذ خط أنابيبها - الذي يوفر حوالي نصف بنزين الساحل الشرقي - دون اتصال بالإنترنت. تم اعتبار التأثير المحتمل للاضطراب المطول خطيرًا بما يكفي لتبرير دفع المتسللين ، وهي جماعة أوروبية شرقية تسمى DarkSide ، بقيمة 4.4 مليون دولار من عملة البيتكوين.

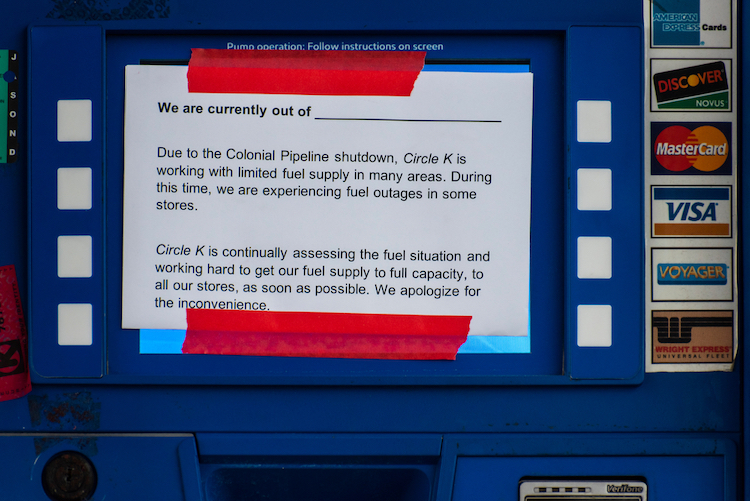

يتم عرض علامة في مضخة فارغة توضح النقص بسبب الهجوم السيبراني على خط الأنابيب الاستعماري. 2021.

أنظر أيضا: كم عدد أطفال هنري الثامن ومن كانوا؟حقوق الصورة: Sharkshock / Shutterstock.com

8. هجوم Kaseya سلسلة التوريد ransomware (2021)

هذا هجوم الفدية ردد صدى اختراق SolarWinds في أنه استهدفMSPs (مقدم خدمة مُدار) لتحقيق تأثير بعيد المدى. خرق MSP ويمكنك تسوية أكثر من شركة واحدة. في يونيو 2021 ، تعرض Kaseya ، وهو مزود برمجيات لإدارة تكنولوجيا المعلومات ومقره فلوريدا يستخدمه العديد من MSPs ، لهجوم فدية لسلسلة التوريد. تحديث زائف لحل مسؤول النظام الظاهري (VSA). كان التأثير المضاعف واسع الانتشار للغاية ، حيث أثر على 60 من عملاء Kaseya (معظمهم من MSPs) وعملائهم. تم الإبلاغ عن تأثر أكثر من 1500 شركة.

9. RockYou2021 (2021)

عندما نشر مستخدم ملف TXT ضخمًا بحجم 100 جيجابايت على منتدى قراصنة شهير في يونيو 2021 ، ادعى أنه يحتوي على 82 مليار كلمة مرور. وجدت الاختبارات في وقت لاحق أنه كان هناك في الواقع 8.4 مليار كلمة مرور في الملف.

تمت تسميته على اسم خرق RockYou الأصلي لعام 2009 ، والذي شهد تسريب المتسللين لأكثر من 32 مليون كلمة مرور للمستخدم ، ويبدو أن RockYou2021 كان عقلًا مجموعة كلمات مرور ضخمة للانحناء. حتى لو ثبت أنه ليس بهذه الضخامة ، فإن 8.4 مليار كلمة مرور تعادل كلمتين من كلمات المرور لكل شخص على الإنترنت في العالم (يُقدر أن هناك 4.7 مليار شخص على الإنترنت).

مما لا يثير الدهشة ، تسبب التسرب ذعر واسع النطاق. ولكن كان هناك تطور آخر - اتضح أن الغالبية العظمى منيُزعم أن 8.4 مليار كلمة مرور مسربة معروفة بالفعل - كانت القائمة في الأساس عبارة عن تجميع ضخم ولم تكشف عن أي كلمات مرور تم اختراقها حديثًا.