Edukien taula

Interneteko segurtasun-softwarea ordenagailu eramangarri batean birusen aurkako eta anti-spyware eskaneatzea egiten duena, NHS-k bere ordenagailu-sistemen aurkako ziber-eraso handi batek jo ostean. Irudiaren kreditua: PA Images / Alamy Stock Photo

Interneteko segurtasun-softwarea ordenagailu eramangarri batean birusen aurkako eta anti-spyware eskaneatzea egiten duena, NHS-k bere ordenagailu-sistemen aurkako ziber-eraso handi batek jo ostean. Irudiaren kreditua: PA Images / Alamy Stock PhotoMotibazio ekonomikoa edo politikoa izan, zibererasoek izugarrizko ondorioak izan ditzakete. XXI.mendean, zibersegurtasuna gero eta ezinbesteko kontu geopolitiko bihurtu da. Urratzen direnean, emaitzak hondamendiak izan daitezke.

Ikusi ere: Zergatik izan ziren hain negargarriak Henrike VI.aren erregealdiaren hasierako urteak?2017an, adibidez, Errusiako ziber-unitate militarrak Sandworm-ek malware-eraso bat antolatu zuen, mundu mailako negozioei 1.000 mila milioi dolarreko kostua izan ziena. Urte batzuk beranduago, bestalde, 2021ean, hackerrek Floridako ura tratatzeko instalazio baten sistema urratu zuten, eskualdeko ur-hornidura ia pozoinduz, sodio hidroxidoaren igoera arriskutsua programatuz.

Jarraitu jakiteko. historiako zibereraso eragingarrienetariko batzuei buruz ezagutzea.

Ikusi ere: Zerk eragin zuen Ingalaterrako Gerra Zibila?1. Cyberattacks on Estonia (2007)

Gerra hibridoa oso erabilia izan da azken urteotan. Kontzeptuaren esanahi zehatza lausoki ulertzen da, baina normalean taktika ez-zinetiko "irregularrak" konbinatzen dituen gerra ez-estandarrari egiten dio erreferentzia. AEBetako Indar Bateratuen Komandoak honela definitzen du "aldi berean eta modu moldagarrian ohiko bitarteko edo jarduera terroristen eta kriminalen nahasketa pertsonalizatua erabiltzen duen edozein aurkari...entitate bakarra, mehatxu hibridoa edo desafioa estatuko eta estatukoak ez diren aktoreen konbinazioa izan daiteke”.

Gerra hibridoaren "nahasketa"ren elementu gero eta ohikoagoa da zibergerra, baina 2007an oraindik nahiko nobela zen Estonian. zibereraso handi batek bonbardatu zuen. Erasoa, Baltikoko estatuaren azpiegitura eta ekonomia izugarri desegonkortu zituen, nazio osoan komunikazio-matxurak, bankuen porrotak eta komunikabideetako itzalaldiak eragin zituena, Estoniako agintariek soldadu sobietar baten brontzezko oroigarri bat Tallinn erdigunetik kanpoaldeko hilerri militar batera eramatea erabaki ostean gertatu zen. hiriaren.

The Bronze Soldier of Tallinn in its new location, 2009.

Irudiaren kreditua: Liilia Moroz Wikimedia Commons / Creative Commons bidez

Mugimendua izugarri polemikoa izan zen, Estoniako errusiar hiztunen populazioaren zati handiak haserretu zituen eta bi gau istilu eta arpilaketak eragin zituen. Zibererasoa jarraitu zen, Estonia kaosean murgilduz.

Zibergerraren ezaugarri nabarmena da askotan ez dagoela argi zein den eraso bat orkestratzen. 2007an Estoniaren aurkako atentatuarekin hala gertatu zen, zalantzarik gabe: Errusia arduratsua zela uste zen arren, zaila zen froga zehatzak aurkitzea. 10 urte beranduago anonimotasun baldintzapean soilik esan zion Estoniako gobernuko funtzionario batek BBCri esan zion frogak iradokitzen zutela erasoa "Kremlinek orkestratu zuela, etamaltzurren taldeek, orduan, bat egiteko eta euren neurria egiteko aukera baliatu zuten Estonia erasotzeko“.

2. SolarWinds cyberattack (2020)

Aurrekaririk gabeko eskalako zibererasoa, Sunburst erasoak, Tulsa-n (Oklahoma) egoitza duen software-enpresa garrantzitsu batek, 2020an Amerikan zehar shock-uhinak eragin zituen. Eraso horrek hornikuntza-katearen haustura ekarri zuen SolarWinds-ek. ' Orion softwarea, multinazional askok eta gobernu agentziek erabiltzen dutena.

Malware kodea (Sunburst bezala ezagutzen zena) ohiko Orion eguneraketa batean sartuz, hacker-ek errusiar batek zuzenduta zegoela uste zuten. espioitza operazioa, milaka erakundetara, AEBetako gobernua barne, mugarik gabe sartzea lortu zuen 14 hilabetez.

3. Ukrainako sare elektrikoaren erasoa (2015)

Ukrainiako sare elektrikoaren aurkako zibereraso honek munduari hasiera eman zion Errusiak zibergerra zabalean aritzeko duen gaitasunari, bere bizilaguna ezegonkortzeko egiten ari den ahaleginaren baitan. Krimea erantsi zenetik urtebetera egin zen –Errusiaren Ukrainarekin gerra eraginkortasunez hasi zeneko unetzat jotzen da–. Eraso konplexu hau sare elektrikoaren lehenengo zibereraso arrakastatsua izateagatik nabarmentzen da.

Erasoa, hau da. Sandworm Errusiako ziber-unitate militarrari egotzita, Prykarpattyaoblenergo kontrol zentroa ziber-hauste baten biktima izan zenean hasi zen. Infiltrazioak hackerrei atzematea ahalbidetu dieazpiestazio baten sistema informatikoak kontrolatu eta lineaz kanpo hartu. Azkar etorri ziren azpiestazio gehiagoren aurkako erasoak. Azken finean, 200.000-230.000 ukrainar hiritarren ustez, erasoak eraginda.

4. NotPetya malware erasoa (2017)

Ukrainako sare elektrikoaren erasoa gertatu eta bi urtera, Sandworm-ek berriro jo zuen, oraingoan malware-eraso batekin, ia ziur Ukrainan zentratuta egon arren, izugarrizko kalteak eragin zituen mundu osoan. Erasoaren ondorioz erakundeek kolektiboki 1.000 mila milioi dolar galdu zituztela kalkulatzen da.

NotPetya izena eman zioten hasieran Petya izeneko ransomware-aren eraso baten antza zuelako, James Bond filmeko arma-sistema baten izena zuelako . GoldenEye . Baina NotPetya mehatxu esanguratsuagoa eta birulentagoa zela frogatu zuen. 2017an mundu mailako hondamena ere eragin zuen WannaCry ransomwareak bezala, Windows Server Message Block (SMB) ustiapena erabili zuen azkarrago zabaltzeko.

Interesgarria da, NotPetyak ransomwarearen erasoa zela iruditu bazuen ere, arrastoak azkar hasi ziren. bere sortzaileen motiboak finantzarioak baino politikoagoak zirela eta Ukraina haien helburu nagusia zela iradokitzeko. Arrasto horietako bat infekzioa hasteko erabilitako softwarea Ukrainako zerga softwarea zen, M.E.Doc, herrialde osoan erabiltzen dena. Ondorioz, NotPetya infekzioen % 80 Ukrainan gertatu zirela kalkulatu zen.

5.WannaCry ransomware erasoa (2017)

NotPetya-ren urte berean egin zen, WannaCry ransomware eraso ezagunak antzeko metodologia erabili zuen, baina, ezer bada, bere eragina are zabalagoa izan zen. NotPetya bezala, WannaCry Windows EternalBlue ustiapenaren bidez hedatu zen, erasoa baino hilabete batzuk lehenago lapurtu eta filtratutakoa. WannaCry-ren biktima izan ziren erakunde askok oraindik ez zuten inplementatu berriki kaleratutako adabakiak, ustiaketa ixteko diseinatutakoak.

WannaCry-k sareetan automatikoki hedatuz lan egin zuen, ordenagailuak kutsatu ondoren datuak enkriptatu eta erreskatea eskatuz (300 $-tan). Bitcoin hiru egunetan edo $ 600 zazpi eguneko epean) datu horiek deszifratzeko. WannaCry-ren erasoaren tamaina izugarria izan zen, eta Europolek kalkulatu zuen 200.000 ordenagailu inguru kutsatuta zeuden 150 herrialdetan. Erresuma Batuan, NHSn eragin bereziki kezkagarria izan zuen, 70,00 gailu kutsatu baitzituen ordenagailuak, MRI eskanerrak eta beste antzerki ekipo batzuk barne. Agian, ez da harritzekoa, erasoak NHSren zibersegurtasun akatsen inguruko ikerketa bat piztu zuen.

Erasoaren atribuzioa eztabaidatu egin da, baina uste da Ipar Koreari lotutako Lazarus Taldea izan zela erantzule.

WannaCry erreskate-oharraren pantaila-argazkia kutsatutako sistema batean

Irudiaren kreditua: 황승환 Wikimedia Commons / Creative Commons bidez

6. Floridako ur-sistemaren erasoa (2021)

AGogorarazten du zaharkitutako teknologiak hackerrei bestela sofistikatua den sare batera sartzeko puntu erraz bat eman diezaiekeela. Oldsmar-eko (Florida) ura tratatzeko instalazio baten aurkako eraso honen kasuan, suebakirik gabeko Windows 7 exekutatzen duen ordenagailu zahar batek hacker bati sarbidea lortu eta uretan dagoen sodio hidroxidoaren kopurua 100 faktore handitzea ahalbidetu zuen. hondamendiak izan dira garaiz harrapatu ez balute.

7. Colonial Pipeline Company ransomware-erasoa (2021)

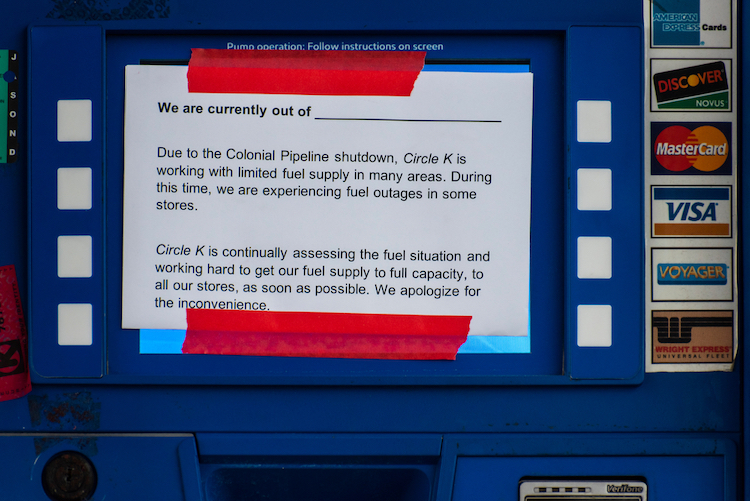

Agian zibereraso honen gauzarik hunkigarriena ustez arriskuan jarritako pasahitz bakarra behar izana da Amerikako petrolio-hodirik handiena hainbat egunez desgaitzeko. 2021eko maiatzaren 7an, Colonial Pipeline Company-k jakinarazi zuen ransomwarearen inguruko zibersegurtasun eraso baten harrapatzen zela eta bere hoditeria -Ekialdeko kostaldeko gasolinaren erdia inguru hornitzen duena- lineaz kanpo hartzera behartuta zegoela. Etenaldi luze baten balizko eragina nahiko larritzat jo zen hackerrei, DarkSide izeneko Europako ekialdeko jantzi bati, 4,4 milioi dolar bitcoin-en ordaintzea justifikatzeko.

Eskassia azaltzen duen ponpa huts batean seinale bat agertzen da. Colonial Pipeline zibererasoak eragindakoa. 2021.

Irudiaren kreditua: Sharkshock / Shutterstock.com

8. Kaseya hornikuntza-katearen ransomware-erasoa (2021)

Ransomware-eraso honek SolarWinds-en hackearen oihartzuna izan zuen helburutzat hartuta.MSPak (Managed Service Provider) eragin zabalagoa lortzeko. MSP bat urratu eta enpresa bat baino askoz gehiago arriskuan jar ditzakezu. 2021eko ekainean Kaseya, MSP askok erabiltzen duten Floridan oinarritutako informatika kudeatzeko software hornitzaileak hornikuntza-katearen ransomware-eraso batek jo zuen.

Hackerrek (REvil ransomware talde gisa identifikatuta) malwarea Kaseya-ren bezero-basera eraman zuten. eguneratze faltsu bat bere Virtual System Administrator (VSA) irtenbiderako. Uhin-efektua oso hedatua izan zen, Kaseyako 60 bezerori (gehienak MSPei) eta haien bezeroei eragin zien. Jakinarazi dutenez, 1.500 enpresa baino gehiago izan dira kaltetuak.

9. RockYou2021 (2021)

Erabiltzaile batek 2021eko ekainean hackerren foro ezagun batean 100 GB-ko TXT fitxategi izugarria argitaratu zuenean 82.000 mila milioi pasahitz zituela esan zuen. Geroago, probak egiaztatu zuten fitxategian 8.400 mila milioi pasahitz "soilik" zeudela.

2009ko RockYouren jatorrizko urraketaren ondorioz, hackerrek 32 milioi erabiltzaile pasahitz baino gehiago isurtzen ikusi baitzuen, RockYou2021 gogoa zela zirudien. Pasahitz bilduma izugarria. Fakturatutakoa bezain masiboa ez dela frogatu bada ere, 8.400 mila milioi pasahitzek bi pasahitz balio dute munduko lineako pertsona bakoitzeko (kalkuluen arabera, 4.700 mila milioi pertsona daude sarean).

Ez da harritzekoa, filtrazioa piztu zen. izua zabaldua. Baina beste bira bat egon zen: ondorioztatu zen gehiengo zabalaustez filtratutako 8.400 mila milioi pasahitz ezagutzen ziren jada; zerrenda, funtsean, konpilazio handia zen eta ez zuen arriskuan jarri berri den pasahitzerik agerian.