Ynhâldsopjefte

Ynternetbefeiligingssoftware dy't in anty-firus en anty-spyware-scan op in laptop útfiert, nei't de NHS troffen is troch in grutte cyberoanfal op har kompjûtersystemen. Ofbyldingskredyt: PA Images / Alamy Stock Photo

Ynternetbefeiligingssoftware dy't in anty-firus en anty-spyware-scan op in laptop útfiert, nei't de NHS troffen is troch in grutte cyberoanfal op har kompjûtersystemen. Ofbyldingskredyt: PA Images / Alamy Stock PhotoOft se finansjeel of polityk motivearre binne, cyberoanfallen kinne enoarm fiergeande effekten hawwe. Yn 'e 21e ieu is cyberfeiligens in hieltyd wichtiger geopolitike oerweging wurden. By breaching, kinne de resultaten katastrofaal wêze.

Yn 2017, bygelyks, de Russyske cyber militêre ienheid Sandworm orkestrearre in malware oanfal dy't kostje globale bedriuwen in skatte $1 miljard. In pear jier letter, oan 'e oare kant, yn 2021, brekken hackers it systeem fan in wettersuveringsynstallaasje yn Florida, en fergiftigen hast in regionale wetterfoarsjenning troch it programmearjen fan in gefaarlike ferheging fan natriumhydroxide.

Lês fierder om te finen út oer guon fan 'e meast ynfloedrike cyberoanfallen yn' e skiednis.

1. Cyberoanfallen op Estlân (2007)

Hybride oarlochsfiering is de lêste jierren in wiid brûkte term wurden. De krekte betsjutting fan it konsept wurdt wanhopich begrepen, mar it ferwiist typysk nei in foarm fan net-standert oarlochsfiering dy't in ferskaat oan 'ûnregelmjittige' net-kinetyske taktyk kombinearret. It kommando fan 'e Amerikaanske Joint Forces definiearret it as elke "fijân dy't tagelyk en oanpasber in oanpaste miks brûkt fan konvinsjonele, ûnregelmjittige, terrorisme en kriminele middels of aktiviteiten ...ien entiteit, in hybride bedriging of útdager kin in kombinaasje wêze fan steats- en net-steatsakteurs”.

Cyberwarfare is in hieltyd mear mienskiplik elemint fan 'e hybride oarlochsfiering 'mix', mar it wie noch frij nij yn 2007 doe't Estlân waard bombardearre troch in massale cyberoanfal. De oanfal, dy't de ynfrastruktuer en ekonomy fan 'e Baltyske steat massaal destabilisearre, wêrtroch't lanlike kommunikaasjeproblemen, bankfeiligens en mediabrûken feroarsake, kaam nei't Estyske autoriteiten besletten om in brûnzen oantinken fan in Sovjet soldaat út it sintrum fan Tallinn nei in militêr begraafplak oan 'e râne te ferpleatsen. fan 'e stêd.

De Brûnzen Soldaat fan Tallinn op syn nije lokaasje, 2009.

Image Credit: Liilia Moroz fia Wikimedia Commons / Creative Commons

De beweging wie enoarm kontroversjeel, wêrtroch grutte parten fan Estlân syn Russysktalige befolking lilk makke en twa nachten fan rellen en plonderjen oanstutsen. De cyberoanfal folge, wêrtroch Estlân yn gaos stoarte.

In opmerklik karakteristyk fan cyberwarfare is dat it faak ûndúdlik is wa't in oanfal orkestreart. Dit wie grif it gefal mei de oanfal op Estlân fan 2007: wylst der rûnom oannommen waard dat Ruslân ferantwurdlik wie, wie it dreech om konkrete bewiis te krijen. It wie allinich ûnder de betingst fan anonimiteit 10 jier letter dat in Estyske regearingsamtner fertelde de BBC dat bewiis suggerearre dat de oanfal "waard orkestreare troch it Kremlin, enkweade bendes grepen doe de kâns om mei te dwaan en har eigen stik te dwaan om Estlân oan te fallen“.

2. SolarWinds cyberattack (2020)

In cyberoanfal op in ungewoane skaal, de Sunburst-oanfal op SolarWinds, in grut softwarebedriuw basearre yn Tulsa, Oklahoma, stjoerde skokgolven troch Amearika yn 2020. ' Orion-software, dy't brûkt wurdt troch in protte multynasjonale bedriuwen en oerheidsynstânsjes.

Troch malware-koade (dy't bekend kaam te stean as Sunburst) op in routine Orion-fernijing, de hackers, nei alle gedachten regissearre troch in Rus spionaazje operaasje, krige ûnbeheinde tagong ta tûzenen organisaasjes, ynklusyf it Amerikaanske regear, oant 14 moannen.

3. Oekraïne power grid attack (2015)

Dizze cyberattack op it Oekraynske macht grid joech de wrâld in betide smaak fan Ruslân syn kapasiteit om mei te dwaan yn fiergeande cyberwarfare as ûnderdiel fan syn oanhâldende poging om syn buorman te destabilisearjen. Utfierd in jier nei de anneksaasje fan de Krim - rûnom beskôge as it momint dat de oarloch fan Ruslân mei Oekraïne effektyf begûn - dizze komplekse oanfal is opmerklik om't se de earste suksesfolle cyberoanfal op in stroomnet is.

De oanfal, dy't is taskreaun oan de Russyske cyber militêre ienheid Sandworm, begûn doe't de Prykarpattyaoblenergo kontrôle sintrum foel it slachtoffer fan in cyber breach. De ynfiltraasje stelde hackers yn steat om yn beslach te nimmenkontrôle fan in ûnderstasjon syn kompjûter systemen en nim it offline. Oanfallen op fierdere substasjons folgen gau. Uteinlik wurde 200.000-230.000 Oekraynske boargers beynfloede troch de oanfal.

4. NotPetya malware-oanfal (2017)

Twa jier nei de oanfal op it stroomnet yn Oekraïne sloech Sandworm wer oan, dizze kear mei in malware-oanfal dy't, hoewol hast wis rjochte op Oekraïne, enoarme collaterale skea oer de wrâld oanbrocht. It wurdt rûsd dat organisaasjes kollektyf $1 miljard ferlern hawwe as gefolch fan de oanfal.

NotPetya waard sa neamd om't it ynearsten like op in ransomware-oanfal neamd Petya, dy't neamd waard nei in wapensysteem yn 'e James Bond-film GoldenEye . Mar NotPetya die bliken in wichtiger en virulente bedriging te wêzen. Lykas de WannaCry ransomware dy't ek yn 2017 wrâldwide ferneatiging feroarsake, brûkte it in Windows Server Message Block (SMB) eksploitaasje om rapper te fersprieden.

Ynteressant, hoewol NotPetya de yndruk joech in ransomware-oanfal te wêzen, begûnen oanwizings fluch om te suggerearjen dat de motiven fan har makkers mear polityk wiene as finansjeel en dat Oekraïne har haaddoel wie. Ien sa'n oanwizing wie de software dy't brûkt waard om de ynfeksje te begjinnen wie de Oekraynske belestingsoftware, M.E.Doc, dy't yn it heule lân wurdt brûkt. As gefolch, 80% fan NotPetya ynfeksjes waarden rûsd te hawwe bard yn Oekraïne.

Sjoch ek: Noard-Jeropeeske begraffenis- en begraffenisriten yn 'e iere midsieuwen5.WannaCry ransomware-oanfal (2017)

Utfierd yn itselde jier as NotPetya, de beruchte WannaCry ransomware-oanfal brûkte ferlykbere metodyk, mar, as der wat is, wie de ynfloed derfan noch mear yngripend. Lykas NotPetya, propagearre WannaCry fia de Windows-eksploitaasje EternalBlue, dy't in pear moannen foarôfgeand oan de oanfal stellen en lekke waard. In protte fan 'e organisaasjes dy't it slachtoffer wurden fan WannaCry moasten noch koartlyn útbrochte patches ymplementearje dy't ûntworpen wiene om de eksploitaasje te sluten.

WannaCry wurke troch automatysk te fersprieden oer netwurken, kompjûters te ynfektearjen en dan gegevens te fersiferjen en in losjild te easkjen ($300 yn Bitcoin binnen trije dagen of $ 600 binnen sân dagen) om dizze gegevens te ûntsiferjen. De skaal fan 'e WannaCry-oanfal wie enoarm, mei't Europol skat dat sawat 200.000 kompjûters yn 150 lannen ynfekteare wiene. Yn it Feriene Keninkryk hie it in bysûnder alarmearjende ynfloed op 'e NHS, en ynfekteare 70,00-apparaten ynklusyf kompjûters, MRI-scanners en oare teaterapparatuer. Miskien net ferrassend dat de oanfal in enkête yn 'e skynbere NHS-cybersecurity-flaaks opsloech.

Attribution foar de oanfal is bestriden, mar it wurdt rûnom tocht dat de Lazarus-groep, dy't ferbûn is mei Noard-Korea, ferantwurdlik wie.

Screenshot fan de WannaCry-losgeldnota op in ynfektearre systeem

Ofbyldingskredyt: 황승환 fia Wikimedia Commons / Creative Commons

6. Florida wettersysteem oanfal (2021)

Alestige herinnering dat ferâldere tech hackers in maklik yngongspunt kinne leverje op in oars ferfine netwurk. Yn it gefal fan dizze oanfal op in wettersuveringsynstallaasje yn Oldsmar, Floarida, in âlde PC mei Windows 7 mei gjin firewall stelde in hacker yn steat om tagong te krijen en de hoemannichte natriumhydroxide yn it wetter te ferheegjen mei in faktor fan 100. De brek koe katastrofaal west hawwe as it net op 'e tiid pakt wie.

7. Colonial Pipeline Company ransomware-oanfal (2021)

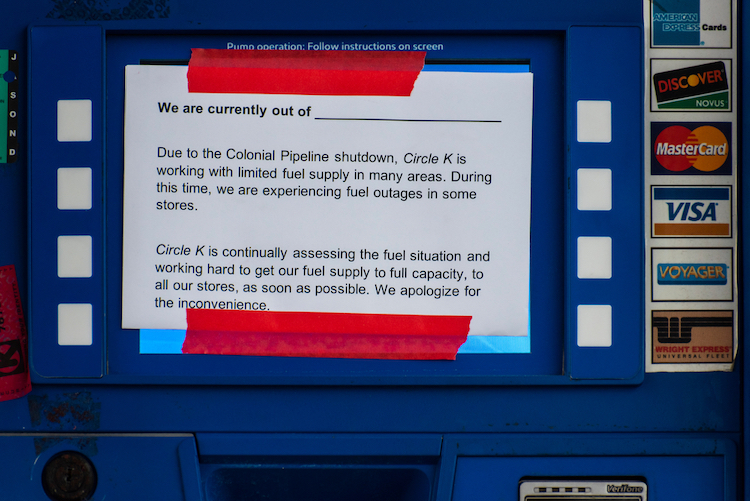

Miskien is it meast skokkende ding oer dizze cyberoanfal it feit dat it nei alle gedachten mar ien kompromittearre wachtwurd duorre om de grutste ierdgaspipeline yn Amearika ferskate dagen út te skeakeljen. Op 7 maaie 2021 rapportearre de Colonial Pipeline Company dat it de proai wie fallen oan in cybersecurity-oanfal mei ransomware en waard twongen om har pipeline - dy't sawat de helte fan 'e benzine fan 'e East Coast leveret - offline te nimmen. De potinsjele ynfloed fan in langere fersteuring waard serieus genôch achte om te rjochtfeardigjen it beteljen fan 'e hackers, in East-Jeropeeske outfit neamd DarkSide, $ 4,4 miljoen wearde fan bitcoin.

In teken wurdt werjûn by in lege pomp dy't it tekoart ferklearret feroarsake troch de Colonial Pipeline cyberoanfal. 2021.

Ofbyldingskredyt: Sharkshock / Shutterstock.com

Sjoch ek: De earste 7 Romanov-tsaren fan keizerlik Ruslân yn oarder8. Kaseya supply chain ransomware oanfal (2021)

Dizze ransomware oanfal echo de SolarWinds hack yn dat it rjochteMSP's (Managed Service Provider) om in mear yngripende ynfloed te berikken. Breach in MSP en jo kinne folle mear dan ien bedriuw kompromittearje. Yn juny 2021 waard Kaseya, in Florida-basearre provider fan IT-behearsoftware brûkt troch tal fan MSP's, rekke troch in ransomware-oanfal fan supply chain. in falske update foar har Virtual System Administrator (VSA) oplossing. It rimpeleffekt wie ekstreem wiidferspraat, en hat ynfloed op 60 Kaseya-klanten (meast MSP's) en har klanten. It is rapportearre dat mear as 1.500 bedriuwen troffen waarden.

9. RockYou2021 (2021)

Doe't in brûker in enoarm 100GB TXT-bestân pleatste op in populêr hackerforum yn juny 2021, bewearden se dat it 82 miljard wachtwurden befette. Tests fûnen letter dat d'r yn feite 'mar' 8,4 miljard wachtwurden yn it bestân wiene.

Neamd nei de oarspronklike RockYou-ynbreuk fan 2009, dy't seagen dat hackers mear as 32 miljoen brûkerswachtwurden lekken, like RockYou2021 in geast te wêzen - Bendingly enoarme wachtwurdkolleksje. Sels as it bliek net sa massaal te wêzen as yn rekken brocht, is 8,4 miljard wachtwurden lyk oan twa wachtwurden foar elke online persoan yn 'e wrâld (it wurdt rûsd dat d'r 4,7 miljard minsken online binne).

Unferrassend is it lek trigger wiidferspraat panyk. Mar der wie in fierdere twist - it die bliken dat de grutte mearderheid fan 'ebewearde 8,4 miljard útlekt wachtwurden wiene al bekend - de list wie yn wêzen in enoarme kompilaasje en iepenbiere gjin nij kompromittearre wachtwurden.