目次

NHSがコンピューターシステムへの大規模なサイバー攻撃を受けた後、ノートパソコン上でアンチウイルスおよびアンチスパイウェアスキャンを実行するインターネットセキュリティソフトウェア。 Image Credit: PA Images / Alamy Stock Photo

NHSがコンピューターシステムへの大規模なサイバー攻撃を受けた後、ノートパソコン上でアンチウイルスおよびアンチスパイウェアスキャンを実行するインターネットセキュリティソフトウェア。 Image Credit: PA Images / Alamy Stock Photo サイバー攻撃は、経済的な動機であれ、政治的な動機であれ、非常に広範囲に影響を及ぼします。 21世紀において、サイバーセキュリティは、地政学的にますます重要な考慮事項となっています。 侵害された場合、その結果は壊滅的なものになる可能性があります。

例えば、2017年にはロシアのサイバー軍事ユニット「サンドワーム」がマルウェア攻撃を指揮し、世界の企業に推定10億ドルの損害を与えました。 一方、数年後の2021年には、フロリダ州の水処理施設のシステムにハッカーが侵入し、水酸化ナトリウムの危険な増加をプログラムして地域の水源を汚染するところだったのです。

歴史上、最もインパクトのあるサイバー攻撃についてご紹介します。

関連項目: ヴァイキングによるリンディスファーン襲撃の意義とは?1.エストニアへのサイバー攻撃(2007年)

ハイブリッド戦争は、近年広く使われるようになった用語である。 その概念の正確な意味は曖昧だが、一般的には、さまざまな「非正規」非運動学的戦術を組み合わせた非標準的戦争の形態を指す。 米統合軍司令部はこれを、「通常、不正、テロ、犯罪を同時かつ適応的に組み合わせて用いる敵対者」と定義している。ハイブリッドな脅威や挑戦者は、単一の主体ではなく、国家と非国家主体が組み合わさっている可能性がある」。

サイバー戦争は、ハイブリッド戦争の「ミックス」の要素としてますます一般的になっていますが、エストニアが大規模なサイバー攻撃を受けた2007年当時は、まだかなり斬新でした。 この攻撃は、バルト諸国のインフラと経済を大規模に不安定にし、全国規模の通信断絶、銀行の破綻、メディアのブラックアウトを引き起こしましたが、これはエストニア当局がブロンズを移動することを決定した後に起こったものです。タリン中心部から郊外の軍事墓地まで、ソ連兵の記念碑を設置。

新しい場所に置かれたタリンの青銅兵(2009年)。

画像引用元:Liilia Moroz via Wikimedia Commons / Creative Commons

この動きは大きな議論を呼び、エストニアのロシア語を話す人々の大部分を怒らせ、2晩にわたる暴動と略奪を引き起こしました。 その後のサイバー攻撃で、エストニアは大混乱に陥ったのです。

2007年のエストニアへの攻撃では、ロシアの犯行とされながら、なかなか具体的な証拠が出ませんでした。 10年後、匿名を条件にエストニア政府関係者がBBCに語ったところによると、ロシアが攻撃したことを示唆する証拠があったということです。攻撃は「クレムリンによって組織され、悪意のあるギャングがエストニアを攻撃するために自分たちも参加する機会を得た」のです。

関連項目: アミアンの戦いの開始がドイツ軍の "黒い日 "と呼ばれる理由2.ソーラーウィンズ社のサイバー攻撃(2020年)

2020年、オクラホマ州タルサに本社を置く大手ソフトウェア会社SolarWinds社へのサイバー攻撃「Sunburst」は、多くの多国籍企業や政府機関が利用するSolarWinds社のソフトウェア「Orion」のサプライチェーンに侵入するという前代未聞のサイバー攻撃として米国内に衝撃を与えた。

ロシアのスパイ活動によって誘導されたと思われるハッカーたちは、定期的なOrionアップデートにマルウェアコード(後にSunburstと呼ばれるようになる)を忍ばせ、最長で14カ月間、米国政府を含む数千の組織への自由なアクセスを手に入れました。

3.ウクライナの送電網攻撃(2015年)

ウクライナの送電網へのサイバー攻撃は、ロシアが隣国を不安定にするために、広範囲なサイバー戦争に関与する能力を持つことを世界に知らしめた。 ロシアとウクライナの戦争が事実上始まったと広く考えられているクリミア併合の1年後に行われたこの複合攻撃は、初めて成功したという点で注目される。電力網へのサイバー攻撃

この攻撃は、ロシアのサイバー軍事ユニット「サンドワーム」によるもので、プリカルパチャオブレーネルゴのコントロールセンターがサイバー侵害を受けたことから始まりました。 この侵入により、ハッカーは変電所のコンピューターシステムを掌握してオフラインにしました。 その後、さらに変電所が攻撃を受けました。最終的に20万~23万人のウクライナ人が影響を受けたと推定しています。攻撃

4.マルウェア攻撃「NotPetya」(2017年)

ウクライナの送電網への攻撃から2年後、今度はSandwormがマルウェア攻撃を行い、ウクライナに集中していたことはほぼ確実ですが、全世界に甚大な被害を与えました。 この攻撃の結果、各組織は合わせて10億ドルの損害を被ったと推定されています。

NotPetyaは、当初、ジェームズ・ボンドの映画に登場する兵器システムにちなんで名付けられたPetyaというランサムウェア攻撃に似ていたため、このように名付けられました。 ゴールデンアイ しかし、NotPetyaはより重大で悪質な脅威であることが判明しました。 2017年に同じく世界的な大混乱を引き起こしたランサムウェアWannaCryと同様に、Windows Server Message Block(SMB)を悪用してより迅速に拡散しています。

興味深いことに、NotPetyaはランサムウェア攻撃という印象を与えましたが、作成者の動機は金銭的なものよりも政治的なものであり、ウクライナがメインターゲットだったことを示唆する手がかりがすぐに見つかりました。 そのひとつは、感染を開始するために使われたソフトウェアが、ウクライナで広く使われている税務ソフト「M.E.Doc」だったことです。 結果、80% の NotPetyaがの感染はウクライナで発生したと推定されています。

5.ランサムウェア攻撃「WannaCry」(2017年)

NotPetyaと同じ年に行われた悪名高いWannaCryランサムウェア攻撃は、同様の手法を採用していましたが、むしろその影響はより広範囲に及びました。 NotPetyaと同様に、WannaCryは攻撃の数ヶ月前に盗まれ流出したWindowsエクスプロイトEternalBlueを介して伝播しました。 WannaCryの被害を受けた多くの組織は、最近リリースされたEthernetをまだ導入していませんでした。のパッチが適用され、エクスプロイトが解消されました。

WannaCryは、ネットワーク上に自動的に拡散し、コンピュータに感染してデータを暗号化し、そのデータを解読するために身代金(3日以内に300ドル、7日以内に600ドルのビットコイン)を要求するという仕組みです。 WannaCry攻撃の規模は膨大で、欧州警察機構の推定では、150カ国でおよそ20万台のコンピュータが感染しています。 英国では、特に深刻な影響を及ぼしました。この攻撃により、NHSのサイバーセキュリティの欠陥に関する調査が開始されました。

この攻撃の帰属は議論のあるところですが、北朝鮮に関連するLazarus Groupが関与しているとの見方が有力です。

感染したシステム上のWannaCryランサムノートのスクリーンショット

Image Credit: 황승 via Wikimedia Commons / Creative Commons

6.フロリダ州水系攻撃(2021年)

フロリダ州オールズマーの水処理施設では、Windows 7を搭載した古いPCにファイアウォールを設置せず、ハッカーに水酸化ナトリウムの量を100倍にして侵入されました。 この攻撃は大惨事になる可能性がありました。もし、それが間に合わなかったら。

7.コロニアルパイプライン社ランサムウェア攻撃(2021年)

このサイバー攻撃で最も衝撃的だったのは、たった1つのパスワードが漏れただけで、アメリカ最大の石油パイプラインが数日間使用不能になったという事実でしょう。 2021年5月7日、コロニアル・パイプライン社は、ランサムウェアを含むサイバーセキュリティ攻撃の犠牲になり、東ヨーロッパの約半分を供給する同社のパイプラインを停止せざるを得なくなったと報告したのです。ハッカーであるDarkSideという東欧の企業に440万ドル相当のビットコインを支払うだけの価値があると判断されたのです。

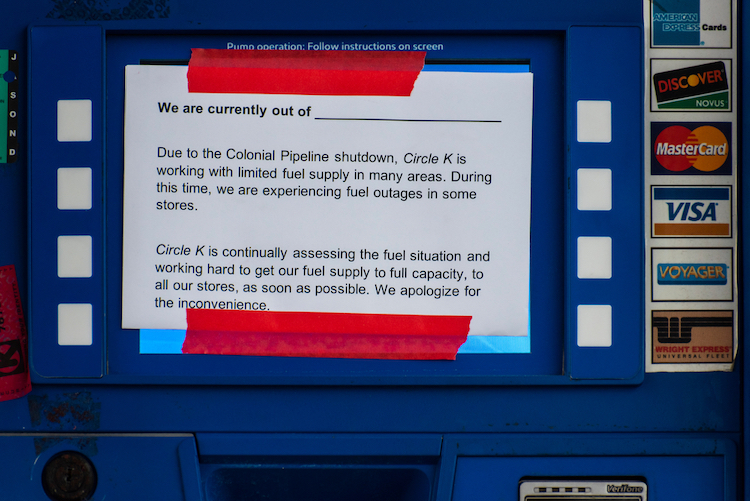

コロニアル・パイプラインのサイバー攻撃による供給不足を説明する空のポンプに掲げられた看板。2021年。

画像引用元:Sharkshock / Shutterstock.com

8.Kaseyaサプライチェーンランサムウェア攻撃(2021年)

このランサムウェア攻撃は、MSP(マネージド・サービス・プロバイダー)を標的として、より広範囲に影響を及ぼすという点で、SolarWindsのハッキングと共通しています。 MSPを侵害すれば、1社よりもはるかに多くの企業に被害を与えることができます。 2021年6月に、多数のMSPが利用しているフロリダ州のITマネジメントソフトウェア会社Kaseyaがサプライチェーンのランサムウェア攻撃で打撃を受けました。

ハッカー(ランサムウェアギャングREvilと特定されています)は、仮想システム管理者(VSA)ソリューションの偽のアップデートを通じて、Kaseyaの世界中の顧客ベースにマルウェアを押しました。 波及効果は非常に広く、60社のKaseyaの顧客(ほとんどがMSP)とその顧客に影響を与えました。 1,500社以上が影響を受けたと報告されています。

9.RockYou2021(2021年)

2021年6月、あるユーザーが100GBの巨大なTXTファイルを人気ハッカーフォーラムに投稿した際、そのファイルには820億のパスワードが含まれていると主張していました。 後日、テストを行ったところ、実際には84億のパスワードしか含まれていないことが判明しました。

2009年に発生し、3,200万件以上のユーザーパスワードが流出したRockYouの不正アクセスにちなんで名付けられたRockYou2021は、気が遠くなるほど膨大なパスワードのコレクションと思われました。 請求されたほど膨大ではないにしても、84億件のパスワードは、世界中のオンラインユーザー(オンライン人口は47億人と推定されています)に2件のパスワードが割り当てられていることに相当します。

しかし、流出した84億件のパスワードの大部分は既に知られていたものであり、流出したばかりのパスワードは発見されていないことが判明しました。