Daftar Isi

Perangkat lunak keamanan internet melakukan pemindaian anti-virus dan anti-spyware pada laptop, setelah NHS terkena serangan siber besar-besaran pada sistem komputernya. Kredit Gambar: PA Images / Alamy Stock Photo

Perangkat lunak keamanan internet melakukan pemindaian anti-virus dan anti-spyware pada laptop, setelah NHS terkena serangan siber besar-besaran pada sistem komputernya. Kredit Gambar: PA Images / Alamy Stock Photo Entah itu bermotif finansial atau politik, serangan siber dapat memiliki efek yang sangat luas jangkauannya. Di abad ke-21, keamanan siber telah menjadi pertimbangan geopolitik yang semakin vital. Ketika dilanggar, hasilnya bisa menjadi bencana besar.

Pada tahun 2017, misalnya, unit militer siber Rusia Sandworm mendalangi serangan malware yang merugikan bisnis global sekitar $ 1 miliar. Beberapa tahun kemudian, di sisi lain, pada tahun 2021, peretas membobol sistem fasilitas pengolahan air di Florida, hampir meracuni pasokan air regional dengan memprogram peningkatan berbahaya dalam natrium hidroksida.

Baca terus untuk mengetahui tentang beberapa serangan siber yang paling berdampak dalam sejarah.

1. Serangan siber terhadap Estonia (2007)

Perang hibrida telah menjadi istilah yang digunakan secara luas dalam beberapa tahun terakhir. Makna yang tepat dari konsep ini dipahami secara samar-samar, tetapi biasanya mengacu pada bentuk perang non-standar yang menggabungkan berbagai taktik non-kinetik 'tidak beraturan'. Komando Pasukan Gabungan AS mendefinisikannya sebagai "musuh yang secara bersamaan dan adaptif menggunakan campuran konvensional, tidak beraturan, terorisme, dan kriminal yang disesuaikan.... Daripada satu entitas tunggal, ancaman atau penantang hibrida mungkin merupakan kombinasi dari aktor negara dan non-negara".

Perang siber adalah elemen yang semakin umum dari 'campuran' perang hibrida, tetapi masih cukup baru pada tahun 2007 ketika Estonia dihujani oleh serangan siber besar-besaran. Serangan itu, yang secara besar-besaran mengacaukan infrastruktur dan ekonomi negara Baltik itu, menyebabkan gangguan komunikasi nasional, kegagalan perbankan, dan pemadaman media, terjadi setelah pihak berwenang Estonia memutuskan untuk memindahkan sebuah perunggu ke dalam wilayahnya.tugu peringatan tentara Soviet dari pusat kota Tallinn ke pemakaman militer di pinggiran kota.

Prajurit Perunggu Tallinn di lokasi barunya, 2009.

Kredit Gambar: Liilia Moroz via Wikimedia Commons / Creative Commons

Langkah ini sangat kontroversial, membuat marah sebagian besar penduduk Estonia yang berbahasa Rusia dan memicu kerusuhan dan penjarahan selama dua malam. Serangan siber pun terjadi, menjerumuskan Estonia ke dalam kekacauan.

Karakteristik penting dari perang siber adalah sering kali tidak jelas siapa yang mendalangi serangan. Ini tentu saja terjadi pada serangan tahun 2007 di Estonia: meskipun secara luas diasumsikan bahwa Rusia bertanggung jawab, bukti konkret sulit didapat. Hanya dalam kondisi anonimitas 10 tahun kemudian, seorang pejabat pemerintah Estonia mengatakan kepada BBC bahwa bukti-bukti menunjukkan bahwa Rusia bertanggung jawab atas serangan itu.serangan "diatur oleh Kremlin, dan geng-geng jahat kemudian mengambil kesempatan untuk bergabung dan melakukan bagian mereka sendiri untuk menyerang Estonia".

2. Serangan siber SolarWinds (2020)

Serangan siber dalam skala yang belum pernah terjadi sebelumnya, serangan Sunburst terhadap SolarWinds, sebuah perusahaan perangkat lunak besar yang berbasis di Tulsa, Oklahoma, mengirimkan gelombang kejutan ke seluruh Amerika pada tahun 2020. Serangan itu melibatkan pelanggaran rantai pasokan yang melibatkan perangkat lunak Orion milik SolarWinds, yang digunakan oleh banyak perusahaan multinasional dan lembaga pemerintah.

Dengan menyelipkan kode malware (yang kemudian dikenal sebagai Sunburst) ke pembaruan Orion rutin, para peretas, yang diduga diarahkan oleh operasi spionase Rusia, memperoleh akses tanpa batas ke ribuan organisasi, termasuk pemerintah AS, hingga 14 bulan.

Lihat juga: 10 Situs Bersejarah Tudor Terbaik yang Dapat Anda Lihat di Inggris3. Serangan jaringan listrik Ukraina (2015)

Serangan siber terhadap jaringan listrik Ukraina ini memberi dunia gambaran awal tentang kapasitas Rusia untuk terlibat dalam perang siber yang luas sebagai bagian dari upaya berkelanjutan untuk mengacaukan tetangganya. Dilakukan setahun setelah aneksasi Krimea - yang secara luas dianggap sebagai momen ketika perang Rusia dengan Ukraina secara efektif dimulai - serangan kompleks ini terkenal sebagai serangan pertama yang sukses.serangan siber pada jaringan listrik.

Serangan, yang dikaitkan dengan unit militer siber Rusia Sandworm, dimulai ketika pusat kendali Prykarpattyaoblenergo menjadi korban pelanggaran siber. Penyusupan memungkinkan peretas untuk merebut kendali sistem komputer gardu induk dan membuatnya offline. Serangan terhadap gardu induk lebih lanjut dengan cepat menyusul. Pada akhirnya, 200.000-230.000 warga Ukraina diperkirakan terkena dampak dari serangan ini.serangan.

4. Serangan malware NotPetya (2017)

Dua tahun setelah serangan jaringan listrik Ukraina, Sandworm menyerang lagi, kali ini dengan serangan malware yang, meskipun hampir pasti difokuskan pada Ukraina, menimbulkan kerusakan jaminan yang sangat besar di seluruh dunia. Diperkirakan bahwa organisasi-organisasi secara kolektif kehilangan $ 1 miliar sebagai akibat dari serangan itu.

Lihat juga: Siapa Philip Astley? Bapak Sirkus Inggris ModernNotPetya dinamai demikian karena awalnya menyerupai serangan ransomware yang disebut Petya, yang dinamai sesuai dengan sistem senjata dalam film James Bond GoldenEye Tetapi NotPetya terbukti menjadi ancaman yang lebih signifikan dan ganas. Seperti ransomware WannaCry yang juga menyebabkan malapetaka global pada tahun 2017, ransomware ini memanfaatkan eksploitasi Windows Server Message Block (SMB) untuk menyebar lebih cepat.

Menariknya, meskipun NotPetya memberi kesan sebagai serangan ransomware, petunjuk dengan cepat mulai menunjukkan bahwa motif penciptanya lebih politis daripada finansial dan bahwa Ukraina adalah target utama mereka. Salah satu petunjuk tersebut adalah perangkat lunak yang digunakan untuk memulai infeksi adalah perangkat lunak pajak Ukraina, M.E.Doc, yang digunakan di seluruh negeri. Akibatnya, 80% dari NotPetyainfeksi diperkirakan telah terjadi di Ukraina.

5. Serangan ransomware WannaCry (2017)

Dilakukan pada tahun yang sama dengan NotPetya, serangan ransomware WannaCry yang terkenal menggunakan metodologi yang sama tetapi, jika ada, dampaknya bahkan lebih luas jangkauannya. Seperti NotPetya, WannaCry disebarkan melalui eksploitasi Windows EternalBlue, yang dicuri dan dibocorkan beberapa bulan sebelum serangan itu. Banyak organisasi yang menjadi korban WannaCry belum mengimplementasikan yang baru-baru ini dirilis.patch yang dirancang untuk menutup eksploitasi.

WannaCry bekerja dengan cara menyebar secara otomatis ke seluruh jaringan, menginfeksi komputer, lalu mengenkripsi data dan meminta tebusan ($300 dalam Bitcoin dalam tiga hari atau $600 dalam tujuh hari) untuk mendekripsi data tersebut. Skala serangan WannaCry sangat besar, dengan Europol memperkirakan bahwa sekitar 200.000 komputer terinfeksi di 150 negara. Di Inggris, serangan ini memiliki dampak yang sangat mengkhawatirkan di Inggris.NHS, menginfeksi 70.00 perangkat termasuk komputer, pemindai MRI, dan peralatan teater lainnya. Mungkin tidak mengherankan jika serangan itu memicu penyelidikan atas kelemahan keamanan siber NHS yang jelas.

Atribusi untuk serangan itu telah diperdebatkan, tetapi secara luas diperkirakan bahwa Lazarus Group yang terkait dengan Korea Utara bertanggung jawab.

Tangkapan layar catatan tebusan WannaCry pada sistem yang terinfeksi

Kredit Gambar: 황승환 via Wikimedia Commons / Creative Commons

6. Serangan sistem air Florida (2021)

Sebuah pengingat yang meresahkan bahwa teknologi yang sudah ketinggalan zaman dapat memberikan peretas pintu masuk yang mudah ke jaringan yang canggih. Dalam kasus serangan ini pada fasilitas pengolahan air di Oldsmar, Florida, sebuah PC lama yang menjalankan Windows 7 tanpa firewall memungkinkan peretas untuk mendapatkan akses dan meningkatkan jumlah natrium hidroksida di dalam air dengan faktor 100. Pelanggaran itu bisa menjadi bencana besar.seandainya tidak tertangkap tepat waktu.

7. Serangan ransomware Perusahaan Pipa Kolonial (2021)

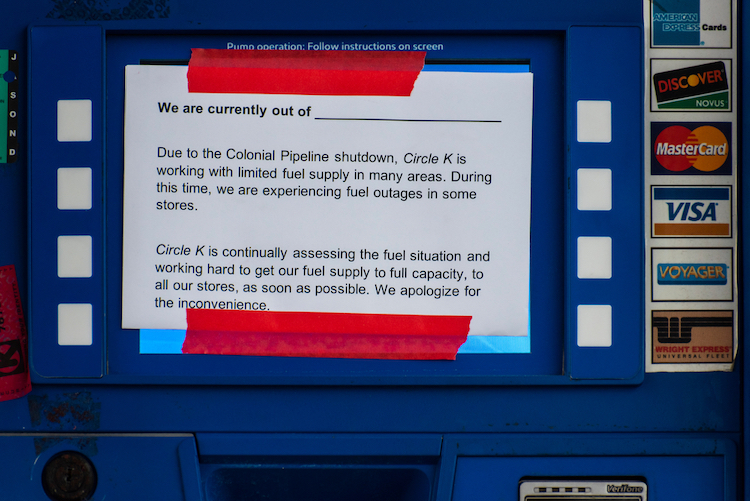

Mungkin hal yang paling mengejutkan tentang serangan siber ini adalah fakta bahwa hanya butuh satu kata sandi yang disusupi untuk menonaktifkan pipa minyak bumi terbesar di Amerika selama beberapa hari. Pada tanggal 7 Mei 2021, Colonial Pipeline Company melaporkan bahwa mereka telah menjadi mangsa serangan keamanan siber yang melibatkan ransomware dan telah dipaksa untuk mengambil jalur pipa - yang memasok sekitar setengah dari wilayah Timur Amerika Serikat.Dampak potensial dari gangguan yang berkepanjangan dianggap cukup serius untuk membenarkan pembayaran bitcoin senilai $4,4 juta kepada para peretas, sebuah perusahaan Eropa timur bernama DarkSide.

Sebuah tanda ditampilkan di pompa kosong yang menjelaskan kekurangan yang disebabkan oleh serangan siber Colonial Pipeline. 2021.

Kredit Gambar: Sharkshock / Shutterstock.com

8. Serangan ransomware rantai pasokan Kaseya (2021)

Serangan ransomware ini menggemakan peretasan SolarWinds yang menargetkan MSP (Managed Service Provider) untuk mencapai dampak yang lebih luas. Membobol MSP dan Anda dapat membahayakan lebih dari satu perusahaan. Pada bulan Juni 2021, Kaseya, penyedia perangkat lunak manajemen TI yang berbasis di Florida yang digunakan oleh banyak MSP terkena serangan ransomware rantai pasokan.

Peretas (diidentifikasi sebagai geng ransomware REvil) telah mendorong malware ke basis pelanggan global Kaseya melalui pembaruan palsu untuk solusi Virtual System Administrator (VSA). Efek riak sangat luas, berdampak pada 60 pelanggan Kaseya (sebagian besar MSP) dan pelanggan mereka. Dilaporkan bahwa lebih dari 1.500 perusahaan terpengaruh.

9. RockYou2021 (2021)

Ketika seorang pengguna memposting file TXT 100GB yang sangat besar di forum peretas populer pada bulan Juni 2021, mereka mengklaim bahwa file tersebut berisi 82 miliar kata sandi. Pengujian kemudian menemukan bahwa sebenarnya 'hanya' ada 8,4 miliar kata sandi dalam file tersebut.

Dinamai setelah pembobolan RockYou yang asli pada tahun 2009, yang membuat para peretas membocorkan lebih dari 32 juta kata sandi pengguna, RockYou2021 tampaknya menjadi koleksi kata sandi yang sangat besar. Bahkan jika terbukti tidak sebesar yang ditagih, 8,4 miliar kata sandi setara dengan dua kata sandi untuk setiap orang yang sedang online di dunia (diperkirakan ada 4,7 miliar orang yang sedang online).

Tidak mengherankan, kebocoran itu memicu kepanikan yang meluas. Tetapi ada hal yang lebih mengejutkan - ternyata sebagian besar dari 8,4 miliar kata sandi yang bocor itu sudah diketahui - daftar itu pada dasarnya adalah kompilasi besar dan tidak mengungkapkan kata sandi yang baru saja dikompromikan.