Tabla de contenido

Un programa de seguridad de Internet realiza un análisis antivirus y antispyware en un ordenador portátil, después de que el NHS haya sufrido un importante ciberataque contra sus sistemas informáticos. Crédito de la imagen: PA Images / Alamy Stock Photo

Un programa de seguridad de Internet realiza un análisis antivirus y antispyware en un ordenador portátil, después de que el NHS haya sufrido un importante ciberataque contra sus sistemas informáticos. Crédito de la imagen: PA Images / Alamy Stock Photo Ya sea por motivos financieros o políticos, los ciberataques pueden tener efectos de enorme alcance. En el siglo XXI, la ciberseguridad se ha convertido en una consideración geopolítica cada vez más vital. Cuando se vulnera, los resultados pueden ser catastróficos.

En 2017, por ejemplo, la unidad militar cibernética rusa Sandworm orquestó un ataque de malware que costó a las empresas mundiales un estimado de mil millones de dólares. Unos años más tarde, por otra parte, en 2021, los hackers violaron el sistema de una instalación de tratamiento de agua en Florida, casi envenenando un suministro de agua regional mediante la programación de un peligroso aumento de hidróxido de sodio.

Siga leyendo para conocer algunos de los ciberataques más impactantes de la historia.

1. Ciberataques a Estonia (2007)

La guerra híbrida se ha convertido en un término muy utilizado en los últimos años. El significado exacto del concepto es impreciso, pero normalmente se refiere a una forma de guerra no estándar que combina una variedad de tácticas "irregulares" no cinéticas. El Mando Conjunto de Fuerzas de EE.UU. la define como cualquier "adversario que emplea simultáneamente y de forma adaptativa una mezcla adaptada de tácticas convencionales, irregulares, terroristas y criminales...".medios o actividades... Más que una entidad única, una amenaza híbrida o retador puede ser una combinación de actores estatales y no estatales".

La guerra cibernética es un elemento cada vez más común de la "mezcla" de guerra híbrida, pero todavía era bastante novedosa en 2007, cuando Estonia fue bombardeada por un ciberataque masivo. El ataque, que desestabilizó masivamente la infraestructura y la economía del Estado báltico, provocando interrupciones de las comunicaciones en todo el país, fallos bancarios y apagones de los medios de comunicación, se produjo después de que las autoridades estonias decidieran trasladar un Broncemonumento conmemorativo de un soldado soviético desde el centro de Tallin hasta un cementerio militar en las afueras de la ciudad.

El Soldado de Bronce de Tallin en su nueva ubicación, 2009.

Crédito de la imagen: Liilia Moroz vía Wikimedia Commons / Creative Commons

La medida fue enormemente controvertida, enfureció a amplios sectores de la población rusoparlante de Estonia y desencadenó dos noches de disturbios y saqueos. A continuación se produjo el ciberataque, que sumió a Estonia en el caos.

Una característica notable de la guerra cibernética es que a menudo no está claro quién está orquestando un ataque. Este fue ciertamente el caso del ataque a Estonia en 2007: mientras que se asumía ampliamente que Rusia era responsable, era difícil encontrar pruebas concretas. Sólo bajo la condición de anonimato 10 años más tarde, un funcionario del gobierno estonio dijo a la BBC que las pruebas sugerían que elataque "fue orquestado por el Kremlin, y las bandas malintencionadas aprovecharon entonces la oportunidad para unirse y aportar su granito de arena para atacar a Estonia".

2. Ciberataque a SolarWinds (2020)

El ataque Sunburst a SolarWinds, una importante empresa de software con sede en Tulsa (Oklahoma), fue un ciberataque de una magnitud sin precedentes que conmocionó a Estados Unidos en 2020. El ataque supuso una brecha en la cadena de suministro que afectaba al software Orion de SolarWinds, utilizado por numerosas empresas multinacionales y organismos gubernamentales.

Al introducir un código malicioso (conocido como Sunburst) en una actualización rutinaria de Orion, los piratas informáticos, que se cree que estaban dirigidos por una operación de espionaje rusa, obtuvieron acceso ilimitado a miles de organizaciones, incluido el Gobierno estadounidense, durante 14 meses.

3. Ataque a la red eléctrica de Ucrania (2015)

Este ciberataque contra la red eléctrica ucraniana dio al mundo una primera muestra de la capacidad de Rusia para participar en una ciberguerra de gran alcance como parte de su esfuerzo continuo para desestabilizar a su vecino. Llevado a cabo un año después de la anexión de Crimea -ampliamente considerado como el momento en que comenzó efectivamente la guerra de Rusia con Ucrania- este complejo ataque es notable por ser el primer éxitociberataque a una red eléctrica.

El ataque, atribuido a la unidad militar cibernética rusa Sandworm, comenzó cuando el centro de control de Prykarpattyaoblenergo fue víctima de una brecha cibernética. La infiltración permitió a los piratas informáticos hacerse con el control de los sistemas informáticos de una subestación y dejarla fuera de servicio. Rápidamente se produjeron ataques contra otras subestaciones. Se calcula que entre 200.000 y 230.000 ciudadanos ucranianos se han visto afectados por el ataque.el ataque.

4. Ataque de malware NotPetya (2017)

Dos años después del ataque a la red eléctrica ucraniana, Sandworm volvió a golpear, esta vez con un ataque de malware que, aunque casi con toda seguridad se centró en Ucrania, infligió enormes daños colaterales en todo el mundo. Se calcula que las organizaciones perdieron en conjunto 1.000 millones de dólares como consecuencia del ataque.

NotPetya se llamó así porque inicialmente se parecía a un ataque de ransomware llamado Petya, que recibió su nombre de un sistema de armas de la película de James Bond GoldenEye Pero NotPetya demostró ser una amenaza más significativa y virulenta. Al igual que el ransomware WannaCry, que también causó estragos globales en 2017, utilizó un exploit de Windows Server Message Block (SMB) para propagarse más rápidamente.

Curiosamente, aunque NotPetya daba la impresión de ser un ataque de ransomware, las pistas rápidamente empezaron a sugerir que los motivos de sus creadores eran más políticos que financieros y que Ucrania era su principal objetivo. Una de esas pistas fue que el software utilizado para iniciar la infección era el programa de impuestos ucraniano, M.E.Doc, que se utiliza en todo el país. Como resultado, el 80% de los ataques de NotPetyainfecciones en Ucrania.

5. Ataque del ransomware WannaCry (2017)

Llevado a cabo el mismo año que NotPetya, el célebre ataque de ransomware WannaCry empleó una metodología similar pero, en todo caso, su impacto fue incluso de mayor alcance. Al igual que NotPetya, WannaCry se propagó a través del exploit de Windows EternalBlue, que fue robado y filtrado unos meses antes del ataque. Muchas de las organizaciones que fueron víctimas de WannaCry aún no habían implementado el recientemente publicadoparches que fueron diseñados para cerrar el exploit.

WannaCry funcionaba propagándose automáticamente por las redes, infectando los ordenadores, cifrando los datos y exigiendo un rescate (300 dólares en Bitcoin en un plazo de tres días o 600 dólares en un plazo de siete días) para descifrar esos datos. La escala del ataque de WannaCry fue enorme, y Europol calcula que se infectaron unos 200.000 ordenadores en 150 países. En el Reino Unido, tuvo un impacto especialmente alarmante en laComo era de esperar, el ataque desencadenó una investigación sobre los aparentes fallos de ciberseguridad del NHS.

La autoría del atentado es controvertida, pero se cree que fue obra del grupo Lazarus, vinculado a Corea del Norte.

Captura de pantalla de la nota de rescate de WannaCry en un sistema infectado

Crédito de la imagen: 황승환 vía Wikimedia Commons / Creative Commons

6. Ataque al sistema de aguas de Florida (2021)

Un preocupante recordatorio de que la tecnología obsoleta puede proporcionar a los piratas informáticos un punto de entrada fácil a una red sofisticada. En el caso de este ataque a una instalación de tratamiento de aguas en Oldsmar, Florida, un viejo PC con Windows 7 sin cortafuegos permitió a un pirata informático obtener acceso y aumentar la cantidad de hidróxido de sodio en el agua por un factor de 100. La violación podría haber sido catastrófica.si no se hubiera detectado a tiempo.

7. Ataque de ransomware a Colonial Pipeline Company (2021)

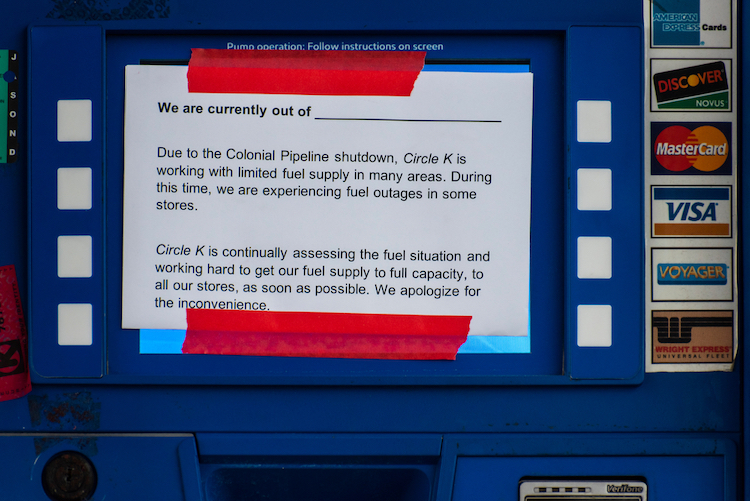

Quizás lo más impactante de este ciberataque es el hecho de que supuestamente bastó una sola contraseña comprometida para inutilizar durante varios días el mayor oleoducto de Estados Unidos. El 7 de mayo de 2021, la Colonial Pipeline Company informó de que había sido presa de un ataque de ciberseguridad relacionado con un ransomware y se había visto obligada a retirar su oleoducto -que abastece a cerca de la mitad de la costa este de EE.UU.- de la red de distribución de petróleo.El impacto potencial de una interrupción prolongada se consideró lo suficientemente grave como para justificar el pago de 4,4 millones de dólares en bitcoins a los piratas informáticos, un grupo de Europa del Este llamado DarkSide.

Ver también: 11 datos sobre el conflicto palestino-israelí

Se muestra un cartel en un surtidor vacío en el que se explica la escasez causada por el ciberataque a Colonial Pipeline. 2021.

Crédito de la imagen: Sharkshock / Shutterstock.com

8. Ataque de ransomware a la cadena de suministro de Kaseya (2021)

En junio de 2021, Kaseya, un proveedor de software de gestión de TI con sede en Florida y utilizado por numerosos proveedores de servicios gestionados, fue víctima de un ataque de ransomware en la cadena de suministro.

Ver también: Cairn de Dunchraigaig: tallas de animales de 5.000 años de antigüedad en EscociaLos piratas informáticos (identificados como la banda de ransomware REvil) habían introducido malware en la base mundial de clientes de Kaseya a través de una actualización falsa de su solución Virtual System Administrator (VSA). El efecto dominó fue extremadamente amplio, afectando a 60 clientes de Kaseya (en su mayoría MSP) y a sus clientes. Se ha informado de que más de 1.500 empresas se vieron afectadas.

9. RockYou2021 (2021)

Cuando un usuario publicó un enorme archivo TXT de 100 GB en un conocido foro de hackers en junio de 2021, afirmó que contenía 82.000 millones de contraseñas. Las pruebas realizadas posteriormente revelaron que, en realidad, el archivo sólo contenía 8.400 millones de contraseñas.

RockYou2021, que recibe su nombre de la filtración original de RockYou en 2009, en la que los piratas informáticos filtraron más de 32 millones de contraseñas de usuarios, parecía ser una colección de contraseñas alucinantemente enorme. Aunque no resultó ser tan masiva como se dijo, 8.400 millones de contraseñas equivalen a dos contraseñas por cada persona en línea del mundo (se calcula que hay 4.700 millones de personas en línea).

Como era de esperar, la filtración desató un pánico generalizado, pero hubo un giro adicional: resultó que la gran mayoría de los supuestos 8.400 millones de contraseñas filtradas ya se conocían: la lista era esencialmente una enorme recopilación y no revelaba ninguna contraseña recién comprometida.