Змест

Праграмнае забеспячэнне для інтэрнэт-бяспекі, якое выконвае антывірусную і антышпіёнскую праверку ноўтбука пасля таго, як NHS падверглася буйной кібератацы на яе кампутарныя сістэмы. Аўтар выявы: PA Images / Alamy Stock Photo

Праграмнае забеспячэнне для інтэрнэт-бяспекі, якое выконвае антывірусную і антышпіёнскую праверку ноўтбука пасля таго, як NHS падверглася буйной кібератацы на яе кампутарныя сістэмы. Аўтар выявы: PA Images / Alamy Stock PhotoКібератакі могуць мець надзвычай далёка ідучыя наступствы, незалежна ад таго, звязаны яны з фінансавымі ці палітычнымі матывамі. У 21 стагоддзі кібербяспека становіцца ўсё больш важным геапалітычным меркаваннем. У выпадку ўзлому вынікі могуць быць катастрафічнымі.

Напрыклад, у 2017 годзе расійскае кіберпадраздзяленне Sandworm арганізавала атаку шкоднасных праграм, якая каштавала сусветным кампаніям прыкладна 1 мільярд долараў. З іншага боку, праз некалькі гадоў, у 2021 годзе, хакеры ўзламалі сістэму водаачышчальнага збудавання ў Фларыдзе, ледзь не атруціўшы рэгіянальную сістэму водазабеспячэння, запраграмаваўшы небяспечнае павелічэнне гідраксіду натрыю.

Чытайце далей, каб знайсці аб некаторых з самых уплывовых кібератак у гісторыі.

1. Кібератакі на Эстонію (2007)

Гібрыдная вайна стала шырока выкарыстоўваным тэрмінам у апошнія гады. Дакладнае значэнне канцэпцыі незразумела, але звычайна яно адносіцца да формы нестандартнай вайны, якая спалучае ў сабе мноства «нерэгулярных» некінетычных тактык. Камандаванне аб'яднаных узброеных сіл ЗША вызначае гэта як любога «праціўніка, які адначасова і адаптыўна выкарыстоўвае спецыяльнае спалучэнне звычайных, нерэгулярных, тэрарыстычных і злачынных сродкаў або дзеянняў... Заместадзінае цэлае, гібрыдная пагроза або супернік можа быць спалучэннем дзяржаўных і недзяржаўных суб'ектаў».

Кібервайна становіцца ўсё больш распаўсюджаным элементам «міксу» гібрыднай вайны, але яна была яшчэ даволі новай у 2007 годзе, калі Эстонія падверглася масавай кібератацы. Напад, які моцна дэстабілізаваў інфраструктуру і эканоміку балтыйскай дзяржавы, выклікаўшы агульнанацыянальныя збоі ў сувязі, банкруцтва банкаў і адключэнне СМІ, адбыўся пасля таго, як улады Эстоніі вырашылі перанесці бронзавы мемарыял савецкім воінам з цэнтра Таліна на вайсковыя могілкі на ўскраіне. горада.

Бронзавы салдат Таліна на новым месцы, 2009.

Аўтар выявы: Ліілія Мароз праз Wikimedia Commons / Creative Commons

Пераезд быў вельмі супярэчлівым, выклікаючы гнеў значнай часткі рускамоўнага насельніцтва Эстоніі і выклікаўшы дзве ночы беспарадкаў і рабаванняў. За кібератакай адбылася кібератака, якая пагрузіла Эстонію ў хаос.

Характэрнай асаблівасцю кібервайны з'яўляецца тое, што часта незразумела, хто арганізоўвае атаку. Безумоўна, гэта было ў выпадку з нападам на Эстонію ў 2007 годзе: у той час як шырока лічылася, што Расея нясе адказнасць, канкрэтныя доказы знайсці было цяжка. І толькі на ўмовах ананімнасці праз 10 гадоў прадстаўнік эстонскага ўрада паведаміў BBC, што ёсць доказы таго, што напад «быў арганізаваны Крамлём ізламысныя банды скарысталіся магчымасцю далучыцца і ўнесці свой уклад у напад на Эстонію».

2. Кібератака SolarWinds (2020)

Кібератака беспрэцэдэнтнага маштабу, атака Sunburst на SolarWinds, буйную праграмную кампанію, якая базуецца ў Талсе, штат Аклахома, выклікала шок па ўсёй Амерыцы ў 2020 годзе. Атака пацягнула за сабой парушэнне ланцужка паставак з удзелам SolarWinds ' Праграмнае забеспячэнне Orion, якое выкарыстоўваецца многімі транснацыянальнымі кампаніямі і дзяржаўнымі ўстановамі.

Украўшы код шкоднаснага ПЗ (які стаў вядомы як Sunburst) у звычайнае абнаўленне Orion, хакеры, як мяркуецца, кіраваліся расейцам шпіёнскай аперацыі, атрымаў бесперашкодны доступ да тысяч арганізацый, уключаючы ўрад ЗША, на тэрмін да 14 месяцаў.

3. Атака на энергасетку Украіны (2015)

Гэтая кібератака на сетку электраэнергіі Украіны дала свету ранні адчуванне здольнасці Расіі ўдзельнічаць у далёка ідучай кібервайне ў рамках яе пастаянных намаганняў па дэстабілізацыі свайго суседа. Гэтая комплексная атака, праведзеная праз год пасля анексіі Крыма, якая шырока лічыцца момантам фактычнага пачатку вайны Расіі з Украінай, адметная тым, што стала першай паспяховай кібератакай на электрасетку.

Атака, якая з'яўляецца прыпісваецца расейскаму кібэрваеннаму падразьдзяленьню Sandworm, пачаўся з таго, што ЦДП «Прыкарпацьцеаблэнэрга» стаў ахвярай кібэрзлому. Пранікненне дазволіла хакерам захапіцькантроль камп'ютэрных сістэм падстанцыі і адключэнне ад сеткі. Хутка рушылі ўслед напады на наступныя падстанцыі. Паводле ацэнак, ад атакі пацярпелі 200 000-230 000 грамадзян Украіны.

4. Шкоднасная атака NotPetya (2017)

Праз два гады пасля атакі на электрасетку Украіны Sandworm зноў нанёс удар, на гэты раз з дапамогай шкоднаснай атакі, якая, хаця амаль напэўна была засяроджана на Украіне, нанесла велізарны пабочны ўрон па ўсім свеце. Мяркуецца, што арганізацыі ў сукупнасці страцілі 1 мільярд долараў у выніку атакі.

NotPetya атрымала такую назву, таму што першапачаткова нагадвала атаку з праграмай-вымагальнікам пад назвай Petya, якая была названа ў гонар сістэмы ўзбраення ў фільме пра Джэймса Бонда GoldenEye . Але NotPetya апынуўся больш значнай і жорсткай пагрозай. Як і праграма-вымагальнік WannaCry, якая таксама выклікала глабальны хаос у 2017 годзе, яна выкарыстала эксплойт Windows Server Message Block (SMB) для больш хуткага распаўсюджвання.

Глядзі_таксама: Як RAF West Malling стаў домам для начных знішчальнікаўЦікава, што хоць NotPetya стварала ўражанне атакі праграм-вымагальнікаў, падказкі хутка з'явіліся выказаць здагадку, што матывы яго стваральнікаў былі больш палітычнымі, чым фінансавымі, і што Украіна была іх галоўнай мэтай. Адной з такіх падказак было праграмнае забеспячэнне, якое выкарыстоўвалася для ініцыяцыі заражэння, украінскае падатковае праграмнае забеспячэнне M.E.Doc, якое выкарыстоўваецца па ўсёй краіне. У выніку, паводле ацэнак, 80% заражэнняў NotPetya адбылося ва Украіне.

5.Атака праграм-вымагальнікаў WannaCry (2017)

Атака праграм-вымагальнікаў WannaCry, праведзеная ў той жа год, што і NotPetya, выкарыстоўвала падобную метадалогію, але яе ўздзеянне было яшчэ больш маштабным. Як і NotPetya, WannaCry распаўсюджваўся праз эксплойт Windows EternalBlue, які быў скрадзены і прасачыўся за некалькі месяцаў да атакі. Многія з арганізацый, якія сталі ахвярамі WannaCry, яшчэ не ўкаранілі нядаўна выпушчаныя патчы, прызначаныя для ліквідацыі эксплойта.

WannaCry працаваў, аўтаматычна распаўсюджваючыся па сетках, заражаючы кампутары, затым шыфруючы даныя і патрабуючы выкуп (300 долараў ЗША Bitcoin на працягу трох дзён або $600 на працягу сямі дзён), каб расшыфраваць гэтыя даныя. Маштаб атакі WannaCry быў велізарным, паводле ацэнак Еўрапола, было заражана каля 200 000 кампутараў у 150 краінах. У Вялікабрытаніі гэта аказала асабліва трывожнае ўздзеянне на NHS, заразіўшы 70 000 прылад, уключаючы кампутары, МРТ-сканеры і іншае абсталяванне для тэатраў. Магчыма, нядзіўна, што атака выклікала расследаванне відавочных недахопаў кібербяспекі NHS.

Глядзі_таксама: Якое значэнне мела атака вікінгаў на Ліндысфарн?Атрыбуцыя атакі аспрэчваецца, але шырока распаўсюджана меркаванне, што адказнасць нясе група Lazarus Group, звязаная з Паўночнай Карэяй.

Скрыншот нататкі аб выкупе WannaCry у заражанай сістэме

Аўтар выявы: 황승환 праз Wikimedia Commons / Creative Commons

6. Напад на водную сістэму Фларыды (2021)

Aтрывожны напамін аб тым, што састарэлая тэхналогія можа даць хакерам просты доступ да складанай сеткі. У выпадку гэтай атакі на водаачышчальнае збудаванне ў Олдсмары, штат Фларыда, стары ПК пад кіраваннем Windows 7 без брандмаўэра дазволіў хакеру атрымаць доступ і павялічыць колькасць гідраксіду натрыю ў вадзе ў 100 разоў. Парушэнне магло былі б катастрафічнымі, калі б гэта не было своечасова выяўлена.

7. Атака праграм-вымагальнікаў Colonial Pipeline Company (2021)

Магчыма, самым шакавальным у гэтай кібератацы з'яўляецца той факт, што нібыта спатрэбіўся ўсяго адзін зламаны пароль, каб адключыць найбуйнейшы нафтаправод у Амерыцы на некалькі дзён. 7 мая 2021 года кампанія Colonial Pipeline Company паведаміла, што стала ахвярай атакі на кібербяспеку з выкарыстаннем праграм-вымагальнікаў і была вымушана адключыць свой трубаправод, які забяспечвае каля паловы бензіну на Усходнім узбярэжжы. Патэнцыйны ўплыў працяглага збою быў прызнаны дастаткова сур'ёзным, каб апраўдаць выплату хакерам, усходнееўрапейскай арганізацыі пад назвай DarkSide, у біткойнах на суму 4,4 мільёна долараў.

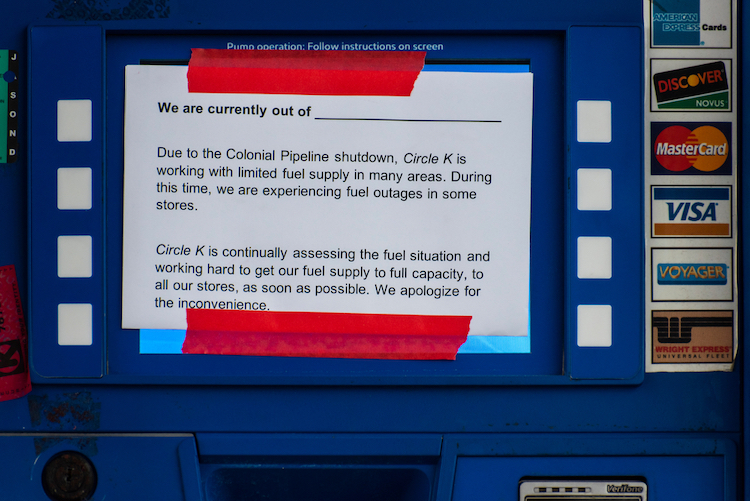

На пустой помпе з'яўляецца знак, які тлумачыць недахоп выкліканы кібератакай Colonial Pipeline. 2021.

Аўтар выявы: Sharkshock / Shutterstock.com

8. Атака праграм-вымагальнікаў ланцужкоў паставак Kaseya (2021)

Гэта атака праграм-вымагальнікаў паўтарыла хакерскую атаку SolarWinds у тым, што яна была накіраванаMSP (Managed Service Provider) для дасягнення больш далёка ідучага ўздзеяння. Парушыце MSP, і вы можаце паставіць пад пагрозу больш чым адну кампанію. У чэрвені 2021 года Kaseya, пастаўшчык праграмнага забеспячэння для кіравання ІТ, які базуецца ў Фларыдзе і які выкарыстоўваецца шматлікімі MSP, падвергнуўся атацы праграм-вымагальнікаў у ланцужку паставак.

Хакеры (ідэнтыфікаваныя як банда праграм-вымагальнікаў REvil) прасунулі шкоднасныя праграмы ў глабальную кліенцкую базу Kaseya праз фальшывае абнаўленне для рашэння Virtual System Administrator (VSA). Эфект хвалі быў вельмі шырокі, закрануўшы 60 кліентаў Kaseya (у асноўным MSP) і іх кліентаў. Паведамляецца, што пацярпелі больш за 1500 кампаній.

9. RockYou2021 (2021)

Калі ў чэрвені 2021 года карыстальнік размясціў на папулярным форуме хакераў вялізны файл TXT памерам 100 ГБ, яны заявілі, што ў ім 82 мільярды пароляў. Пазней тэсты паказалі, што насамрэч у файле было «толькі» 8,4 мільярда пароляў.

Названы ў гонар арыгінальнай узлому RockYou у 2009 годзе, у выніку якой хакеры ўцеклі больш за 32 мільёны карыстальніцкіх пароляў, RockYou2021 выглядаў як розум -велізарная калекцыя пароляў. Нават калі гэта аказалася не такім вялікім, як заяўлена, 8,4 мільярда пароляў прыраўноўваюцца да двух пароляў на кожнага інтэрнэт-асобу ў свеце (паводле ацэнак, у сетцы знаходзіцца 4,7 мільярда чалавек).

Нядзіўна, што ўцечка выклікала паўсюдная паніка. Але быў яшчэ адзін паварот - аказалася, што пераважная большасць знібыта ўжо было вядома пра 8,4 мільярда ўцечак пароляў - спіс быў па сутнасці велізарнай кампіляцыяй і не выявіў ніводнага нядаўна ўзламанага пароля.