Sadržaj

Softver za internet sigurnost koji izvodi antivirusno i anti-špijunsko skeniranje na laptopu, nakon što je NHS pogođen velikim sajber napadom na svoje kompjuterske sisteme. Image Credit: PA Images / Alamy Stock Photo

Softver za internet sigurnost koji izvodi antivirusno i anti-špijunsko skeniranje na laptopu, nakon što je NHS pogođen velikim sajber napadom na svoje kompjuterske sisteme. Image Credit: PA Images / Alamy Stock PhotoBilo da su finansijski ili politički motivirani, sajber napadi mogu imati izuzetno dalekosežne posljedice. U 21. veku, sajber bezbednost postaje sve važnija geopolitička tema. Kada se provale, rezultati mogu biti katastrofalni.

Na primjer, 2017. godine ruska sajber vojna jedinica Sandworm orkestrirala je napad zlonamjernog softvera koji je globalne kompanije koštao oko milijardu dolara. Nekoliko godina kasnije, s druge strane, 2021., hakeri su provalili u sistem postrojenja za prečišćavanje vode na Floridi, zamalo zatrovajući regionalno vodosnabdijevanje programirajući opasno povećanje natrijum hidroksida.

Čitajte dalje da biste pronašli saznajte o nekim od najuticajnijih sajber napada u istoriji.

1. Cyber napadi na Estoniju (2007)

Hibridni rat je postao široko korišten izraz posljednjih godina. Tačno značenje koncepta je nejasno shvaćeno, ali se obično odnosi na oblik nestandardnog ratovanja koji kombinuje različite 'nepravilne' nekinetičke taktike. Komanda združenih snaga SAD-a ga definira kao svakog „protivnika koji istovremeno i prilagodljivo koristi prilagođenu mješavinu konvencionalnih, neregularnih, terorističkih i kriminalnih sredstava ili aktivnosti… Umjestopojedinačni entitet, hibridna prijetnja ili izazivač može biti kombinacija državnih i nedržavnih aktera.”

Sajber rat je sve češći element hibridnog ratovanja 'miksa', ali je još uvijek bio prilično nov 2007. kada je Estonija bombardovan je masivnim sajber napadom. Napad, koji je masovno destabilizirao infrastrukturu i ekonomiju baltičke države, uzrokujući kvarove u komunikaciji u cijeloj zemlji, bankovne propuste i zamračenje medija, uslijedio je nakon što su estonske vlasti odlučile premjestiti bronzani spomenik sovjetskom vojniku iz centra Talina na vojno groblje na periferiji grada.

Bronzani vojnik iz Talina na novoj lokaciji, 2009.

Kredit slike: Liilia Moroz preko Wikimedia Commons / Creative Commons

Pokret bio je izuzetno kontroverzan, razbjesnivši veliki dio estonskog stanovništva koji govori ruski jezik i izazvavši dvije noći nereda i pljačke. Uslijedio je sajber napad, koji je gurnuo Estoniju u haos.

Uočljiva karakteristika sajber ratovanja je da često nije jasno ko orkestrira napad. To je svakako bio slučaj s napadom na Estoniju 2007. godine: iako se široko pretpostavljalo da je Rusija odgovorna, bilo je teško doći do konkretnih dokaza. Tek pod uslovom anonimnosti 10 godina kasnije, zvaničnik estonske vlade rekao je za BBC da dokazi sugerišu da je napad „organizovao Kremlj, izlonamjerne bande su tada iskoristile priliku da se pridruže i daju svoj doprinos u napadu na Estoniju“.

2. Sajber-napad SolarWinds (2020.)

Kibernetski napad neviđenih razmjera, Sunburst napad na SolarWinds, veliku softversku kompaniju sa sjedištem u Tulsi, Oklahoma, poslao je udarne valove kroz Ameriku 2020. Napad je uključivao kršenje lanca nabavke koji uključuje SolarWin ' Orion softver, koji koriste mnoge multinacionalne kompanije i vladine agencije.

Vidi_takođe: 11 činjenica o izraelsko-palestinskom sukobuUšunjavanjem zlonamjernog koda (koji je postao poznat kao Sunburst) u rutinsko ažuriranje Oriona, hakeri su za koje se mislilo da ih je režirao Rus špijunska operacija, stekla neometan pristup hiljadama organizacija, uključujući američku vladu, do 14 mjeseci.

3. Napad na ukrajinsku električnu mrežu (2015.)

Ovaj sajber napad na ukrajinsku elektroenergetsku mrežu dao je svijetu rani osjećaj sposobnosti Rusije da se uključi u dalekosežni sajber rat kao dio njenih stalnih napora da destabilizuje svog susjeda. Izvršen godinu dana nakon aneksije Krima – koji se široko smatra trenutkom kada je rat Rusije sa Ukrajinom efektivno počeo – ovaj složeni napad je značajan po tome što je bio prvi uspješan sajber napad na električnu mrežu.

Napad, koji je koji se pripisuje ruskoj sajber vojnoj jedinici Sandworm, počeo je kada je kontrolni centar Prykarpattyaoblenergo postao žrtva sajber provale. Infiltracija je omogućila hakerima da zauzmukontrolu nad kompjuterskim sistemima trafostanice i isključite je. Ubrzo su uslijedili napadi na dalje trafostanice. Konačno se procjenjuje da je napadom pogođeno 200.000-230.000 ukrajinskih državljana.

4. Napad zlonamjernog softvera NotPetya (2017)

Dvije godine nakon napada na električnu mrežu u Ukrajini, Sandworm je ponovo udario, ovaj put napadom zlonamjernog softvera koji je, iako je gotovo sigurno bio fokusiran na Ukrajinu, nanio ogromnu kolateralnu štetu širom svijeta. Procjenjuje se da su organizacije kolektivno izgubile milijardu dolara kao rezultat napada.

NotPetya je tako nazvana jer je u početku ličila na napad na ransomware pod nazivom Petya, koji je dobio ime po sistemu oružja u filmu o Jamesu Bondu GoldenEye . Ali NotPetya se pokazala kao značajnija i virulentnija prijetnja. Poput ransomwarea WannaCry koji je također izazvao globalni haos 2017. godine, koristio je eksploataciju Windows Server Message Block (SMB) za brže širenje.

Zanimljivo, iako je NotPetya odavao utisak da je napad na ransomware, tragovi su brzo počeli da sugeriše da su motivi njegovih kreatora bili više politički nego finansijski i da je Ukrajina bila njihova glavna meta. Jedan od takvih tragova bio je softver koji se koristio za pokretanje zaraze bio je ukrajinski poreski softver M.E.Doc, koji se koristi u cijeloj zemlji. Kao rezultat toga, procijenjeno je da se 80% infekcija NotPetya dogodilo u Ukrajini.

5.WannaCry ransomware napad (2017.)

Izvršen iste godine kada i NotPetya, ozloglašeni napad ransomwarea WannaCry koristio je sličnu metodologiju, ali, ako ništa drugo, njegov utjecaj je bio još dalekosežniji. Kao i NotPetya, WannaCry se širio preko Windows eksploatacije EternalBlue, koja je ukradena i procurila nekoliko mjeseci prije napada. Mnoge organizacije koje su postale žrtve WannaCryja tek su morale implementirati nedavno objavljene zakrpe koje su dizajnirane da zatvore eksploataciju.

WannaCry je funkcionirao tako što se automatski širio po mrežama, zarazio kompjutere, zatim šifrirao podatke i zahtijevao otkupninu (300 dolara u Bitcoin u roku od tri dana ili 600 dolara u roku od sedam dana) za dešifriranje tih podataka. Razmjere WannaCry napada bile su ogromne, a Europol procjenjuje da je oko 200.000 računara zaraženo u 150 zemalja. U Velikoj Britaniji, imao je posebno alarmantan uticaj na NHS, zarazivši 70.00 uređaja uključujući kompjutere, MRI skenere i drugu opremu za pozorište. Možda nije iznenađujuće da je napad izazvao istragu o očiglednim propustima u kibernetičkoj sigurnosti NHS-a.

Pripisivanje napada je sporno, ali se široko vjeruje da je Lazarus grupa povezana sa Sjevernom Korejom odgovorna.

Snimak ekrana beleške o otkupnini WannaCry na zaraženom sistemu

Kredit slike: 황승환 preko Wikimedia Commons / Creative Commons

6. Napad na vodovodni sistem Floride (2021.)

Auznemirujući podsjetnik da zastarjela tehnologija može pružiti hakerima lak ulaz u inače sofisticiranu mrežu. U slučaju ovog napada na postrojenje za prečišćavanje vode u Oldsmaru na Floridi, stari računar sa operativnim sistemom Windows 7 bez zaštitnog zida omogućio je hakeru pristup i povećanje količine natrijum hidroksida u vodi za faktor 100. Kršenje bi moglo bili su katastrofalni da nije uhvaćen na vrijeme.

7. Napad ransomware-a Colonial Pipeline Company (2021)

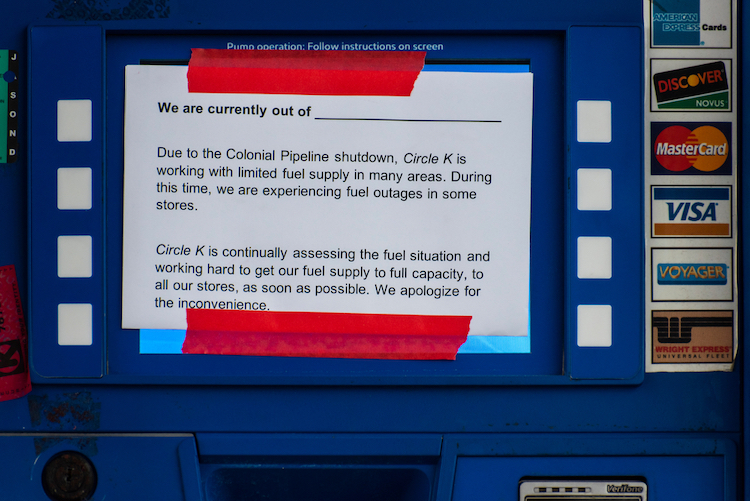

Možda najšokantnija stvar u vezi s ovim sajbernapadom je činjenica da je navodno bila potrebna samo jedna kompromitovana lozinka da bi se onemogućio najveći naftovod u Americi na nekoliko dana. Dana 7. maja 2021., Colonial Pipeline Company je izvijestila da je postala žrtvom cyber-sigurnosnog napada koji uključuje ransomware i da je bila primorana da isključi svoj naftovod – koji opskrbljuje oko polovinu benzina istočne obale – van mreže. Potencijalni uticaj produženog prekida smatran je dovoljno ozbiljnim da opravda plaćanje bitkoina hakerima, istočnoevropskoj kompaniji pod nazivom DarkSide, 4,4 miliona dolara.

Na praznoj pumpi je prikazan znak koji objašnjava nedostatak uzrokovane sajber napadom Colonial Pipeline. 2021.

Vidi_takođe: Kleopatrina kći, Kleopatra Selene: egipatska princeza, rimski zatvorenik, afrička kraljicaImage Credit: Sharkshock / Shutterstock.com

8. Napad ransomware-a Kaseya lanca opskrbe (2021.)

Ovaj napad ransomware-a ponovio je hakiranje SolarWinds-a u kojem je ciljaoMSPs (Managed Service Provider) kako bi se postigao dalekosežniji uticaj. Prekršite MSP i možete kompromitovati mnogo više kompanija. U junu 2021. Kaseya, dobavljač softvera za IT upravljanje sa sjedištem u Floridi koji koriste brojni MSP-ovi, pogođen je napadom ransomware-a u lancu nabavke.

Hakeri (identificirani kao ransomware banda REvil) su gurnuli zlonamjerni softver u Kaseyinu globalnu korisničku bazu putem lažno ažuriranje za njegovo rješenje Virtual System Administrator (VSA). Efekat talasanja bio je izuzetno raširen i uticao je na 60 Kaseya kupaca (uglavnom MSP) i njihove kupce. Prijavljeno je da je pogođeno više od 1.500 kompanija.

9. RockYou2021 (2021)

Kada je korisnik objavio ogroman TXT fajl od 100 GB na popularnom hakerskom forumu u junu 2021. godine, tvrdio je da sadrži 82 milijarde lozinki. Testovi su kasnije otkrili da je u datoteci zapravo bilo 'samo' 8,4 milijarde lozinki.

Nazvan po originalnom proboju RockYou iz 2009. godine, u kojem su hakeri procurili više od 32 miliona korisničkih lozinki, RockYou2021 je izgledao kao um -savitljivo ogromna zbirka lozinki. Čak i ako se pokazalo da nije tako masivna kao što se naplaćuje, 8,4 milijarde lozinki jednako je dvije lozinke za svaku osobu na mreži na svijetu (procjenjuje se da postoji 4,7 milijardi ljudi na mreži).

Nije iznenađujuće, curenje je pokrenulo rasprostranjena panika. Ali došlo je do još jednog obrata – pokazalo se da je velika većinaveć je bilo poznato navodnih 8,4 milijarde procurelih lozinki – lista je u suštini bila ogromna kompilacija i nije otkrila nijednu svježe kompromitovanu lozinku.