สารบัญ

ซอฟต์แวร์รักษาความปลอดภัยทางอินเทอร์เน็ตทำการสแกนไวรัสและป้องกันสปายแวร์บนแล็ปท็อป หลังจากที่ NHS ได้รับผลกระทบจากการโจมตีทางไซเบอร์ครั้งใหญ่บนระบบคอมพิวเตอร์ เครดิตรูปภาพ: PA Images / Alamy Stock Photo

ซอฟต์แวร์รักษาความปลอดภัยทางอินเทอร์เน็ตทำการสแกนไวรัสและป้องกันสปายแวร์บนแล็ปท็อป หลังจากที่ NHS ได้รับผลกระทบจากการโจมตีทางไซเบอร์ครั้งใหญ่บนระบบคอมพิวเตอร์ เครดิตรูปภาพ: PA Images / Alamy Stock Photoไม่ว่าการโจมตีจะมีแรงจูงใจทางการเงินหรือการเมืองก็ตาม การโจมตีทางไซเบอร์อาจมีผลกระทบในวงกว้างอย่างมาก ในศตวรรษที่ 21 ความปลอดภัยทางไซเบอร์ได้กลายเป็นข้อพิจารณาทางภูมิรัฐศาสตร์ที่สำคัญมากขึ้นเรื่อยๆ เมื่อถูกเจาะ ผลลัพธ์อาจเป็นหายนะ

เช่น ในปี 2017 หน่วยทหารไซเบอร์ของรัสเซีย Sandworm ได้ทำการโจมตีด้วยมัลแวร์ที่ทำให้ธุรกิจทั่วโลกเสียหายประมาณ 1 พันล้านดอลลาร์ ไม่กี่ปีต่อมา ในทางกลับกัน ในปี 2021 แฮกเกอร์เจาะระบบของโรงบำบัดน้ำในฟลอริดา เกือบทำให้น้ำประปาในภูมิภาคเป็นพิษด้วยการเขียนโปรแกรมเพิ่มโซเดียมไฮดรอกไซด์ที่เป็นอันตราย

อ่านต่อเพื่อค้นหา เกี่ยวกับการโจมตีทางไซเบอร์ที่ส่งผลกระทบมากที่สุดในประวัติศาสตร์

1. การโจมตีทางไซเบอร์ในเอสโตเนีย (2007)

สงครามลูกผสมได้กลายเป็นคำที่ใช้กันอย่างแพร่หลายในช่วงไม่กี่ปีที่ผ่านมา ความหมายที่แท้จริงของแนวคิดนี้เป็นที่เข้าใจอย่างคลุมเครือ แต่โดยทั่วไปแล้วหมายถึงรูปแบบการทำสงครามที่ไม่ได้มาตรฐานซึ่งรวมเอากลยุทธ์ที่ไม่ใช่การเคลื่อนไหวแบบ "ผิดปกติ" ที่หลากหลายเข้าไว้ด้วยกัน กองบัญชาการกองกำลังร่วมของสหรัฐฯ ให้นิยามว่าเป็น "ศัตรูใดๆ ก็ตามที่ใช้การผสมผสานที่ลงตัวระหว่างวิธีการหรือกิจกรรมแบบดั้งเดิม ผิดปกติ การก่อการร้ายและอาชญากร... แทนที่จะเป็นนิติบุคคลเดียว ภัยคุกคามแบบผสม หรือผู้ท้าชิงอาจเป็นการรวมกันของตัวแสดงของรัฐและไม่ใช่รัฐ”

สงครามไซเบอร์เป็นองค์ประกอบที่พบได้ทั่วไปมากขึ้นของ 'การผสมผสาน' ของสงครามแบบผสมผสาน แต่ก็ยังค่อนข้างแปลกใหม่ในปี 2550 เมื่อเอสโตเนีย ถูกถล่มด้วยการโจมตีทางไซเบอร์ครั้งใหญ่ การโจมตีดังกล่าวทำให้โครงสร้างพื้นฐานและเศรษฐกิจของรัฐบอลติกสั่นคลอนอย่างมาก ทำให้การสื่อสารทั่วประเทศล้มเหลว การธนาคารล้มเหลว และสื่อหยุดชะงัก มีขึ้นหลังจากที่ทางการเอสโตเนียตัดสินใจย้ายอนุสรณ์สถานทองแดงของทหารโซเวียตจากใจกลางเมืองทาลลินน์ไปยังสุสานทหารในเขตชานเมือง ของเมือง

ทหารสำริดแห่งทาลลินน์ในสถานที่ใหม่ พ.ศ. 2552

เครดิตรูปภาพ: Liilia Moroz ผ่าน Wikimedia Commons / Creative Commons

การย้าย เป็นที่ถกเถียงกันอย่างมาก ทำให้ประชากรส่วนใหญ่ที่พูดภาษารัสเซียของเอสโตเนียโกรธเคือง และจุดชนวนให้เกิดการจลาจลและการปล้นสะดมเป็นเวลาสองคืน การโจมตีทางไซเบอร์ตามมา ทำให้เอสโตเนียตกอยู่ในความโกลาหล

ลักษณะเด่นของสงครามไซเบอร์คือมักไม่ชัดเจนว่าใครเป็นผู้บงการการโจมตี แน่นอนว่านี่เป็นกรณีของการโจมตีเอสโตเนียในปี 2550 ในขณะที่มีการสันนิษฐานกันอย่างกว้างขวางว่ารัสเซียเป็นผู้รับผิดชอบ แต่หลักฐานที่เป็นรูปธรรมก็ยากที่จะได้มา ภายใต้เงื่อนไขของการไม่เปิดเผยตัวตนเท่านั้น 10 ปีต่อมา เจ้าหน้าที่รัฐบาลเอสโตเนียบอกกับบีบีซีว่ามีหลักฐานบ่งชี้ว่าการโจมตี “ถูกบงการโดยเครมลิน และแก๊งที่เป็นอันตรายจึงฉวยโอกาสเข้าร่วมและโจมตีเอสโตเนียด้วยตัวเอง".

2. การโจมตีทางไซเบอร์ของ SolarWinds (2020)

การโจมตีทางไซเบอร์ในระดับที่ไม่เคยมีมาก่อน การโจมตี Sunburst บน SolarWinds บริษัทซอฟต์แวร์รายใหญ่ในเมืองทัลซา รัฐโอคลาโฮมา ส่งคลื่นกระแทกไปทั่วอเมริกาในปี 2020 การโจมตีดังกล่าวก่อให้เกิดการละเมิดห่วงโซ่อุปทานที่เกี่ยวข้องกับ SolarWinds ' ซอฟต์แวร์ Orion ซึ่งใช้โดยบริษัทข้ามชาติและหน่วยงานรัฐบาลหลายแห่ง

โดยการแอบรหัสมัลแวร์ (ที่รู้จักกันในชื่อ Sunburst) ไปยังการอัปเดต Orion ตามปกติ แฮ็กเกอร์คิดว่าเป็นผู้ชี้นำชาวรัสเซีย ปฏิบัติการจารกรรม ทำให้เข้าถึงองค์กรหลายพันแห่ง รวมถึงรัฐบาลสหรัฐฯ ได้นานถึง 14 เดือน

3. การโจมตีโครงข่ายไฟฟ้าของยูเครน (2015)

การโจมตีทางไซเบอร์บนโครงข่ายไฟฟ้าของยูเครนทำให้โลกได้รับรู้ความสามารถของรัสเซียตั้งแต่เนิ่นๆ ในการมีส่วนร่วมในสงครามไซเบอร์ที่กว้างขวาง ซึ่งเป็นส่วนหนึ่งของความพยายามอย่างต่อเนื่องในการทำให้เพื่อนบ้านไม่มั่นคง ดำเนินการหนึ่งปีหลังจากการผนวกไครเมีย – ซึ่งได้รับการยอมรับอย่างกว้างขวางว่าเป็นช่วงเวลาที่สงครามระหว่างรัสเซียกับยูเครนเริ่มต้นขึ้นอย่างมีประสิทธิภาพ – การโจมตีที่ซับซ้อนนี้เป็นการโจมตีทางไซเบอร์ที่ประสบความสำเร็จครั้งแรกบนโครงข่ายไฟฟ้า

การโจมตีซึ่งได้แก่ สืบเนื่องมาจากหน่วยทหารไซเบอร์ของรัสเซีย Sandworm เริ่มขึ้นเมื่อศูนย์ควบคุม Prykarpattyaoblenergo ตกเป็นเหยื่อของการละเมิดทางไซเบอร์ การแทรกซึมทำให้แฮ็กเกอร์สามารถยึดได้ควบคุมระบบคอมพิวเตอร์ของสถานีย่อยและออฟไลน์ การโจมตีสถานีย่อยตามมาอย่างรวดเร็ว ประชาชนยูเครนประมาณ 200,000-230,000 คนได้รับผลกระทบจากการโจมตี

4. การโจมตีด้วยมัลแวร์ NotPetya (2017)

สองปีหลังจากการโจมตีโครงข่ายไฟฟ้าของยูเครน Sandworm โจมตีอีกครั้ง ครั้งนี้เป็นการโจมตีด้วยมัลแวร์ที่มุ่งเป้าไปที่ยูเครน แต่สร้างความเสียหายอย่างใหญ่หลวงทั่วโลก มีการคาดกันว่าองค์กรต่าง ๆ สูญเสียเงิน 1 พันล้านดอลลาร์จากการโจมตี

NotPetya ได้รับการตั้งชื่อเช่นนี้เพราะในตอนแรกมันคล้ายกับการโจมตีของแรนซัมแวร์ที่เรียกว่า Petya ซึ่งตั้งชื่อตามระบบอาวุธในภาพยนตร์เจมส์ บอนด์ โกลเด้นอาย . แต่ NotPetya ได้รับการพิสูจน์แล้วว่าเป็นภัยคุกคามที่สำคัญและรุนแรงกว่า เช่นเดียวกับแรนซัมแวร์ WannaCry ที่สร้างความเสียหายไปทั่วโลกในปี 2017 มันใช้ประโยชน์จาก Windows Server Message Block (SMB) เพื่อแพร่กระจายอย่างรวดเร็วยิ่งขึ้น

น่าสนใจ แม้ว่า NotPetya ให้ความรู้สึกว่าเป็นการโจมตีของแรนซัมแวร์ แต่เงื่อนงำก็เริ่มขึ้นอย่างรวดเร็ว เพื่อชี้ให้เห็นว่าแรงจูงใจของผู้สร้างเป็นเรื่องการเมืองมากกว่าเรื่องการเงิน และยูเครนเป็นเป้าหมายหลักของพวกเขา เงื่อนงำอย่างหนึ่งคือซอฟต์แวร์ที่ใช้ในการเริ่มต้นการติดไวรัสคือซอฟต์แวร์ภาษียูเครน M.E.Doc ซึ่งใช้ทั่วประเทศ เป็นผลให้ 80% ของการติดเชื้อ NotPetya ถูกประเมินว่าเกิดขึ้นในยูเครน

5.การโจมตีของแรนซัมแวร์ WannaCry (2017)

เกิดขึ้นในปีเดียวกับ NotPetya การโจมตีของแรนซัมแวร์ WannaCry ที่มีชื่อเสียงฉาวโฉ่ใช้วิธีเดียวกันนี้ แต่ถ้ามีสิ่งใด ผลกระทบของมันก็ยิ่งกว้างไกลมากขึ้น เช่นเดียวกับ NotPetya นั้น WannaCry เผยแพร่ผ่านช่องโหว่ของ Windows EternalBlue ซึ่งถูกขโมยและรั่วไหลไม่กี่เดือนก่อนการโจมตี องค์กรหลายแห่งที่ตกเป็นเหยื่อของ WannaCry ยังไม่ได้ใช้แพตช์ที่เพิ่งเปิดตัวซึ่งออกแบบมาเพื่อปิดช่องโหว่

WannaCry ทำงานโดยการแพร่กระจายโดยอัตโนมัติผ่านเครือข่าย ทำให้คอมพิวเตอร์ติดไวรัส จากนั้นเข้ารหัสข้อมูลและเรียกค่าไถ่ ($300 ใน Bitcoin ภายในสามวันหรือ $600 ภายในเจ็ดวัน) เพื่อถอดรหัสข้อมูลนั้น ขนาดของการโจมตี WannaCry มีขนาดใหญ่มาก โดย Europol ประมาณการว่ามีคอมพิวเตอร์ประมาณ 200,000 เครื่องติดไวรัสใน 150 ประเทศ ในสหราชอาณาจักร มีผลกระทบที่น่าตกใจเป็นพิเศษต่อ NHS โดยแพร่เชื้อไปยังอุปกรณ์ 70,00 เครื่อง รวมถึงคอมพิวเตอร์ เครื่องสแกน MRI และอุปกรณ์โรงละครอื่นๆ ไม่น่าแปลกใจเลยที่การโจมตีดังกล่าวอาจจุดประกายให้เกิดการตรวจสอบข้อบกพร่องด้านความปลอดภัยทางไซเบอร์ของ NHS ที่ชัดเจน

การระบุแหล่งที่มาของการโจมตีดังกล่าวได้รับการโต้แย้ง แต่เป็นที่เข้าใจกันอย่างกว้างขวางว่า Lazarus Group ที่เชื่อมโยงกับเกาหลีเหนือเป็นผู้รับผิดชอบ

ภาพหน้าจอของบันทึกค่าไถ่ WannaCry บนระบบที่ติดไวรัส

เครดิตรูปภาพ: 황승환 ผ่าน Wikimedia Commons / Creative Commons

6. การโจมตีระบบน้ำในฟลอริดา (2021)

กการแจ้งเตือนที่น่าเป็นห่วงว่าเทคโนโลยีที่ล้าสมัยสามารถให้แฮ็กเกอร์มีทางเข้าที่ง่ายไปยังเครือข่ายที่ซับซ้อนอย่างอื่น ในกรณีของการโจมตีโรงบำบัดน้ำในโอลด์สมาร์ รัฐฟลอริดา พีซีเครื่องเก่าที่ใช้ Windows 7 โดยไม่มีไฟร์วอลล์ทำให้แฮ็กเกอร์สามารถเข้าถึงและเพิ่มปริมาณโซเดียมไฮดรอกไซด์ในน้ำได้ถึง 100 เท่า การละเมิดอาจเกิดขึ้นได้ เกิดหายนะหากตามไม่ทัน

ดูสิ่งนี้ด้วย: การค้นพบสุสานของกษัตริย์เฮโรด7. การโจมตีด้วยแรนซัมแวร์ของ Colonial Pipeline Company (2021)

บางทีสิ่งที่น่าตกใจที่สุดเกี่ยวกับการโจมตีทางไซเบอร์นี้คือข้อเท็จจริงที่ว่ามันใช้รหัสผ่านที่ไม่ปลอดภัยเพียงรหัสเดียวเพื่อปิดการใช้งานท่อส่งน้ำมันที่ใหญ่ที่สุดในอเมริกาเป็นเวลาหลายวัน เมื่อวันที่ 7 พฤษภาคม พ.ศ. 2564 Colonial Pipeline Company รายงานว่าตกเป็นเหยื่อของการโจมตีด้านความปลอดภัยทางไซเบอร์ที่เกี่ยวข้องกับแรนซัมแวร์ และถูกบังคับให้ดำเนินการไปป์ไลน์ซึ่งจ่ายน้ำมันประมาณครึ่งหนึ่งของชายฝั่งตะวันออกให้ออฟไลน์ ผลกระทบที่อาจเกิดขึ้นจากการหยุดชะงักที่ยืดเยื้อนั้นถือว่าร้ายแรงพอที่จะพิสูจน์ได้ว่ามีการจ่ายเงินให้กับแฮ็กเกอร์ ซึ่งเป็นหน่วยงานในยุโรปตะวันออกที่เรียกว่า DarkSide มูลค่า 4.4 ล้านดอลลาร์เป็น bitcoin

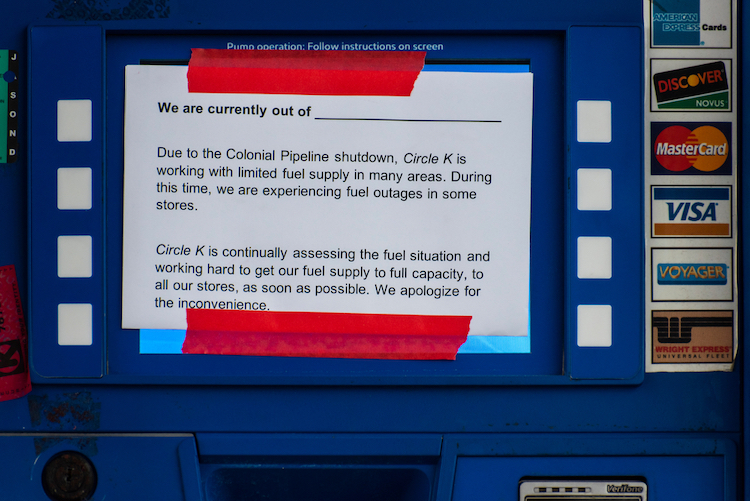

สัญญาณแสดงขึ้นที่ปั๊มว่างเปล่าเพื่ออธิบายการขาดแคลน เกิดจากการโจมตีทางไซเบอร์ของ Colonial Pipeline 2021

เครดิตรูปภาพ: Sharkshock / Shutterstock.com

8. การโจมตีของแรนซัมแวร์ซัพพลายเชน Kaseya (2021)

การโจมตีแรนซัมแวร์นี้สะท้อนการแฮ็กของ SolarWinds ที่กำหนดเป้าหมายMSPs (Managed Service Provider) เพื่อสร้างผลกระทบที่กว้างขวางยิ่งขึ้น ละเมิด MSP และคุณสามารถประนีประนอมได้มากกว่าหนึ่งบริษัท ในเดือนมิถุนายน 2021 Kaseya ผู้ให้บริการซอฟต์แวร์การจัดการด้านไอทีในฟลอริดาที่ใช้โดย MSP จำนวนมาก ได้รับผลกระทบจากการโจมตีของแรนซัมแวร์ในห่วงโซ่อุปทาน

แฮ็กเกอร์ (ระบุว่าเป็นแก๊งแรนซัมแวร์ REvil) ได้ส่งมัลแวร์ไปยังฐานลูกค้าทั่วโลกของ Kaseya ผ่านทาง การอัปเดตปลอมสำหรับโซลูชัน Virtual System Administrator (VSA) ผลกระทบกระเพื่อมนั้นแพร่กระจายอย่างมาก ส่งผลกระทบต่อลูกค้าของ Kaseya 60 ราย (ส่วนใหญ่เป็น MSP) และลูกค้าของพวกเขา มีรายงานว่ามีบริษัทมากกว่า 1,500 แห่งที่ได้รับผลกระทบ

ดูสิ่งนี้ด้วย: เกิดอะไรขึ้นกับเรือสำราญของเยอรมันเมื่อสงครามโลกครั้งที่สองเกิดขึ้น?9. RockYou2021 (2021)

เมื่อผู้ใช้โพสต์ไฟล์ TXT ขนาดมหึมา 100GB บนฟอรัมยอดนิยมของแฮ็กเกอร์ในเดือนมิถุนายน 2021 พวกเขาอ้างว่ามีรหัสผ่าน 82 พันล้านรหัสผ่าน การทดสอบในภายหลังพบว่ามีรหัสผ่าน 'เพียง' 8.4 พันล้านไฟล์ในไฟล์

ตั้งชื่อตามการละเมิด RockYou ดั้งเดิมในปี 2009 ซึ่งแฮ็กเกอร์รั่วไหลรหัสผ่านของผู้ใช้มากกว่า 32 ล้านรหัส RockYou2021 ดูเหมือนจะเป็นความคิด - การรวบรวมรหัสผ่านขนาดใหญ่ที่โค้งงอได้ แม้ว่าจะพิสูจน์แล้วว่าไม่ได้มีจำนวนมหาศาลเท่าที่มีการเรียกเก็บเงิน แต่รหัสผ่าน 8.4 พันล้านรหัสก็เท่ากับรหัสผ่านสองรหัสสำหรับชาวออนไลน์ทุกคนในโลก (คาดว่ามีผู้ใช้ออนไลน์ 4.7 พันล้านคน)

ไม่น่าแปลกใจที่การรั่วไหลเกิดขึ้น ความตื่นตระหนกอย่างกว้างขวาง แต่มีการหักมุมเพิ่มเติม - ปรากฎว่าส่วนใหญ่ของทราบรหัสผ่านรั่วไหลที่ถูกกล่าวหา 8.4 พันล้านรายการแล้ว – โดยพื้นฐานแล้วรายการดังกล่าวเป็นการรวบรวมขนาดใหญ่และไม่ได้เปิดเผยรหัสผ่านที่เพิ่งถูกบุกรุก