ສາລະບານ

ຊອບແວຄວາມປອດໄພທາງອິນເຕີເນັດທີ່ປະຕິບັດການສະແກນຕ້ານເຊື້ອໄວຣັສ ແລະ spyware ໃນຄອມພິວເຕີໂນດບຸກ, ຫຼັງຈາກ NHS ໄດ້ຖືກໂຈມຕີໂດຍການໂຈມຕີທາງອິນເຕີເນັດໃຫຍ່ໃນລະບົບຄອມພິວເຕີຂອງຕົນ. ເຄຣດິດຮູບພາບ: PA Images / Alamy Stock Photo

ຊອບແວຄວາມປອດໄພທາງອິນເຕີເນັດທີ່ປະຕິບັດການສະແກນຕ້ານເຊື້ອໄວຣັສ ແລະ spyware ໃນຄອມພິວເຕີໂນດບຸກ, ຫຼັງຈາກ NHS ໄດ້ຖືກໂຈມຕີໂດຍການໂຈມຕີທາງອິນເຕີເນັດໃຫຍ່ໃນລະບົບຄອມພິວເຕີຂອງຕົນ. ເຄຣດິດຮູບພາບ: PA Images / Alamy Stock Photoບໍ່ວ່າພວກມັນຈະມີແຮງຈູງໃຈທາງການເງິນ ຫຼືທາງດ້ານການເມືອງ, ການໂຈມຕີທາງອິນເຕີເນັດສາມາດມີຜົນກະທົບອັນໃຫຍ່ຫຼວງ. ໃນສະຕະວັດທີ 21, ຄວາມປອດໄພທາງອິນເຕີເນັດໄດ້ກາຍເປັນການພິຈາລະນາທາງດ້ານພູມສາດທາງດ້ານການເມືອງທີ່ມີຄວາມສໍາຄັນຫຼາຍຂຶ້ນ. ເມື່ອຖືກລະເມີດ, ຜົນໄດ້ຮັບສາມາດເປັນໄພພິບັດ.

ເບິ່ງ_ນຳ: ທຳນຽບຂາວ: ປະຫວັດສາດຫລັງເຮືອນປະທານາທິບໍດີຕົວຢ່າງ: ໃນປີ 2017, ຫນ່ວຍງານທະຫານທາງອິນເຕີເນັດຂອງລັດເຊຍ Sandworm ໄດ້ຈັດຕັ້ງການໂຈມຕີດ້ວຍມັນແວທີ່ເຮັດໃຫ້ທຸລະກິດທົ່ວໂລກມີມູນຄ່າປະມານ 1 ຕື້ໂດລາ. ສອງສາມປີຕໍ່ມາ, ໃນທາງກົງກັນຂ້າມ, ໃນປີ 2021, ແຮກເກີໄດ້ລະເມີດລະບົບຂອງສະຖານທີ່ບໍາບັດນ້ໍາໃນ Florida, ເກືອບເປັນພິດຂອງການສະຫນອງນ້ໍາໃນພາກພື້ນໂດຍການດໍາເນີນໂຄງການການເພີ່ມຂຶ້ນຂອງ sodium hydroxide ອັນຕະລາຍ.

ອ່ານຕໍ່ໄປເພື່ອຊອກຫາ ກ່ຽວກັບບາງການໂຈມຕີທາງອິນເຕີເນັດທີ່ມີຜົນກະທົບຫຼາຍທີ່ສຸດໃນປະຫວັດສາດ.

1. Cyberattacks on Estonia (2007)

ສົງຄາມປະສົມໄດ້ກາຍເປັນຄຳທີ່ໃຊ້ກັນຢ່າງກວ້າງຂວາງໃນຊຸມປີມໍ່ໆມານີ້. ຄວາມ ໝາຍ ທີ່ແນ່ນອນຂອງແນວຄວາມຄິດແມ່ນເຂົ້າໃຈຢ່າງໂຫດຮ້າຍແຕ່ໂດຍປົກກະຕິມັນ ໝາຍ ເຖິງຮູບແບບສົງຄາມທີ່ບໍ່ໄດ້ມາດຕະຖານເຊິ່ງລວມເອົາກົນລະຍຸດທີ່ບໍ່ສະ ໝໍ່າ ສະ ເໝີ ທີ່ແຕກຕ່າງກັນ. ກອງບັນຊາການກຳລັງປະສົມຂອງສະຫະລັດ ໃຫ້ຄຳນິຍາມວ່າມັນເປັນ “ສັດຕູທີ່ພ້ອມກັນ ແລະ ປັບຕົວໃຊ້ການປະສົມແບບທຳມະດາ, ບໍ່ສະໝ່ຳສະເໝີ, ການກໍ່ການຮ້າຍ ແລະ ວິທີການທາງອາຍາ… ແທນທີ່ຈະເປັນ.ນິຕິບຸກຄົນດຽວ, ໄພຂົ່ມຂູ່ແບບປະສົມຫຼືຜູ້ທ້າທາຍອາດຈະເປັນການລວມກັນຂອງນັກສະແດງຂອງລັດແລະບໍ່ແມ່ນລັດ”.

ໄຊເບີສົງຄາມແມ່ນອົງປະກອບທົ່ວໄປທີ່ເພີ່ມຂຶ້ນຂອງສົງຄາມປະສົມ 'ປະສົມ' ແຕ່ມັນຍັງເປັນນະວະນິຍາຍທີ່ຂ້ອນຂ້າງໃນປີ 2007 ເມື່ອ Estonia ໄດ້ຖືກລະເບີດໂດຍການໂຈມຕີທາງອິນເຕີເນັດຄັ້ງໃຫຍ່. ການໂຈມຕີດັ່ງກ່າວ ໄດ້ທຳລາຍພື້ນຖານໂຄງລ່າງ ແລະເສດຖະກິດຂອງລັດ Baltic ຢ່າງໜັກໜ່ວງ, ເຮັດໃຫ້ການສື່ສານໃນທົ່ວປະເທດແຕກຫັກ, ທະນາຄານລົ້ມເຫລວ ແລະສື່ມວນຊົນຂາດສະຖຽນລະພາບ, ມີຂຶ້ນຫລັງຈາກເຈົ້າໜ້າທີ່ Estonian ໄດ້ຕັດສິນໃຈເຄື່ອນຍ້າຍຫໍລະນຶກທະຫານໂຊວຽດຄົນນຶ່ງ ຈາກໃຈກາງເມືອງ Tallinn ໄປຍັງສຸສານທະຫານຢູ່ເຂດນອກເມືອງ. ຂອງເມືອງ.

The Bronze Soldier of Tallinn ໃນສະຖານທີ່ໃໝ່ຂອງມັນ, 2009.

ເຄຣດິດຮູບພາບ: Liilia Moroz ຜ່ານ Wikimedia Commons / Creative Commons

ການເຄື່ອນໄຫວ ເປັນການຖົກຖຽງກັນຢ່າງໃຫຍ່ຫຼວງ, ເຮັດໃຫ້ປະຊາຊົນທີ່ເວົ້າພາສາຣັດເຊຍຂອງເອສໂຕເນຍເປັນຈຳນວນຫຼວງຫຼາຍ ແລະກໍ່ໃຫ້ເກີດການປະທະກັນແລະການລັກລອບສັງຫານສອງຄືນ. ການໂຈມຕີທາງອິນເຕີແນັດຕາມມາ, ເຮັດໃຫ້ເອສໂຕເນຍຕົກຢູ່ໃນຄວາມວຸ່ນວາຍ.

ລັກສະນະເດັ່ນຂອງສົງຄາມທາງອິນເຕີແນັດແມ່ນມັນບໍ່ເປັນທີ່ຈະແຈ້ງເທື່ອວ່າໃຜເປັນຜູ້ຈັດການໂຈມຕີ. ນີ້ແມ່ນແນ່ນອນກໍລະນີຂອງການໂຈມຕີ Estonia ປີ 2007: ໃນຂະນະທີ່ມັນໄດ້ຖືກສົມມຸດຕິຖານຢ່າງກວ້າງຂວາງວ່າລັດເຊຍເປັນຜູ້ຮັບຜິດຊອບ, ຫຼັກຖານທີ່ແນ່ນອນແມ່ນຍາກທີ່ຈະມາເຖິງ. ມັນເປັນພຽງແຕ່ພາຍໃຕ້ເງື່ອນໄຂຂອງການເປີດເຜີຍຊື່ໃນ 10 ປີຕໍ່ມາວ່າເຈົ້າຫນ້າທີ່ລັດຖະບານ Estonian ກ່າວຕໍ່ BBC ວ່າຫຼັກຖານສະແດງໃຫ້ເຫັນວ່າການໂຈມຕີ "ຖືກຄວບຄຸມໂດຍວັງ Kremlin, ແລະ.ຈາກນັ້ນພວກແກ໊ງທີ່ເປັນອັນຕະລາຍໄດ້ສວຍໂອກາດເຂົ້າຮ່ວມ ແລະເຮັດການໂຈມຕີຂອງຕົນເອງເພື່ອໂຈມຕີເອສໂຕເນຍ“.

2. SolarWinds cyberattack (2020)

ການໂຈມຕີທາງອິນເຕີເນັດໃນຂະໜາດທີ່ບໍ່ເຄີຍມີມາກ່ອນ, ການໂຈມຕີ Sunburst ໃສ່ SolarWinds, ບໍລິສັດຊອບແວລາຍໃຫຍ່ຢູ່ໃນ Tulsa, Oklahoma ໄດ້ສົ່ງຄື້ນຊັອດໄປທົ່ວອາເມລິກາໃນປີ 2020. ການໂຈມຕີດັ່ງກ່າວເຮັດໃຫ້ເກີດການລະເມີດລະບົບຕ່ອງໂສ້ການສະໜອງທີ່ກ່ຽວຂ້ອງກັບ SolarWinds. ' ຊອບແວ Orion, ເຊິ່ງຖືກໃຊ້ໂດຍບໍລິສັດຂ້າມຊາດ ແລະອົງການຂອງລັດຖະບານຫຼາຍແຫ່ງ.

ເບິ່ງ_ນຳ: 6 ຜີທີ່ໜ້າຢ້ານທີ່ກ່າວກັບບ້ານເຮືອນອັນສະຫງ່າງາມໃນປະເທດອັງກິດໂດຍການລັກລອບລະຫັດ malware (ທີ່ຮູ້ຈັກກັນໃນນາມ Sunburst) ໄປໃສ່ການອັບເດດ Orion ແບບປົກກະຕິ, ແຮກເກີຄິດວ່າຈະຖືກນຳໜ້າໂດຍຊາວຣັດເຊຍ. ການປະຕິບັດການສອດແນມ, ໄດ້ຮັບການເຂົ້າເຖິງຫຼາຍພັນອົງການຈັດຕັ້ງ, ລວມທັງລັດຖະບານສະຫະລັດ, ເປັນເວລາເຖິງ 14 ເດືອນ.

3. ການໂຈມຕີຕາຂ່າຍໄຟຟ້າຢູເຄຣນ (2015)

ການໂຈມຕີທາງອິນເຕີເນັດໃນຕາຂ່າຍໄຟຟ້າຂອງຢູເຄຣນນີ້ເຮັດໃຫ້ໂລກຮູ້ເຖິງຄວາມອາດສາມາດຂອງຣັດເຊຍ ໃນຕອນຕົ້ນໃນການເຂົ້າຮ່ວມສົງຄາມທາງອິນເຕີເນັດທີ່ກວ້າງໄກ ເຊິ່ງເປັນສ່ວນໜຶ່ງຂອງຄວາມພະຍາຍາມຢ່າງຕໍ່ເນື່ອງເພື່ອເຮັດໃຫ້ປະເທດເພື່ອນບ້ານມີຄວາມສະຫງົບ. ປະຕິບັດ 1 ປີຫຼັງຈາກການຍຶດເອົາ Crimea - ຖືວ່າເປັນຊ່ວງເວລາທີ່ສົງຄາມຂອງຣັດເຊຍກັບຢູເຄລນໄດ້ເລີ່ມຕົ້ນຢ່າງມີປະສິດຕິຜົນ - ການໂຈມຕີທີ່ສັບສົນນີ້ແມ່ນເປັນທີ່ ໜ້າ ສັງເກດວ່າເປັນການໂຈມຕີທາງອິນເຕີເນັດທີ່ປະສົບຜົນ ສຳ ເລັດຄັ້ງ ທຳ ອິດໃນເຄືອຂ່າຍໄຟຟ້າ.

ການໂຈມຕີ, ເຊິ່ງແມ່ນ ໂດຍສະແດງໃຫ້ເຫັນວ່າ ໜ່ວຍງານທະຫານທາງອິນເຕີແນັດ Sandworm ຂອງຣັດເຊຍ ໄດ້ເລີ່ມຂຶ້ນເມື່ອສູນຄວບຄຸມ Prykarpattyaoblenergo ຕົກເປັນເຫຍື່ອຂອງການໂຈມຕີທາງອິນເຕີແນັດ. ການແຊກຊຶມເຮັດໃຫ້ແຮກເກີສາມາດຍຶດໄດ້ຄວບຄຸມລະບົບຄອມພິວເຕີຂອງສະຖານີຍ່ອຍ ແລະເອົາມັນໄປອອບລາຍ. ການໂຈມຕີຕໍ່ສະຖານີຍ່ອຍເພີ່ມເຕີມໄດ້ປະຕິບັດຕາມຢ່າງໄວວາ. ຄາດວ່າພົນລະເມືອງຢູເຄຣນ 200,000-230,000 ຄົນ ໄດ້ຮັບຜົນກະທົບຈາກການໂຈມຕີດັ່ງກ່າວ.

4. NotPetya malware attack (2017)

ສອງປີຫຼັງຈາກການໂຈມຕີຕາຂ່າຍໄຟຟ້າຢູເຄລນ, Sandworm ໂຈມຕີອີກຄັ້ງ, ຄັ້ງນີ້ດ້ວຍການໂຈມຕີ malware ທີ່, ໃນຂະນະທີ່ເກືອບແນ່ນອນເນັ້ນໃສ່ຢູເຄລນ, ສ້າງຄວາມເສຍຫາຍອັນໃຫຍ່ຫຼວງໃນທົ່ວໂລກ. ຄາດຄະເນວ່າອົງການຕ່າງໆໄດ້ເສຍເງິນທັງໝົດ 1 ຕື້ໂດລາເປັນຜົນມາຈາກການໂຈມຕີ.

NotPetya ໄດ້ຖືກຕັ້ງຊື່ໃຫ້ເພາະມັນມີລັກສະນະຄ້າຍກັບການໂຈມຕີ ransomware ທີ່ເອີ້ນວ່າ Petya, ເຊິ່ງຖືກຕັ້ງຊື່ຕາມລະບົບອາວຸດໃນຮູບເງົາ James Bond GoldenEye . ແຕ່ NotPetya ພິສູດວ່າເປັນໄພຂົ່ມຂູ່ທີ່ໃຫຍ່ກວ່າແລະມີຄວາມຮຸນແຮງກວ່າ. ເຊັ່ນດຽວກັບ WannaCry ransomware ທີ່ເຮັດໃຫ້ເກີດຄວາມເສຍຫາຍທົ່ວໂລກໃນປີ 2017, ມັນໃຊ້ Windows Server Message Block (SMB) exploit ເພື່ອແຜ່ລາມຢ່າງໄວວາ.

ໜ້າສົນໃຈ, ເຖິງແມ່ນວ່າ NotPetya ໃຫ້ຄວາມປະທັບໃຈວ່າເປັນການໂຈມຕີ ransomware, ແຕ່ຂໍ້ຄຶດໄດ້ເລີ່ມຂຶ້ນຢ່າງໄວວາ. ເພື່ອແນະນໍາວ່າແຮງຈູງໃຈຂອງຜູ້ສ້າງຂອງຕົນແມ່ນທາງດ້ານການເມືອງຫຼາຍກ່ວາທາງດ້ານການເງິນແລະ Ukraine ແມ່ນເປົ້າຫມາຍຕົ້ນຕໍຂອງພວກເຂົາ. ຂໍ້ຄຶດອັນໜຶ່ງຄືຊອບແວທີ່ໃຊ້ໃນການລິເລີ່ມການຕິດເຊື້ອແມ່ນຊອບແວພາສີຂອງຢູເຄຣນ, M.E.Doc, ເຊິ່ງໃຊ້ໃນທົ່ວປະເທດ. ດັ່ງນັ້ນ, 80% ຂອງການຕິດເຊື້ອ NotPetya ໄດ້ຖືກຄາດຄະເນວ່າເກີດຂຶ້ນໃນຢູເຄລນ.

5.ການໂຈມຕີ ransomware WannaCry (2017)

ເກີດຂຶ້ນໃນປີດຽວກັນກັບ NotPetya, ການໂຈມຕີ ransomware WannaCry ທີ່ມີຊື່ສຽງໃຊ້ວິທີການທີ່ຄ້າຍຄືກັນ, ແຕ່, ຖ້າມີອັນໃດອັນໜຶ່ງ, ຜົນກະທົບຂອງມັນແມ່ນກວ້າງໄກກວ່າ. ເຊັ່ນດຽວກັນກັບ NotPetya, WannaCry ຂະຫຍາຍພັນຜ່ານ Windows exploit EternalBlue, ເຊິ່ງຖືກລັກແລະຮົ່ວໄຫຼສອງສາມເດືອນກ່ອນການໂຈມຕີ. ຫຼາຍໆອົງກອນທີ່ຕົກເປັນເຫຍື່ອຂອງ WannaCry ຍັງບໍ່ທັນໄດ້ປະຕິບັດ patches ທີ່ປ່ອຍອອກມາເມື່ອບໍ່ດົນມານີ້ທີ່ຖືກອອກແບບມາເພື່ອປິດການຂູດຮີດ.

WannaCry ເຮັດວຽກໂດຍການແຜ່ກະຈາຍໄປທົ່ວເຄືອຂ່າຍໂດຍອັດຕະໂນມັດ, ຕິດເຊື້ອຄອມພິວເຕີຈາກນັ້ນເຂົ້າລະຫັດຂໍ້ມູນ ແລະຮຽກຮ້ອງຄ່າໄຖ່ ($300 in Bitcoin ພາຍໃນສາມມື້ຫຼື $600 ພາຍໃນເຈັດມື້) ເພື່ອຖອດລະຫັດຂໍ້ມູນນັ້ນ. ຂະໜາດຂອງການໂຈມຕີ WannaCry ແມ່ນໃຫຍ່ຫຼວງ, ໂດຍ Europol ຄາດຄະເນວ່າມີຄອມພິວເຕີປະມານ 200,000 ເຄື່ອງໄດ້ຕິດເຊື້ອໃນ 150 ປະເທດ. ໃນປະເທດອັງກິດ, ມັນມີຜົນກະທົບທີ່ເປັນຕາຕົກໃຈໂດຍສະເພາະກ່ຽວກັບ NHS, ຕິດເຊື້ອ 70,00 ອຸປະກອນລວມທັງຄອມພິວເຕີ, ເຄື່ອງສະແກນ MRI ແລະອຸປະກອນສະແດງລະຄອນອື່ນໆ. ບາງທີອາດບໍ່ແປກໃຈວ່າການໂຈມຕີດັ່ງກ່າວໄດ້ເຮັດໃຫ້ເກີດການສອບສວນຫາຂໍ້ບົກພ່ອງດ້ານຄວາມປອດໄພທາງອິນເຕີເນັດຂອງ NHS.

ເຫດຜົນຂອງການໂຈມຕີໄດ້ຖືກໂຕ້ແຍ້ງກັນ ແຕ່ມັນຄິດຢ່າງກວ້າງຂວາງວ່າກຸ່ມ Lazarus ທີ່ເຊື່ອມຕໍ່ເກົາຫຼີເໜືອເປັນຜູ້ຮັບຜິດຊອບ.

ພາບໜ້າຈໍຂອງບັນທຶກຄ່າໄຖ່ WannaCry ໃນລະບົບທີ່ຕິດເຊື້ອ

ເຄຣດິດຮູບພາບ: 황승환 ຜ່ານ Wikimedia Commons / Creative Commons

6. ການໂຈມຕີລະບົບນ້ໍາ Florida (2021)

Aເຕືອນໄພທີ່ໜ້າເປັນຫ່ວງວ່າເທັກໂນໂລຢີທີ່ບໍ່ທັນສະໄໝສາມາດສະໜອງຈຸດເຂົ້າທີ່ງ່າຍຂອງແຮກເກີໃຫ້ກັບເຄືອຂ່າຍທີ່ຊັບຊ້ອນໄດ້. ໃນກໍລະນີຂອງການໂຈມຕີນີ້ກ່ຽວກັບສະຖານທີ່ບໍາບັດນ້ໍາໃນ Oldsmar, Florida, ເປັນ PC ເກົ່າທີ່ໃຊ້ Windows 7 ທີ່ບໍ່ມີ firewall ໄດ້ເປີດໃຫ້ແຮກເກີສາມາດເຂົ້າເຖິງແລະເພີ່ມປະລິມານຂອງ sodium hydroxide ໃນນ້ໍາໂດຍປັດໄຈຂອງ 100. ການລະເມີດສາມາດ. ໄດ້ຮັບໄພພິບັດ ຖ້າບໍ່ໄດ້ຖືກຈັບໄດ້ທັນເວລາ.

7. Colonial Pipeline Company ການໂຈມຕີ ransomware (2021)

ບາງທີສິ່ງທີ່ໜ້າຕົກໃຈທີ່ສຸດກ່ຽວກັບການໂຈມຕີທາງອິນເຕີເນັດນີ້ແມ່ນຄວາມຈິງທີ່ວ່າມັນສົມມຸດວ່າໄດ້ໃຊ້ລະຫັດຜ່ານດຽວເພື່ອປິດທໍ່ສົ່ງນ້ຳມັນທີ່ໃຫຍ່ທີ່ສຸດໃນອາເມລິກາເປັນເວລາຫຼາຍມື້. ໃນວັນທີ 7 ເດືອນພຶດສະພາ 2021, ບໍລິສັດ Colonial Pipeline ລາຍງານວ່າມັນໄດ້ຕົກເປັນເຫຍື່ອຂອງການໂຈມຕີທາງອິນເຕີເນັດທີ່ກ່ຽວຂ້ອງກັບ ransomware ແລະໄດ້ຖືກບັງຄັບໃຫ້ເອົາທໍ່ຂອງມັນ - ເຊິ່ງສະຫນອງປະມານເຄິ່ງຫນຶ່ງຂອງນໍ້າມັນແອັດຊັງຂອງ East Coast - ອອບໄລນ໌. ຜົນກະທົບທີ່ອາດເກີດຂຶ້ນຈາກການລົບກວນທີ່ຍາວນານແມ່ນຖືວ່າຮ້າຍແຮງພໍທີ່ຈະໃຫ້ເຫດຜົນໃນການຈ່າຍເງິນໃຫ້ກັບແຮກເກີ, ເຄື່ອງແຕ່ງກາຍຂອງເອີຣົບຕາເວັນອອກທີ່ເອີ້ນວ່າ DarkSide, ມູນຄ່າ 4.4 ລ້ານໂດລາຂອງ bitcoin.

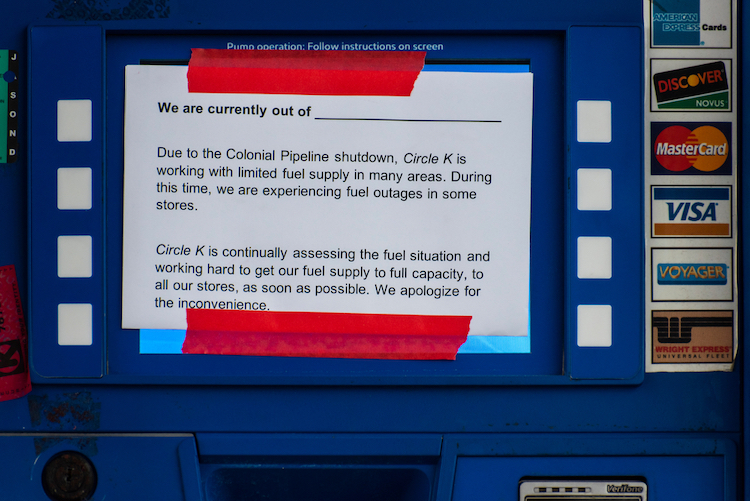

ປ້າຍສະແດງຢູ່ປ້ຳເປົ່າທີ່ອະທິບາຍເຖິງການຂາດແຄນ. ເກີດຈາກການໂຈມຕີທາງອິນເຕີເນັດ Pipeline Colonial. 2021.

ເຄຣດິດຮູບພາບ: Sharkshock / Shutterstock.com

8. Kaseya supply chain ransomware attack (2021)

ການໂຈມຕີ ransomware ນີ້ໄດ້ສະທ້ອນເຖິງການແຮັກ SolarWinds ທີ່ມັນແນເປົ້າໃສ່.MSPs (ຜູ້ໃຫ້ບໍລິການທີ່ມີການຄຸ້ມຄອງ) ເພື່ອບັນລຸຜົນກະທົບທີ່ກວ້າງຂວາງກວ່າ. ລະເມີດ MSP ແລະທ່ານສາມາດປະນີປະນອມຫຼາຍກວ່າຫນຶ່ງບໍລິສັດ. ໃນເດືອນມິຖຸນາ 2021 Kaseya, ຜູ້ໃຫ້ບໍລິການຊອບແວການຈັດການດ້ານໄອທີໃນລັດຟລໍຣິດາທີ່ໃຊ້ໂດຍ MSPs ຈໍານວນຫລາຍໄດ້ຖືກໂຈມຕີໂດຍການໂຈມຕີລະບົບຕ່ອງໂສ້ການສະຫນອງ ransomware.

ແຮກເກີ (ລະບຸວ່າເປັນກຸ່ມແອັກຊັງ REvil) ໄດ້ຊຸກດັນ malware ໄປສູ່ຖານລູກຄ້າທົ່ວໂລກຂອງ Kaseya ຜ່ານທາງ ອັບເດດ phoney ສໍາລັບການແກ້ໄຂ Virtual System Administrator (VSA) ຂອງມັນ. ຜົນກະທົບຂອງ ripple ແມ່ນແຜ່ຫຼາຍ, ຜົນກະທົບຕໍ່ລູກຄ້າ 60 Kaseya (ສ່ວນຫຼາຍແມ່ນ MSPs) ແລະລູກຄ້າຂອງພວກເຂົາ. ມີລາຍງານວ່າມີຫຼາຍກວ່າ 1,500 ບໍລິສັດໄດ້ຮັບຜົນກະທົບ.

9. RockYou2021 (2021)

ເມື່ອຜູ້ໃຊ້ໂພສໄຟລ໌ TXT ຂະໜາດໃຫຍ່ 100GB ຢູ່ໃນເວທີສົນທະນາແຮກເກີຍອດນິຍົມໃນເດືອນມິຖຸນາ 2021 ພວກເຂົາເຈົ້າອ້າງວ່າມັນມີລະຫັດຜ່ານ 82 ພັນລ້ານລະຫັດຜ່ານ. ຕໍ່ມາການທົດສອບພົບວ່າມີ 'ພຽງແຕ່' 8.4 ພັນລ້ານລະຫັດຜ່ານໃນໄຟລ໌.

ຕັ້ງຊື່ຕາມການລະເມີດ RockYou ຕົ້ນສະບັບຂອງປີ 2009, ເຊິ່ງເຮັດໃຫ້ພວກແຮກເກີຮົ່ວລະຫັດຜ່ານຫຼາຍກວ່າ 32 ລ້ານລະຫັດຜ່ານ, RockYou2021 ເບິ່ງຄືວ່າເປັນໃຈ. - ການເກັບກໍາລະຫັດຜ່ານຂະຫນາດໃຫຍ່ໂຄ້ງລົງ. ເຖິງແມ່ນວ່າມັນພິສູດໄດ້ວ່າບໍ່ໄດ້ໃຫຍ່ຫຼາຍເທົ່າທີ່ຮຽກເກັບ, 8.4 ຕື້ລະຫັດຜ່ານເທົ່າກັບ 2 ລະຫັດຜ່ານສໍາລັບທຸກຄົນອອນໄລນ໌ໃນໂລກ (ຄາດຄະເນວ່າມີ 4.7 ຕື້ຄົນອອນໄລນ໌).

ບໍ່ແປກໃຈເລີຍ, ການຮົ່ວໄຫຼເກີດຂຶ້ນ panic ຢ່າງກວ້າງຂວາງ. ແຕ່ມີການບິດເບືອນຕື່ມອີກ - ມັນໄດ້ກາຍມາເປັນສ່ວນໃຫຍ່ມີການກ່າວຫາວ່າມີ 8.4 ຕື້ລະຫັດຜ່ານຮົ່ວໄຫຼເປັນທີ່ຮູ້ກັນແລ້ວ – ບັນຊີລາຍການແມ່ນເປັນການລວບລວມຂໍ້ມູນອັນໃຫຍ່ຫຼວງ ແລະບໍ່ໄດ້ເປີດເຜີຍລະຫັດຜ່ານທີ່ຖືກລະເມີດມາໃໝ່ໃດໆ.