Table of contents

互联网安全软件在一台笔记本电脑上进行反病毒和反间谍软件扫描,此前NHS的计算机系统遭到了重大的网络攻击。 图片来源:PA Images / Alamy Stock Photo

互联网安全软件在一台笔记本电脑上进行反病毒和反间谍软件扫描,此前NHS的计算机系统遭到了重大的网络攻击。 图片来源:PA Images / Alamy Stock Photo 无论它们是出于经济还是政治动机,网络攻击都会产生巨大的深远影响。 在21世纪,网络安全已成为一个日益重要的地缘政治考虑。 一旦被攻破,其结果可能是灾难性的。

例如,2017年,俄罗斯网络军事单位Sandworm策划了一次恶意软件攻击,使全球企业损失了约10亿美元。 几年后,另一方面,在2021年,黑客破坏了佛罗里达州一个水处理设施的系统,通过对氢氧化钠的危险增加进行编程,几乎使区域供水中毒。

继续阅读,了解历史上一些最具影响力的网络攻击。

1.对爱沙尼亚的网络攻击 (2007)

近年来,混合战争已成为一个广泛使用的术语。 对这一概念的确切含义的理解很模糊,但它通常是指一种结合了各种 "非正规 "非动能战术的非标准战争形式。 美国联合部队司令部将其定义为任何 "同时和适应性地采用常规、非正规、恐怖主义和犯罪混合手段的对手。混合威胁或挑战者不是一个单一的实体,而是国家和非国家行为者的组合"。

网络战是混合战争 "组合 "中越来越常见的元素,但在2007年,当爱沙尼亚遭到大规模网络攻击时,它仍然相当新颖。 这次攻击大规模破坏了波罗的海国家的基础设施和经济稳定,导致全国范围的通信中断、银行故障和媒体停电。一个苏联士兵的纪念碑从塔林市中心移到市郊的一个军事公墓。

塔林铜兵在其新址,2009年。

图片来源:Liilia Moroz via Wikimedia Commons / Creative Commons

此举引起了巨大的争议,激怒了爱沙尼亚的大部分讲俄语的人口,并引发了两个晚上的骚乱和抢劫。 随后的网络攻击使爱沙尼亚陷入混乱。

网络战的一个显著特点是,往往不清楚谁在策划攻击。 2007年对爱沙尼亚的攻击无疑是这种情况:虽然人们普遍认为俄罗斯是负责任的,但具体的证据很难得到。 10年后,一位爱沙尼亚政府官员在匿名的情况下才告诉BBC,证据表明攻击 "是由克里姆林宫策划的,而恶意团伙随后抓住机会加入,为攻击爱沙尼亚尽了自己的一份力量"。

2.SolarWinds的网络攻击(2020年)

2020年,对位于俄克拉荷马州塔尔萨的大型软件公司SolarWinds的Sunburst攻击是一次规模空前的网络攻击,在美国引起了震动。 这次攻击涉及SolarWinds的Orion软件的供应链漏洞,该软件被许多跨国公司和政府机构使用。

通过将恶意软件代码(后来被称为Sunburst)偷偷放到猎户座的常规更新中,被认为是由俄罗斯间谍行动指挥的黑客获得了对包括美国政府在内的数千个组织的不受约束的访问,时间长达 14 个月。

3.乌克兰电网攻击(2015年)

这次对乌克兰电网的网络攻击让世界提前了解到俄罗斯有能力参与影响深远的网络战,作为其破坏邻国稳定的持续努力的一部分。 在吞并克里米亚一年后进行的这次复杂的攻击--被广泛认为是俄罗斯与乌克兰战争有效开始的时刻--值得注意的是,这是第一次成功的网络战。对电网的网络攻击。

这次攻击是由俄罗斯网络军事单位 "沙虫 "发起的,开始时Prykarpattyaoblenergo控制中心成为网络漏洞的受害者。 渗透使黑客能够控制一个变电站的计算机系统并使其离线。 随后很快对更多的变电站进行了攻击。 最终,估计有20万至23万乌克兰公民受到了影响。攻击。

4.NotPetya恶意软件攻击(2017年)

在乌克兰电网攻击两年后,"沙虫 "再次出击,这次的恶意软件攻击,虽然几乎可以肯定是针对乌克兰的,但在全球范围内造成了巨大的附带损害。 据估计,由于这次攻击,各组织总共损失了10亿美元。

NotPetya之所以被命名,是因为它最初类似于名为Petya的勒索软件攻击,后者以詹姆斯-邦德电影中的一个武器系统命名。 黄金眼 但事实证明,NotPetya是一个更重要和毒性更强的威胁。 与2017年同样造成全球灾难的WannaCry勒索软件一样,它利用Windows服务器信息块(SMB)的漏洞,传播速度更快。

有趣的是,尽管NotPetya给人的印象是一次勒索软件攻击,但各种线索很快开始表明,其创造者的动机更多是政治性的,而不是金融性的,乌克兰是他们的主要目标。 其中一条线索是用于启动感染的软件是乌克兰的税务软件M.E.Doc,该软件在全国各地使用。 因此,80%的NotPetya据估计,在乌克兰发生的感染事件中。

See_also: 谁是默里家族? 1715年雅各布派起义背后的家族5.WannaCry勒索软件攻击(2017年)

与NotPetya同年进行的臭名昭著的WannaCry勒索软件攻击采用了类似的方法,但如果说有什么影响的话,它的影响甚至更为深远。 与NotPetya一样,WannaCry通过Windows漏洞EternalBlue传播,该漏洞在攻击前几个月被盗并泄露。 许多成为WannaCry受害者的组织尚未实施最近发布的旨在关闭该漏洞的补丁。

WannaCry的工作方式是在网络中自动传播,感染计算机,然后加密数据,并要求赎金(三天内用比特币支付300美元,七天内支付600美元)以解密数据。 WannaCry攻击的规模巨大,欧洲刑警组织估计,150个国家约有20万台计算机被感染。 在英国,它对以下方面产生了特别惊人的影响也许毫不奇怪,这次攻击引发了对NHS网络安全明显缺陷的调查。

See_also: 德国是如何在1940年如此迅速地击败法国的?对这次袭击的归属一直存在争议,但人们普遍认为与朝鲜有联系的拉扎勒斯集团对此负责。

受感染系统上的WannaCry赎金说明的截图

图片来源:황승환 via Wikimedia Commons / Creative Commons

6.佛罗里达州水系统的攻击(2021年)

一个令人不安的提醒是,过时的技术可以为黑客提供一个容易进入其他复杂网络的入口。 在佛罗里达州Oldsmar的一个水处理设施被攻击的案例中,一台运行Windows 7的旧电脑没有防火墙,使黑客能够进入并将水中的氢氧化钠量增加了100倍。 这一漏洞可能是灾难性的。如果没有被及时发现的话。

7.Colonial Pipeline Company勒索软件攻击(2021)。

也许这次网络攻击最令人震惊的是,据说只需要一个被泄露的密码就能让美国最大的石油管道瘫痪数天。 2021年5月7日,Colonial管道公司报告说,它已经成为涉及勒索软件的网络安全攻击的牺牲品,并被迫将其管道--供应大约一半的东部地区--关闭。长期中断的潜在影响被认为足够严重,足以证明向黑客(一家名为DarkSide的东欧公司)支付价值440万美元的比特币是合理的。

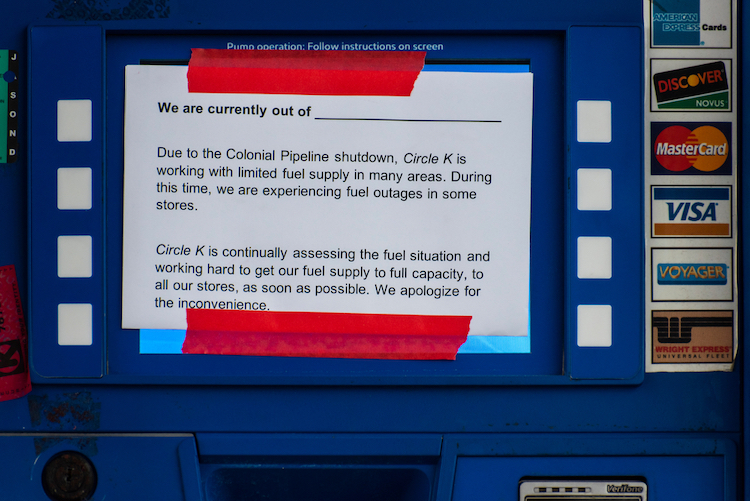

一个空的泵上挂着一个牌子,解释殖民管道的网络攻击造成的短缺。

图片来源:Sharkshock / Shutterstock.com

8.卡西亚供应链勒索软件攻击(2021年)

这次勒索软件攻击与SolarWinds的黑客攻击相呼应,它以MSP(管理服务提供商)为目标,以达到更深远的影响。 破坏一个MSP,你可以损害远远超过一个公司。 2021年6月,Kaseya,一家位于佛罗里达州的IT管理软件供应商,被众多MSP使用,受到供应链勒索软件攻击。

黑客(被认定为勒索软件团伙REvil)通过虚拟系统管理员(VSA)解决方案的虚假更新向Kaseya的全球客户群推送恶意软件。 涟漪效应极为广泛,影响了60家Kaseya客户(主要是MSP)及其客户。 据报道,有超过1500家公司受到影响。

9.RockYou2021 (2021)

2021年6月,一个用户在一个流行的黑客论坛上发布了一个巨大的100GB TXT文件,他们声称该文件包含820亿个密码。 后来测试发现,该文件中实际上 "只有 "84亿个密码。

RockYou2021是以2009年的RockYou漏洞命名的,当时黑客泄露了超过3200万个用户密码,RockYou2021似乎是一个巨大的密码收集。 即使事实证明它并不像传说中的那样巨大,84亿个密码相当于世界上每个在线的人都有两个密码(据估计,有47亿人在线)。

不出所料,这次泄漏引发了广泛的恐慌。 但还有一个转折点--据了解,所谓的84亿个泄漏的密码中,绝大多数都是已知的--这份名单基本上是一个巨大的汇编,并没有发现任何新的被泄露的密码。