Სარჩევი

გამოსახულების კრედიტი: Artem Oleshko / Shutterstock

გამოსახულების კრედიტი: Artem Oleshko / Shutterstockგამოწვევის მღელვარებითა და უფრო მავნე მიზნებით მოტივირებული, 1980-იან წლებში კრიმინალური აქტივობის ახალი ფორმა გამოჩნდა, რომელმაც გამოიყენა ტექნოლოგიური ექსპერტიზა კომპიუტერული სისტემების დარღვევისა და ექსპლუატაციის მიზნით.

უსაფრთხოების ჰაკერებმა, რომლებმაც დაიწყეს სათაურებში შესვლა, როგორიცაა კევინ მიტნიკი, რომელიც ერთ დროს FBI-ს ყველაზე ძებნილთა სიაში იყო, მიზნად ისახავდნენ ქსელების და კომპიუტერული სისტემების დარღვევას დაცულ ინფორმაციაზე წვდომის მიზნით.

Იხილეთ ასევე: ვაიმარის რესპუბლიკის 13 ლიდერი წესრიგშიზოგჯერ უწოდებენ "შავ ქუდის" ჰაკერებს, განსხვავებით "თეთრი ქუდის" ჰაკერებისგან, რომლებიც ბოროტი განზრახვების გარეშე აფერხებენ, თითქოს ისინი კანონის საპირისპირო მხარეს დგანან ამერიკულ ვესტერნში, კრიმინალური ჰაკერები გამოჩნდნენ ჰობისტებისა და პროგრამული უზრუნველყოფის შემქმნელების ჰაკერების სუბკულტურაში. რომელიც 1960-იანი წლებიდან ვითარდებოდა.

აქ არის 7 გამორჩეული ჰაკერი, რომლებმაც შექმნეს ისტორია, ზოგი ცნობილია თავისი კრიმინალით, ზოგი კი ცნობილი კომპიუტერულ მეცნიერებაში შეტანილი წვლილით.

1. ბობ თომას

1960-იანი წლების კომპიუტერული მეცნიერების საზოგადოებაში „ჰაკერობა“ გამოიყენებოდა პროგრამისტების მიერ დაწერილი მიზანშეწონილი კოდის აღსაწერად პროგრამული უზრუნველყოფის შეერთების მიზნით, მაგრამ მოგვიანებით იგი გავრცელდა ვირუსების გამოყენებაზე კერძო კომპიუტერზე წვდომის მისაღებად. სისტემები. თუმცა, ადრეული ვირუსები და ჭიები იყო ექსპერიმენტული განზრახვით.

1971 წელს, Creeper პროგრამა შეიქმნა ბობ თომას მიერ თვითგამრავლების პროგრამის იდეის შესამოწმებლად. Იდეა„თვითგამრავლების ავტომატების“ შესახებ ადრე დაწერა მათემატიკოსმა ჯონ ფონ ნოიმანმა ჯერ კიდევ 1949 წელს. განსხვავებით ეპიდემიისგან, რომელიც ანდროიდის კატასტროფას ასახელებს 1973 წლის მაიკლ კრიხტონის ფილმში Westworld , Creeper გავრცელდა ARPANET-ის მეშვეობით დისტანციური სისტემა, რომელიც გამოსცემს შეტყობინებას: „მე მცოცავი ვარ, დამიჭირე თუ შეგიძლია!“

2. ჯონ დრეიპერი

ჰაკინგი განვითარდა 1960-იან და 1970-იან წლებში „ტელეფონის გაყალბების“ კონტექსტში. ჯონ დრეიპერი იყო მათ შორის, ვინც ებრძოდა და ამუშავებდა ჩრდილოეთ ამერიკის სატელეფონო სისტემას, მაშინდელ უდიდეს კომპიუტერულ ქსელს, რომელზედაც საზოგადოებას ჰქონდა წვდომა, რათა განეხორციელებინა უფასო საქალაქთაშორისო ზარები.

სპეციფიკური გამოყენებით. ხელსაწყოს, „phreaks“-ს შეეძლო გაემეორებინა ტონები, რომლებიც გამოიყენება ქსელში სატელეფონო ზარების მარშრუტისთვის. დრეიპერის მიერ Cap'n Crunch საუზმეზე მოწოდებული სათამაშო სასტვენის გამოყენებამ, რომელსაც შეეძლო 2600 ჰც ტონის გამომუშავება, უზრუნველყო მისი სახელი „Captain Crunch“.

1984 წლის ნომერში InfoWorld , დრეიპერმა შესთავაზა ჰაკერობა ნიშნავს "საგანთა დაშლას, იმის გარკვევას, თუ როგორ მუშაობს ისინი... ახლა უბრალოდ ვატეხავ ჩემს პროგრამებს."

3. რობერტ ტაპან მორისი

1988 წელს ამერიკელმა კომპიუტერულმა მეცნიერმა რობერტ ტაპან მორისმა, ალბათ, პირველად შემოიტანა კომპიუტერული ჭია ინტერნეტში. მავნე პროგრამების ეს მრავალფეროვნება იმეორებს თავის თავს სხვა კომპიუტერებზე გავრცელების მიზნით. "მორისის ჭიის" გამძლეობა იყო მისი გაუქმებამან შექმნა სისტემის დამღუპველი დატვირთვები, რამაც იგი ადმინისტრატორების ყურადღების ცენტრში მოექცა.

ჭიამ დააინფიცირა 6000 სისტემა და მორისს პირველი მსჯავრდებული მოუტანა 1986 წლის რომანის კომპიუტერული თაღლითობისა და ბოროტად გამოყენების შესახებ კანონის მიხედვით, ასევე კორნელის ერთწლიანი შეჩერება. უნივერსიტეტის ასპირანტურა.

4. კევინ მიტნიკი

კევინ მიტნიკი (მარცხნივ) და ემანუელ გოლდშტეინი ჰაკერების პლანეტა დედამიწაზე (HOPE) კონფერენციაზე 2008 წელს

სურათის კრედიტი: ES Travel / Alamy Stock Photo

5 წლით თავისუფლების აღკვეთა მოჰყვა კევინ მიტნიკის დაპატიმრებას 1995 წლის 15 თებერვალს ფედერალურ დანაშაულზე, რომელიც მოიცავს კომპიუტერის ჰაკერებს და თაღლითობას წინა ორწელიწადნახევრის განმავლობაში, რამაც ის უკვე დააკავა FBI-ს ყველაზე ძებნილში. სიაში.

მიტნიკმა შეიჭრა ხმოვანი ფოსტის კომპიუტერები, დააკოპირა პროგრამული უზრუნველყოფა, მოიპარა პაროლები და ელ.წერილი, მაშინ როცა კლონირებულ ფიჭურ ტელეფონებს იყენებდა თავისი მდებარეობის დასამალად. მიტნიკის თქმით, მან სასჯელის რვა თვე გაატარა სამარტოო საკანში, რადგან სამართალდამცავი ორგანოები დარწმუნებულნი იყვნენ, რომ მას შეეძლო ბირთვული რაკეტების ხელყოფა ფასიან ტელეფონში სტვენით.

5. Chen Ing-hau

CIH-ის, ან "Chernobyl" ან "Spacefiller" კომპიუტერული ვირუსის ტვირთამწეობა მიწოდებული იქნა 1999 წლის 26 აპრილს, რამაც მასპინძელი კომპიუტერები უფუნქციოდ აქცია და 1 მილიარდი დოლარის კომერციული ზიანი მიაყენა მის გამო. იგი შეიმუშავა ჩენ ინჰაუმ, ტაივანში ტატუნგის უნივერსიტეტის სტუდენტმაწინა წელს. CIH-მა დაწერა თავისი კოდი არსებული კოდის ხარვეზებში, რაც ართულებდა მის აღმოჩენას. ამ მოვლენამ განაპირობა ახალი კომპიუტერული დანაშაულის კანონმდებლობა ტაივანში.

6. კეინ გემბლი

კეინ გემბლი 15 წლის იყო, როდესაც მან პირველად დაუმიზნა აშშ-ს სადაზვერვო საზოგადოების ხელმძღვანელებს მისი სახლიდან ლესტერშირის საცხოვრებელ კომპლექსში. 2015-დან 2016 წლამდე გემბლს შეეძლო მიეღო წვდომა სამხედრო და სადაზვერვო ოპერაციების შესახებ "უკიდურესად მგრძნობიარე" დოკუმენტებზე, მაშინ როდესაც ის ავიწროებდა აშშ-ს მაღალი თანამდებობის პირების ოჯახებს.

მისი ქცევა გავრცელდა FBI-ს დირექტორის მოადგილის მარკის პაროლების გადატვირთვამდე. ჯულიანო და CIA-ს უფროსის ჯონ ბრენანის ცოლისთვის დამაშინებელი ხმოვანი ფოსტის გაგზავნა. გავრცელებული ინფორმაციით, ის ტრაბახობდა: "ეს უნდა იყოს ყველაზე დიდი ჰაკი ოდესმე."

7. Linus Torvalds

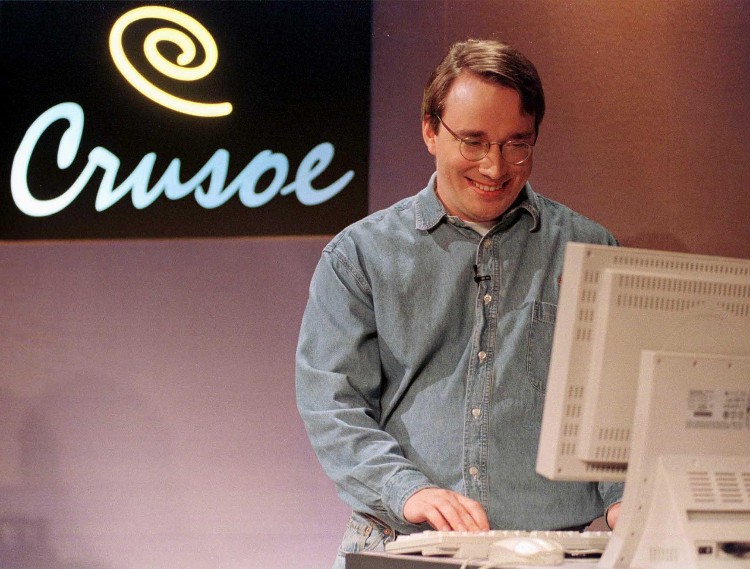

Linus Torvalds

Image Credit: REUTERS / Alamy Stock Photo

1991 წელს 21 წლის ფინელმა კომპიუტერის სტუდენტმა ლინუს ტორვალდსმა დაწერა საფუძველი Linux-ისთვის, ღია კოდის ოპერაციული სისტემა, რომელიც მას შემდეგ გახდა ყველაზე ფართოდ გამოყენებული კომპიუტერული ოპერაციული სისტემა მსოფლიოში. ტორვალდსი თინეიჯერობიდან ჰაკერებს ჰაკერებს, როდესაც მან დააპროგრამა Commodore VIC-20 სახლის კომპიუტერი.

Linux-ით ტორვალდსმა შემოიტანა უფასო ოპერაციული სისტემა, რომელიც მხარს უჭერდა განაწილებულ განვითარებას. ეს იყო იდეალისტური პროექტი, რომელმაც მაინც დაიმსახურა ბიზნესის ნდობა და გახდა საკვანძო საცნობარო წერტილი ღია კოდის სოციალური ქსელისთვისმოძრაობა.

Იხილეთ ასევე: ვინ იყო რიჩარდ ნევილი "მეფეთა" და რა როლი შეასრულა ვარდების ომებში?1997 წელს Torvalds-თან ინტერვიუში, ჟურნალმა Wired აღწერა ჰაკერების მიზანი, როგორც საბოლოო ჯამში, „შექმნა სუფთა რუტინები, მჭიდრო კოდის ნაწილები ან მაგარი აპლიკაციები, რომლებიც პატივისცემას მოიპოვებენ. მათი თანატოლების. ლინუსი ბევრად უფრო შორს წავიდა, ჩაუყარა საფუძველი, რომელიც საფუძვლად უდევს მაგარ რუტინებს, კოდებს და აპლიკაციებს, და მიაღწია ალბათ საბოლოო ჰაკერს.”