فهرست مطالب

اعتبار تصویر: Artem Oleshko / Shutterstock

اعتبار تصویر: Artem Oleshko / Shutterstockبا انگیزه هیجان چالش و اهداف مخرب تر، شکل جدیدی از فعالیت های مجرمانه در دهه 1980 به وجود آمد، نوعی که تخصص فناوری را برای نقض و بهره برداری از سیستم های رایانه ای به کار گرفت.

هکرهای امنیتی که شروع به ورود به سرفصل ها کردند، مانند کوین میتنیک که در مقطعی در لیست تحت تعقیب ترین های FBI قرار داشت، هدفشان نفوذ به شبکه ها و سیستم های کامپیوتری برای دسترسی به اطلاعات محافظت شده بود.

گاهی هکرهای «کلاه سیاه» نامیده میشوند، در مقابل هکرهای «کلاه سفید» که بدون نیتهای بد سرکوب میکنند، گویی در طرف مقابل قانون در یک وسترن آمریکایی ایستادهاند، هکرهای جنایتکار در میان خرده فرهنگ هکری از علاقهمندان و توسعهدهندگان نرمافزار ظهور کردند. که از دهه 1960 در حال توسعه بود.

در اینجا 7 هکر قابل توجهی را معرفی می کنیم که تاریخ ساز شدند، برخی به دلیل جنایتکاری خود بدنام هستند، برخی دیگر به دلیل مشارکت خود در علوم رایانه معروف هستند.

1. باب توماس

در جوامع علوم کامپیوتر در دهه 1960، "هک" برای توصیف کدهای مفیدی که توسط برنامه نویسان برای وصله کردن نرم افزارها نوشته شده بود استفاده می شد، اما بعداً به استفاده از ویروس ها برای دسترسی به رایانه خصوصی گسترش یافت. سیستم های. با این حال، اولین ویروسها و کرمها از نظر هدف آزمایشی بودند.

در سال 1971، برنامه Creeper توسط باب توماس برای آزمایش ایده برنامه خودتکثیر طراحی شد. ایده"اتوماتای خودبازساز" قبلا توسط ریاضیدان جان فون نویمان در سال 1949 نوشته شده بود. سیستم از راه دور برای خروجی پیام: "من خزنده هستم، اگر می توانید مرا بگیرید!"

همچنین ببینید: تا کریسمس تموم میشه؟ 5 تحولات نظامی دسامبر 19142. جان دریپر

هک در میان زمینه "فریبکاری تلفن" در دهه 1960 و 1970 توسعه یافت. جان دریپر از جمله کسانی بود که با سیستم تلفن آمریکای شمالی، که در آن زمان بزرگترین شبکه کامپیوتری بود که عموم مردم به آن دسترسی داشتند، کشتی گرفت و مهندسی معکوس کرد تا بتواند تماس های طولانی مدت رایگان برقرار کند.

با استفاده از یک دستگاه خاص. ابزار، "phreaks" می تواند زنگ های استفاده شده در شبکه برای مسیریابی تماس های تلفنی را تکرار کند. استفاده دراپر از سوت اسباببازی همراه با غلات صبحانه Cap'n Crunch، که قادر به تولید صدای 2600 هرتز بود، نام او را "Captain Crunch" ارائه کرد.

در شماره 1984 InfoWorld ، دراپر پیشنهاد کرد هک کردن به معنای "جدا کردن چیزها، فهمیدن اینکه چگونه کار می کنند... من در حال حاضر فقط برنامه های خودم را هک می کنم."

3. رابرت تاپان موریس

در سال 1988 دانشمند کامپیوتر آمریکایی رابرت تاپان موریس شاید برای اولین بار یک کرم کامپیوتری را به اینترنت معرفی کرد. این بدافزارهای متنوع خود را تکرار می کنند تا به رایانه های دیگر سرایت کنند. تداوم "کرم موریس" باعث از بین رفتن آن شداین سیستم بارهای مخربی را ایجاد کرد که آن را مورد توجه مدیران قرار داد.

این کرم 6000 سیستم را آلوده کرد و موریس اولین محکومیت را تحت قانون جدید کلاهبرداری و سوء استفاده رایانه ای در سال 1986 و همچنین یک سال تعلیق از کرنل به ارمغان آورد. مقطع تحصیلات تکمیلی دانشگاه.

4. کوین میتنیک

کوین میتنیک (سمت چپ) و امانوئل گلدشتاین در کنفرانس هکرها در سیاره زمین (HOPE) در سال 2008

اعتبار تصویر: ES Travel / عکس سهام آلامی

پنج سال حبس پس از دستگیری کوین میتنیک در 15 فوریه 1995 به دلیل جرایم فدرال مربوط به هک رایانه و کلاهبرداری از طریق سیم در دو سال و نیم گذشته، که قبلاً او را در فهرست تحت تعقیب های FBI قرار داده بود. فهرست.

Mitnick به رایانههای پست صوتی نفوذ کرده، نرمافزارهای کپی کرده، رمزهای عبور دزدیده و ایمیلها را رهگیری کرده است، در حالی که از تلفنهای همراه شبیهسازی شده برای مخفی کردن مکان خود استفاده میکرد. به گفته میتنیک، او هشت ماه از دوران محکومیت خود را در سلول انفرادی گذراند، زیرا مقامات مجری قانون متقاعد شده بودند که او میتواند با سوت زدن به تلفن همراه، موشکهای هستهای را دستکاری کند.

5. Chen Ing-hau

محموله CIH یا ویروس کامپیوتری "Chernobyl" یا "Spacefiller" در 26 آوریل 1999 تحویل داده شد و کامپیوترهای میزبان را غیرفعال کرد و 1 میلیارد دلار خسارت تجاری به دنبال داشت. این توسط چن اینگ هاو، دانشجوی دانشگاه تاتونگ در تایوان توسعه یافته استپارسال. CIH کد خود را درون شکافهای کد موجود نوشت و تشخیص آن را سختتر کرد. این رویداد منجر به قانون جدید جرایم رایانه ای در تایوان شد.

6. کین گمبل

کین گمبل 15 ساله بود که برای اولین بار روسای جامعه اطلاعاتی ایالات متحده را از خانه خود در یک املاک مسکونی در لسترشر هدف قرار داد. بین سالهای 2015 و 2016، گمبل توانست به اسناد «بسیار حساس» در مورد عملیات نظامی و اطلاعاتی دسترسی پیدا کند، در حالی که خانوادههای مقامات ارشد ایالات متحده را مورد آزار و اذیت قرار میداد.

رفتار او تا بازنشانی رمزهای عبور مارک معاون FBI گسترش یافت. جولیانو و گذاشتن یک پیام صوتی ترسناک برای همسر جان برنان رئیس سیا. طبق گزارشات، او به خود می بالید: "این باید بزرگترین هک باشد."

7. لینوس توروالدز

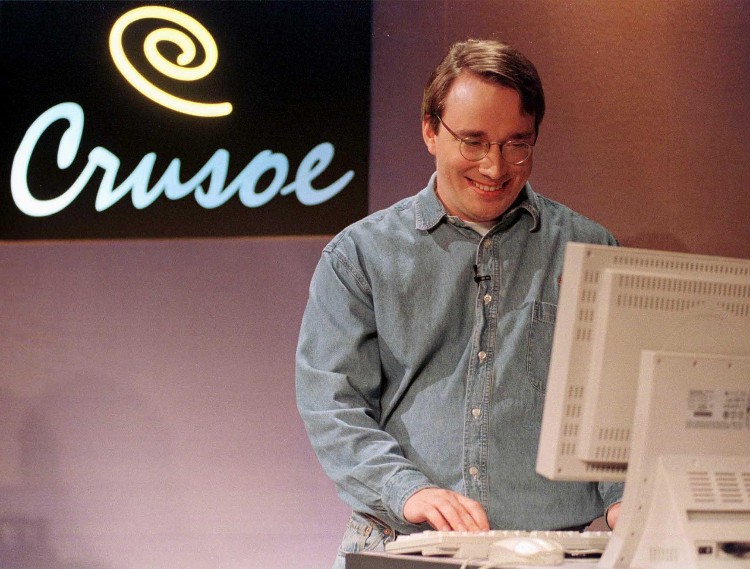

لینوس توروالدز

اعتبار تصویر: رویترز / عکس سهام آلامی

همچنین ببینید: 5 پادشاه سلسله تودور به ترتیبدر سال 1991، لینوس توروالدز، دانشجوی 21 ساله فنلاندی کامپیوتر، اساس را نوشت. برای لینوکس، یک سیستم عامل منبع باز که از آن زمان به پرمصرف ترین سیستم عامل کامپیوتر در جهان تبدیل شده است. توروالدز از دوران نوجوانی خود هک میکرد، زمانی که یک کامپیوتر خانگی Commodore VIC-20 را برنامهریزی کرد.

با لینوکس، توروالدز یک سیستم عامل رایگان را معرفی کرد که از توسعه توزیعشده دفاع میکرد. این یک پروژه ایده آلیستی بود که با این وجود اعتماد کسب و کار را به خود جلب کرد و به یک نقطه مرجع کلیدی برای شبکه های اجتماعی منبع باز تبدیل شد

در مصاحبه ای در سال 1997 با توروالدز، مجله Wired هدف از هک را در نهایت، "ایجاد روتین های منظم، تکه های فشرده کد، یا برنامه های جالبی که مورد احترام قرار می گیرند" توصیف کرد. از همسالان خود لینوس بسیار فراتر رفت و پایه و اساس روتینها، کدها و برنامههای کاربردی جالب را گذاشت و شاید به هک نهایی دست یافت.»