Змест

Аўтар выявы: Арцём Алешка / Shutterstock

Аўтар выявы: Арцём Алешка / ShutterstockКіраваныя захапленнем выклікам і больш зламыснымі мэтамі, у 1980-х гадах узнікла новая форма злачыннай дзейнасці, у якой выкарыстоўваліся тэхналагічныя веды для ўзлому і выкарыстання камп'ютэрных сістэм.

Хакеры бяспекі, якія пачалі трапляць у загалоўкі газет, такія як Кевін Мітнік, які ў свой час быў у спісе найбольш адшукваных ФБР, імкнуліся ўзламаць сеткі і камп'ютэрныя сістэмы, каб атрымаць доступ да абароненай інфармацыі.

Хакеры-крымінальнікі, якіх часам называюць хакерамі ў «чорным капелюшы», у адрозненне ад хакераў у «белым капелюшы», якія майструюць без шкодных намераў, як быццам яны стаяць па розныя бакі закона ў амерыканскім вестэрне, хакеры-крымінальнікі з'явіліся сярод хакерскай субкультуры аматараў і распрацоўшчыкаў праграмнага забеспячэння які развіваўся з 1960-х гадоў.

Вось 7 вядомых хакераў, якія ўвайшлі ў гісторыю, адны з якіх сумна вядомыя сваёй злачыннасцю, іншыя - сваім укладам у інфарматыку.

1. Боб Томас

У інфарматычных супольнасцях 1960-х гадоў «ўзлом» выкарыстоўваўся для апісання мэтазгоднага кода, напісанага праграмістамі для злучэння праграмнага забеспячэння, але пазней ён распаўсюдзіўся на выкарыстанне вірусаў для атрымання доступу да прыватнага кампутара сістэмы. Тым не менш, самыя раннія вірусы і чарвякі былі эксперыментальнымі па сваёй сутнасці.

У 1971 годзе праграма Creeper была распрацавана Бобам Томасам, каб праверыць ідэю праграмы самааднаўлення. Ідэя"аўтаматаў, якія самаразмнажаюцца", раней сфармуляваў матэматык Джон фон Нойман яшчэ ў 1949 годзе. У адрозненне ад эпідэміі, якая азначае катастрофу Android у фільме Майкла Крайтана 1973 года Westworld , Creeper распаўсюдзіўся праз ARPANET на дыстанцыйная сістэма для вываду паведамлення: «Я паўзун, злаві мяне, калі зможаш!»

Глядзі_таксама: Як Рычард II страціў англійскі трон2. Джон Дрэйпер

Хакінг развіўся ў кантэксце «тэлефоннага фрыкінгу» ў 1960-х і 1970-х гадах. Джон Дрэйпер быў адным з тых, хто змагаўся і сканструяваў паўночнаамерыканскую тэлефонную сістэму, у той час найбуйнейшую камп'ютэрную сетку, да якой меў доступ грамадскасць, каб рабіць бясплатныя міжгароднія званкі.

Выкарыстоўваючы спецыфічны Інструмент «фрыкі» можа паўтараць сігналы, якія выкарыстоўваюцца ў сетцы для маршрутызацыі тэлефонных званкоў. Выкарыстанне Дрэйперам цацачнага свістка, які пастаўляўся з крупамі для сняданку Cap'n Crunch, які быў здольны генераваць гук 2600 Гц, дало яму мянушку «Капітан Кранч».

У нумары InfoWorld<6 за 1984 год>, Дрэйпер выказаў здагадку, што ўзлом азначае "разбіраць рэчы, высвятляць, як яны працуюць... Зараз я проста ўзломваю свае ўласныя праграмы".

3. Роберт Таппан Морыс

У 1988 г. амерыканскі інфарматык Роберт Таппан Морыс, магчыма, упершыню прадставіў у Інтэрнеце кампутарнага чарвяка. Гэтая разнавіднасць шкоднасных праграм самарэплікуецца, каб распаўсюджвацца на іншыя кампутары. Устойлівасць «чарвяка Морыса» стала прычынай яго гібеліён ствараў падрыўныя нагрузкі на сістэму, якія прыцягнулі да яго ўвагу адміністратараў.

Чарвяк заразіў 6000 сістэм і прынёс Морысу першы судзімасць паводле новага Закона аб камп'ютэрным махлярстве і злоўжыванні 1986 года, а таксама гадавое адхіленне ад Карнэла Аспірантура ВНУ.

4. Кевін Мітнік

Кевін Мітнік (злева) і Эмануэль Голдштэйн на канферэнцыі Hackers on Planet Earth (HOPE) у 2008 г.

Аўтар выявы: ES Travel / Alamy Stock Photo

Пяць гадоў турмы рушылі ўслед за арыштам Кевіна Мітніка 15 лютага 1995 г. па федэральных злачынствах, звязаных з узломам камп'ютэраў і махлярствам з праваднымі сеткамі за папярэднія два з паловай гады, што ўжо прынесла яму месца ў спісе самых адшукваемых ФБР спіс.

Глядзі_таксама: Джэсі Лерой Браўн: першы афра-амерыканскі пілот ВМС ЗШАМітнік узламаў кампутары галасавой пошты, капіраваў праграмнае забеспячэнне, краў паролі і перахопліваў электронныя лісты, у той час як ён выкарыстоўваў кланаваныя сотавыя тэлефоны, каб схаваць сваё месцазнаходжанне. Па словах Мітніка, восем месяцаў з тэрміну зняволення ён правёў у адзіночнай камеры, таму што супрацоўнікі праваахоўных органаў былі перакананыя, што ён мог маніпуляваць ядзернымі ракетамі, пасвістваючы ў таксафон.

5. Chen Ing-hau

Карысная нагрузка CIH, або камп'ютэрнага віруса «Чарнобыль» або «Spacefiller», была дастаўлена 26 красавіка 1999 г., што прывяло ў непрацаздольнасць галоўныя камп'ютары і пацягнула за сабой камерцыйны ўрон у 1 мільярд долараў. Яе распрацаваў Чэнь Ін Хау, студэнт Татунскага ўніверсітэта на Тайваніпапярэдні год. CIH напісаў свой код ўнутры прабелаў у існуючым кодзе, што робіць яго цяжэй выявіць. Гэтая падзея прывяла да новага заканадаўства аб камп'ютэрных злачынствах на Тайвані.

6. Кейн Гэмбл

Кейну Гэмблу было 15 гадоў, калі ён упершыню нацэліўся на кіраўнікоў разведвальнай супольнасці ЗША са свайго дома ў жылым раёне Лестэршыра. Паміж 2015 і 2016 гадамі Гэмбл атрымаў доступ да, як паведамляецца, «надзвычай канфідэнцыяльных» дакументаў аб ваенных і разведвальных аперацыях, у той час як ён пераследаваў сем'і высокапастаўленых чыноўнікаў ЗША.

Яго паводзіны распаўсюджваліся на скід пароляў намесніка дырэктара ФБР Марка Джуліяна і пакінуў страшнае паведамленне галасавой пошты жонцы кіраўніка ЦРУ Джона Брэнана. Паведамляецца, што ён пахваліўся: «Гэта павінен быць самы вялікі хак у гісторыі».

7. Лінус Торвальдс

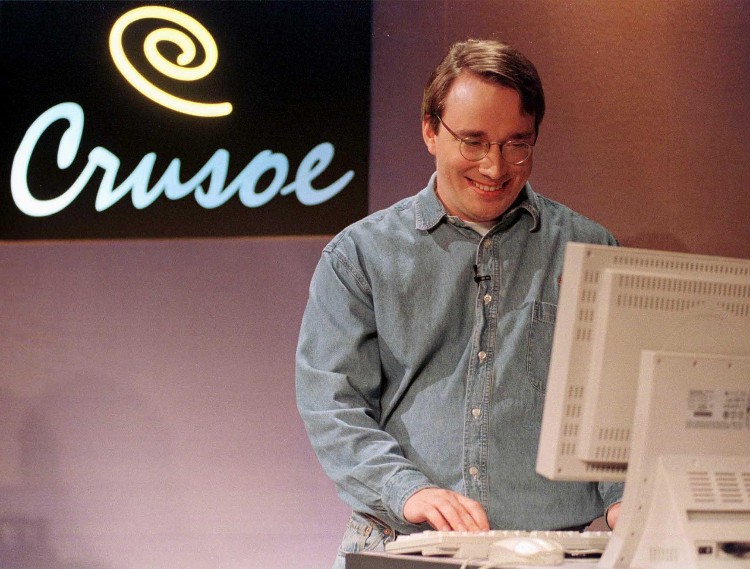

Лінус Торвальдс

Аўтар выявы: REUTERS / Alamy Stock Photo

У 1991 годзе 21-гадовы фінскі студэнт-інфарматык Лінус Торвальдс напісаў аснову для Linux, аперацыйнай сістэмы з адкрытым зыходным кодам, якая з тых часоў стала самай распаўсюджанай кампутарнай аперацыйнай сістэмай у свеце. Торвальдс займаўся хакерствам з падлеткавага ўзросту, калі ён запраграмаваў хатні кампутар Commodore VIC-20.

З Linux Торвальдс прадставіў бясплатную аперацыйную сістэму, якая выступала за размеркаваную распрацоўку. Гэта быў ідэалістычны праект, які, тым не менш, заслужыў давер бізнесу і стаў ключавой кропкай адліку для сацыяльных сетак з адкрытым зыходным кодамрух.

У 1997 годзе ў інтэрв'ю з Торвальдсам часопіс Wired апісаў мэту хакерства як «стварэнне акуратных працэдур, вузкіх фрагментаў кода або класных праграм, якія заслугоўваюць павагі сваіх равеснікаў. Лінус пайшоў значна далей, заклаўшы аснову, якая ляжыць у аснове класных працэдур, кода і прыкладанняў, і дасягнуўшы, магчыма, найлепшага ўзлому».