جدول المحتويات

Image Credit: Artem Oleshko / Shutterstock

Image Credit: Artem Oleshko / Shutterstockبدافع من إثارة التحدي والأغراض الخبيثة ، ظهر شكل جديد من النشاط الإجرامي في الثمانينيات ، وهو ما استخدم الخبرة التكنولوجية لانتهاك أنظمة الكمبيوتر واستغلالها.

كان المتسللون الأمنيون الذين بدأوا في دخول عناوين الأخبار ، مثل كيفن ميتنيك الذي كان في وقت ما على قائمة المطلوبين لمكتب التحقيقات الفيدرالي ، يهدفون إلى اختراق الشبكات وأنظمة الكمبيوتر من أجل الوصول إلى المعلومات المحمية.

يُطلق عليهم أحيانًا اسم قراصنة "القبعة السوداء" على عكس قراصنة "القبعة البيضاء" الذين يتلاعبون دون نوايا خبيثة ، كما لو كانوا يقفون على طرفي نقيض من القانون في غرب أمريكي ، ظهر قراصنة مجرمون وسط ثقافة فرعية للمتسللين من الهواة ومطوري البرمجيات التي كانت تتطور منذ الستينيات.

هنا 7 متسللين بارزين صنعوا التاريخ ، بعضهم مشهور بإجرامهم ، وآخرون مشهورون بمساهماتهم في علوم الكمبيوتر.

أنظر أيضا: ماذا كانت مذبحة ساند كريك؟1. بوب توماس

في مجتمعات علوم الكمبيوتر في الستينيات ، تم استخدام "القرصنة" لوصف التعليمات البرمجية الملائمة التي كتبها المبرمجون لتصحيح البرامج معًا ، ولكنها امتدت لاحقًا إلى استخدام الفيروسات للوصول إلى الكمبيوتر الخاص الأنظمة. ومع ذلك ، كانت الفيروسات والديدان الأولى تجريبية في النية.

في عام 1971 ، صمم بوب توماس برنامج Creeper لاختبار فكرة برنامج التكرار الذاتي. الفكرةكان عالم الرياضيات جون فون نيومان قد أوضح سابقًا من قبل عالم الرياضيات جون فون نيومان في وقت مبكر من عام 1949. على عكس الوباء الذي تسبب في كارثة android في فيلم Michael Crichton عام 1973 Westworld ، انتشر Creeper عبر ARPANET إلى نظام بعيد لإخراج الرسالة: "أنا الزاحف ، أمسك بي إذا استطعت!"

2. تم تطوير John Draper

Hacking وسط سياق "Phone phreaking" في الستينيات والسبعينيات من القرن الماضي. كان جون دريبر من بين أولئك الذين تصارعوا وعكسوا هندسة نظام الهاتف في أمريكا الشمالية ، ثم أكبر شبكة كمبيوتر يمكن للجمهور الوصول إليها ، من أجل إجراء مكالمات بعيدة المدى مجانًا. أداة ، "phreaks" يمكن أن يكرر النغمات المستخدمة داخل الشبكة لتوجيه المكالمات الهاتفية. استخدم دريبر صافرة الألعاب المزودة بحبوب الإفطار Cap'n Crunch ، والتي كانت قادرة على توليد نغمة 2600 هرتز ، مما أعطى لقبه "Captain Crunch".

في إصدار عام 1984 من InfoWorld ، اقترح دريبر أن القرصنة تعني "تفكيك الأشياء ، ومعرفة كيفية عملها ... أنا فقط أقوم بالقرصنة على برامجي الخاصة الآن."

3. روبرت تابان موريس

في عام 1988 ، قدم عالم الكمبيوتر الأمريكي روبرت تابان موريس فيروس كمبيوتر متنقل إلى الإنترنت ربما للمرة الأولى. هذه المجموعة المتنوعة من البرامج الضارة تكرر نفسها لتنتشر إلى أجهزة الكمبيوتر الأخرى. كان استمرار "دودة موريس" هو التراجع عن ذلكلقد خلقت أحمال النظام التخريبية التي لفتت انتباه المسؤولين إليها.

أصابت الدودة 6000 نظام وكسبت موريس أول إدانة بموجب قانون الاحتيال وإساءة استخدام الكمبيوتر لعام 1986 ، بالإضافة إلى تعليق لمدة عام من Cornell كلية الدراسات العليا بالجامعة.

4. كيفن ميتنيك

كيفن ميتنيك (يسار) وإيمانويل غولدشتاين في مؤتمر Hackers on Planet Earth (HOPE) في عام 2008

Image Credit: ES Travel / Alamy Stock Photo

خمس سنوات في السجن بعد إلقاء القبض على كيفن ميتنيك في 15 فبراير 1995 بشأن جرائم فيدرالية تشمل قرصنة الكمبيوتر والاحتيال عبر الإنترنت على مدار العامين ونصف العام الماضيين ، والتي كانت قد وضعته بالفعل في مكان في مكتب التحقيقات الفيدرالي المطلوبين. list.

اخترق Mitnick أجهزة كمبيوتر البريد الصوتي ، ونسخ البرامج ، وسرقة كلمات المرور ورسائل البريد الإلكتروني التي تم اعتراضها ، بينما كان يستخدم الهواتف الخلوية المستنسخة لإخفاء موقعه. وفقًا لميتنيك ، فقد أمضى ثمانية أشهر من عقوبته في الحبس الانفرادي لأن مسؤولي إنفاذ القانون كانوا مقتنعين بأنه يستطيع العبث بالصواريخ النووية عن طريق الصفير في هاتف عمومي.

5. Chen Ing-hau

تم تسليم حمولة CIH ، أو فيروس الكمبيوتر "Chernobyl" أو "Spacefiller" ، في 26 أبريل 1999 ، مما جعل أجهزة الكمبيوتر المضيفة غير صالحة للعمل وترك 1 مليار دولار من الأضرار التجارية في أعقابها. تم تطويره بواسطة Chen Ing-hau ، الطالب في جامعة Tatung في تايوان ، والسنة الماضية. قام CIH بكتابة الكود الخاص به داخل الفجوات في الكود الموجود ، مما يجعل من الصعب اكتشافه. أدى الحدث إلى تشريع جديد لجرائم الكمبيوتر في تايوان.

أنظر أيضا: الملوك النورمان الأربعة الذين حكموا إنجلترا بالترتيب6. كان كين غامبل

كين غامبل يبلغ من العمر 15 عامًا عندما استهدف لأول مرة رؤساء مجتمع المخابرات الأمريكية من منزله في عقار سكني في ليسيسترشاير. بين عامي 2015 و 2016 ، كان غامبل قادرًا على الوصول إلى وثائق "حساسة للغاية" حول العمليات العسكرية والاستخباراتية ، بينما كان يضايق عائلات كبار المسؤولين الأمريكيين.

امتد سلوكه إلى إعادة تعيين كلمات مرور نائب مدير مكتب التحقيقات الفيدرالي مارك جوليانو وترك رسالة بريد صوتي مخيفة لزوجة رئيس وكالة المخابرات المركزية جون برينان. وبحسب ما ورد تفاخر: "يجب أن يكون هذا أكبر اختراق على الإطلاق."

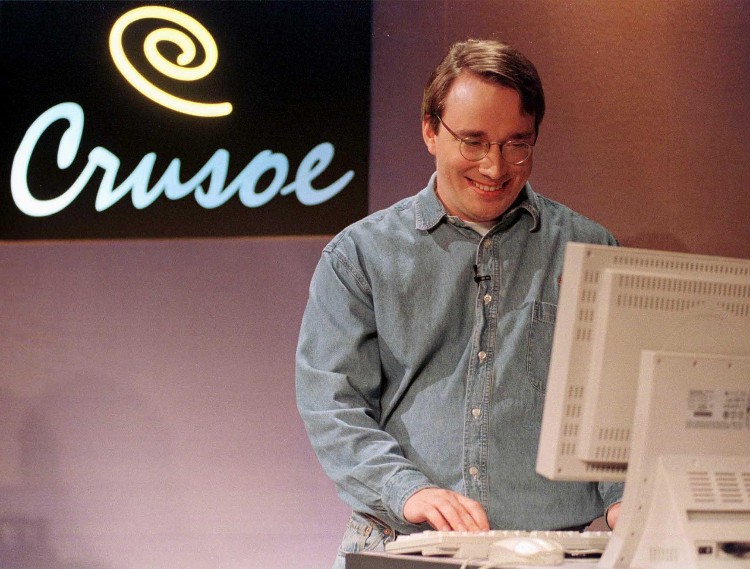

7. Linus Torvalds

Linus Torvalds

حقوق الصورة: REUTERS / Alamy Stock Photo

في عام 1991 ، كتب طالب الكمبيوتر الفنلندي لينوس تورفالدس البالغ من العمر 21 عامًا الأساس لنظام التشغيل Linux ، وهو نظام تشغيل مفتوح المصدر أصبح منذ ذلك الحين أكثر أنظمة تشغيل الكمبيوتر استخدامًا في العالم. كان تورفالدس يقوم بالقرصنة منذ سن المراهقة ، عندما قام ببرمجة كمبيوتر منزلي Commodore VIC-20.

مع Linux ، قدم Torvalds نظام تشغيل مجاني يدعم التطوير الموزع. لقد كان مشروعًا مثاليًا حصل مع ذلك على ثقة الأعمال وأصبح نقطة مرجعية رئيسية للتواصل الاجتماعي مفتوح المصدرحركة.

في مقابلة عام 1997 مع Torvalds ، وصفت مجلة Wired هدف القرصنة بأنه ، في النهاية ، "إنشاء إجراءات منظمة ، أو أجزاء ضيقة من التعليمات البرمجية ، أو تطبيقات رائعة تكسب الاحترام من أقرانهم. ذهب Linus إلى أبعد من ذلك بكثير ، حيث وضع الأساس الذي يقوم عليه الروتين الرائع والتعليمات البرمجية والتطبيقات ، وربما حقق الاختراق النهائي ".