Բովանդակություն

Պատկերի վարկ. Արտեմ Օլեշկո / Shutterstock

Պատկերի վարկ. Արտեմ Օլեշկո / ShutterstockՄարտահրավերի հուզմունքից և ավելի չարամիտ նպատակներից դրդված՝ 1980-ականներին հասունացավ հանցավոր գործունեության նոր ձև, որը կիրառեց տեխնոլոգիական փորձը համակարգչային համակարգերը խախտելու և շահագործելու համար:

Անվտանգության հաքերները, որոնք սկսեցին հայտնվել վերնագրերում, ինչպես օրինակ Քևին Միտնիկը, ով մի պահ ՀԴԲ-ի ամենաշատ փնտրվողների ցուցակում էր, նպատակ ուներ կոտրել ցանցերը և համակարգչային համակարգերը՝ պաշտպանված տեղեկատվության հասանելիության համար:

Երբեմն կոչվում են «սև գլխարկ» հաքերներ, ի տարբերություն «սպիտակ գլխարկի» հաքերների, ովքեր կռահում են առանց չարամիտ մտադրությունների, ասես նրանք կանգնած են օրենքի հակառակ կողմերում ամերիկյան արևմտյան երկրներում, հանցագործ հաքերները ի հայտ են եկել հոբբիստների և ծրագրեր մշակողների հաքերային ենթամշակույթի մեջ: որը զարգանում էր 1960-ականներից:

Ահա 7 նշանավոր հաքերներ, ովքեր կերտել են պատմություն, ոմանք հայտնի են իրենց հանցավորությամբ, մյուսները հայտնի են համակարգչային գիտության մեջ իրենց ներդրումով:

1. Բոբ Թոմաս

1960-ականների համակարգչային գիտության համայնքներում «հաքինգը» օգտագործվում էր ծրագրավորողների կողմից գրված նպատակահարմար կոդերը նկարագրելու համար՝ ծրագրակազմը համատեղելու համար, բայց հետագայում այն կտարածվի վիրուսների օգտագործման վրա՝ մասնավոր համակարգիչ մուտք գործելու համար։ համակարգեր։ Այնուամենայնիվ, ամենավաղ վիրուսներն ու որդերը փորձարարական նպատակներով էին:

1971 թվականին Creeper ծրագիրը նախագծվեց Բոբ Թոմասի կողմից՝ փորձարկելու ինքնակրկնվող ծրագրի գաղափարը: Գաղափարը«Ինքնակրկնվող ավտոմատների» մասին նախապես գրվել էր մաթեմատիկոս Ջոն ֆոն Նեյմանի կողմից դեռևս 1949թ.-ին: Ի տարբերություն համաճարակի, որը 1973 թվականին Մայքլ Քրայթոնի Westworld ֆիլմում նկարագրում է android-ի աղետը, Creeper-ը ARPANET-ի միջոցով տարածվեց մի հատվածում: «Ես սողունն եմ, բռնիր ինձ, եթե կարող ես» հաղորդագրությունը դուրս բերելու համար:

Տես նաեւ: Ինչու՞ էր Չարլզ I-ը հավատում թագավորների աստվածային իրավունքին:2. Ջոն Դրեյփեր

Հակահենությունը զարգացավ «հեռախոսի կեղծման» համատեքստում 1960-ական և 1970-ական թվականներին: Ջոն Դրեյփերը նրանցից էր, ովքեր պայքարում էին Հյուսիսային Ամերիկայի հեռախոսային համակարգի, այն ժամանակ ամենամեծ համակարգչային ցանցի, որին հասանելի էր հանրությանը հասանելի և հակադարձ ինժեներների հետ, որպեսզի անվճար հեռահար զանգեր կատարեր:

Օգտագործելով հատուկ բան: գործիք, «phreaks»-ը կարող է կրկնօրինակել ցանցում օգտագործվող հնչերանգները՝ հեռախոսազանգերը ուղղորդելու համար: Դրեյփերի կողմից Cap'n Crunch նախաճաշի հացահատիկի հետ մատակարարվող խաղալիքի սուլիչի օգտագործումը, որն ի վիճակի էր 2600 Հց հնչերանգներ առաջացնել, տրամադրեց նրա «Captain Crunch» անվանումը:

1984թ.-ի InfoWorld<6 համարում>, Draper-ն առաջարկել է կոտրել, որը նշանակում է «իրերն իրարից բաժանել, պարզել, թե ինչպես են դրանք աշխատում… ես հենց հիմա կոտրում եմ իմ սեփական ծրագրերը»:

3: Robert Tappan Morris

1988 թվականին ամերիկացի համակարգչային գիտնական Ռոբերտ Թափպան Մորիսը, թերևս, առաջին անգամ ինտերնետում ներկայացրեց համակարգչային որդ: Վնասակար ծրագրերի այս բազմազանությունը կրկնօրինակում է իրեն՝ այլ համակարգիչներ տարածվելու համար: «Մորիսի ճիճու» համառությունը նրա վերացումն էր, քանի որայն ստեղծեց խափանող համակարգային բեռներ, որոնք այն դարձրեցին ադմինիստրատորների ուշադրությունը:

Որդան վարակեց 6000 համակարգ և Մորիսին առաջին դատավճիռը բերեց 1986 թվականի Համակարգչային խարդախության և չարաշահման մասին վեպի համաձայն, ինչպես նաև մեկ տարով հեռացնելով Քորնելից: Համալսարանի ասպիրանտուրա.

4. Քևին Միթնիկ

Քևին Միթնիկը (ձախից) և Էմանուել Գոլդշտեյնը Հաքերները Երկիր մոլորակի վրա (HOPE) համաժողովում 2008 թվականին

Պատկերի վարկ. ES Travel / Alamy Stock Photo

Հինգ տարի բանտարկությունից հետո 1995թ. փետրվարի 15-ին Քևին Միտնիկի ձերբակալությունը դաշնային հանցագործությունների համար, որոնք վերաբերում էին համակարգչային հաքերներին և հաղորդագրության խարդախությանը նախորդ երկուսուկես տարիների ընթացքում, ինչը նրան արդեն հասցրել էր տեղ գտնել ՀԴԲ-ի ամենափնտրվողի մեջ: Ցուցակը:

Միտնիկը կոտրել էր ձայնային փոստի համակարգիչներ, պատճենել էր ծրագրակազմը, գողացել գաղտնաբառերը և որսալ նամակներ, մինչդեռ նա օգտագործում էր կլոնավորված բջջային հեռախոսներ՝ թաքցնելու իր գտնվելու վայրը: Ըստ Միտնիկի, նա իր պատժի ութ ամիսն անցկացրել է մենախցում, քանի որ իրավապահ մարմինների աշխատակիցները համոզված էին, որ նա կարող է միջուկային հրթիռները խեղաթյուրել՝ սուլելով վճարովի հեռախոսի մեջ:

5: Chen Ing-hau

CIH-ի կամ «Chernobyl» կամ «Spacefiller» համակարգչային վիրուսի ծանրաբեռնվածությունը մատակարարվել է 1999թ. ապրիլի 26-ին, որի արդյունքում հյուրընկալող համակարգիչները դարձել են անգործունակ և դրա հետևանքով 1 միլիարդ դոլարի առևտրային վնաս է պատճառվել: Այն մշակվել է Թայվանի Տատունգ համալսարանի ուսանող Չեն Ինգ Հաուի կողմիցնախորդ տարի։ CIH-ն իր կոդը գրել է առկա կոդի բացերի ներսում՝ դժվարացնելով այն հայտնաբերելը: Միջոցառումը հանգեցրեց Թայվանում համակարգչային հանցագործության մասին նոր օրենսդրությանը:

6. Քեյն Գեմբլ

Քեյն Գեմբլը 15 տարեկան էր, երբ առաջին անգամ թիրախավորեց ԱՄՆ հետախուզական համայնքի ղեկավարներին Լեսթերշիրում գտնվող իր տնից: 2015-ից 2016 թվականներին Գեմբլը կարողացավ մուտք գործել ռազմական և հետախուզական գործողությունների վերաբերյալ «չափազանց զգայուն» փաստաթղթեր, մինչդեռ նա հետապնդում էր ԱՄՆ բարձրաստիճան պաշտոնյաների ընտանիքներին:

Տես նաեւ: Կլեոպատրայի կորած գերեզմանը գտնելու մարտահրավեր Ջուլիանոն և վախեցնող ձայնային հաղորդագրություն թողնելով ԿՀՎ-ի ղեկավար Ջոն Բրենանի կնոջը: Հաղորդվում է, որ նա պարծեցել է. «Սա պետք է լինի երբևէ եղած ամենամեծ հակերությունը»: Լինուս Տորվալդս

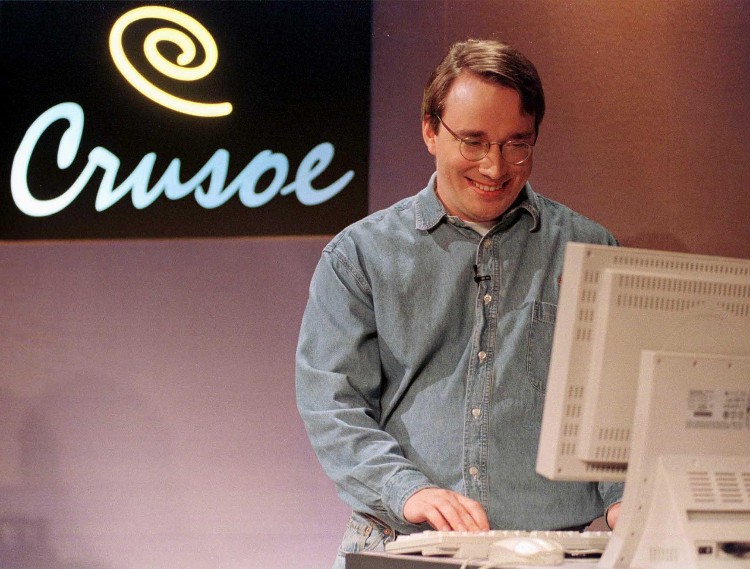

Լինուս Տորվալդս

Պատկերի վարկ. REUTERS / Alamy Stock Photo

1991 թվականին 21-ամյա ֆինն համակարգչային համակարգչային ուսանող Լինուս Տորվալդսը գրել է հիմքը. Linux-ի համար՝ բաց կոդով օպերացիոն համակարգ, որն այդ ժամանակվանից դարձել է աշխարհում ամենաշատ օգտագործվող համակարգչային օպերացիոն համակարգը: Թորվալդսը հաքերային հարձակումներ էր կատարում իր պատանեկությունից, երբ նա ծրագրավորեց Commodore VIC-20 տնային համակարգիչը:

Լինուքսի միջոցով Թորվալդսը ներկայացրեց անվճար օպերացիոն համակարգ, որը պաշտպանում էր բաշխված զարգացումը: Դա իդեալիստական նախագիծ էր, որը, այնուամենայնիվ, վաստակեց բիզնեսի վստահությունը և դարձավ բաց կոդով սոցիալական ցանցի հիմնական հղման կետըշարժումը:

1997 թվականին Torvalds-ին տված հարցազրույցում Wired ամսագիրը նկարագրեց հաքերային հարձակման նպատակը որպես, ի վերջո, «ստեղծել կոկիկ առօրյաներ, կոշտ կոդի կտորներ կամ զովացուցիչ հավելվածներ, որոնք հարգանքի են արժանանում: իրենց հասակակիցների. Լինուսը շատ ավելի հեռուն գնաց՝ դնելով այն հիմքը, որը ընկած է հիանալի առօրյայի, կոդերի և հավելվածների հիմքում, և հասնելով, հավանաբար, վերջնական հակերությանը»: