विषयसूची

छवि क्रेडिट: आर्टेम ओलेस्को / शटरस्टॉक

छवि क्रेडिट: आर्टेम ओलेस्को / शटरस्टॉकचुनौती के रोमांच और अधिक दुर्भावनापूर्ण उद्देश्यों से प्रेरित होकर, आपराधिक गतिविधि का एक नया रूप 1980 के दशक में सामने आया, जिसने कंप्यूटर सिस्टम का उल्लंघन करने और उसका शोषण करने के लिए तकनीकी विशेषज्ञता को तैनात किया।

सुरक्षा हैकर जो सुर्ख़ियों में आने लगे, जैसे कि केविन मिटनिक जो एक समय पर एफबीआई की सर्वाधिक वांछित सूची में थे, जिनका उद्देश्य सुरक्षित जानकारी तक पहुँचने के लिए नेटवर्क और कंप्यूटर सिस्टम को भंग करना था।

कभी-कभी 'व्हाइट हैट' हैकर्स कहे जाने वाले 'व्हाइट हैट' हैकर्स के विपरीत, जो दुर्भावनापूर्ण इरादों के बिना टिंकर करते हैं, जैसे कि वे एक अमेरिकी पश्चिमी में कानून के विपरीत पक्षों पर खड़े होते हैं, शौकिया हैकरों और सॉफ्टवेयर डेवलपर्स के एक हैकर उपसंस्कृति के बीच आपराधिक हैकर्स उभरे जो 1960 के दशक से विकसित हो रहा था।

यहां 7 उल्लेखनीय हैकर हैं जिन्होंने इतिहास रचा, कुछ अपनी आपराधिकता के लिए कुख्यात हैं, अन्य कंप्यूटर विज्ञान में अपने योगदान के लिए प्रसिद्ध हैं।

1। बॉब थॉमस

1960 के दशक के कंप्यूटर विज्ञान समुदायों में, 'हैकिंग' का उपयोग प्रोग्रामर द्वारा सॉफ्टवेयर को एक साथ पैच करने के लिए लिखे गए समीचीन कोड का वर्णन करने के लिए किया गया था, लेकिन बाद में यह निजी कंप्यूटर तक पहुंच प्राप्त करने के लिए वायरस के उपयोग तक फैल गया। सिस्टम। हालांकि, शुरुआती वायरस और वर्म प्रायोगिक रूप से प्रायोगिक थे।

यह सभी देखें: नॉर्थ कोस्ट 500: स्कॉटलैंड के रूट 66 का एक ऐतिहासिक फोटो टूर1971 में, क्रीपर प्रोग्राम को बॉब थॉमस द्वारा स्व-प्रतिकृति कार्यक्रम के विचार का परीक्षण करने के लिए डिज़ाइन किया गया था। विचार1949 की शुरुआत में गणितज्ञ जॉन वॉन न्यूमैन द्वारा "सेल्फ-रेप्लिकेटिंग ऑटोमेटा" की व्याख्या की गई थी। 1973 की माइकल क्रिक्टन फिल्म वेस्टवर्ल्ड में महामारी के विपरीत, जो एंड्रॉइड डिजास्टर को मंत्रमुग्ध कर देती है, क्रीपर ARPANET के माध्यम से फैल गया संदेश को आउटपुट करने के लिए रिमोट सिस्टम: "मैं लता हूँ, अगर तुम कर सकते हो तो मुझे पकड़ लो!"

2। जॉन ड्रेपर

हैकिंग का विकास 1960 और 1970 के दशक में 'फ़ोन फ़्रीकिंग' के संदर्भ में हुआ। जॉन ड्रेपर उन लोगों में से थे, जिन्होंने उत्तर अमेरिकी टेलीफोन प्रणाली के साथ कुश्ती की और रिवर्स-इंजीनियरिंग की, जो उस समय का सबसे बड़ा कंप्यूटर नेटवर्क था, जिस तक जनता की पहुंच थी, ताकि मुफ्त लंबी दूरी की कॉल की जा सके।

एक विशिष्ट का उपयोग करके। उपकरण, "फ्रिक्स" टेलीफोन कॉल को रूट करने के लिए नेटवर्क के भीतर उपयोग किए जाने वाले टोन को दोहरा सकता है। कैप'एन क्रंच नाश्ता अनाज के साथ आपूर्ति की गई खिलौना सीटी का ड्रेपर का उपयोग, जो 2600 हर्ट्ज टोन उत्पन्न करने में सक्षम था, ने अपने मोनिकर "कैप्टन क्रंच" प्रदान किया।

1984 के इन्फोवर्ल्ड<6 के एक अंक में>, ड्रेपर ने सुझाव दिया कि हैकिंग का अर्थ है "चीजों को अलग करना, यह पता लगाना कि वे कैसे काम करती हैं... मैं अभी अपने स्वयं के कार्यक्रमों को हैक कर रहा हूं।"

यह सभी देखें: लंदन के टॉवर से 5 सबसे साहसी पलायन3। रॉबर्ट टप्पन मॉरिस

1988 में, अमेरिकी कंप्यूटर वैज्ञानिक रॉबर्ट टप्पन मॉरिस ने शायद पहली बार इंटरनेट पर एक कंप्यूटर वर्म पेश किया। इस तरह के मैलवेयर अन्य कंप्यूटरों में फैलने के लिए खुद को दोहराते हैं। 'मॉरिस वर्म' की दृढ़ता इसके रूप में पूर्ववत थीइसने विघटनकारी सिस्टम लोड बनाया जिसने इसे प्रशासकों के ध्यान में लाया।

वर्म ने 6,000 सिस्टम को संक्रमित किया और मॉरिस को 1986 के उपन्यास कंप्यूटर फ्रॉड एंड एब्यूज एक्ट के तहत पहली सजा मिली, साथ ही कॉर्नेल से एक साल का निलंबन यूनिवर्सिटी ग्रेजुएट स्कूल।

4। केविन मिटनिक

2008 में हैकर्स ऑन प्लैनेट अर्थ (HOPE) सम्मेलन में केविन मिटनिक (बाएं) और इमैनुएल गोल्डस्टीन

इमेज क्रेडिट: ES Travel / Alamy Stock Photo

15 फरवरी, 1995 को केविन मिटनिक की गिरफ़्तारी के बाद पांच साल जेल में रहे, पिछले ढाई साल में कंप्यूटर हैकिंग और वायर फ्रॉड को कवर करने वाले संघीय अपराधों पर, जिसने उन्हें पहले ही एफबीआई के मोस्ट वांटेड में जगह दिला दी थी। सूची।

मिटनिक ने ध्वनि मेल कंप्यूटरों, कॉपी किए गए सॉफ़्टवेयर, चोरी किए गए पासवर्ड और इंटरसेप्ट किए गए ईमेलों में सेंध लगा दी थी, जबकि उसने अपना स्थान छिपाने के लिए क्लोन सेल्युलर फोन का इस्तेमाल किया था। मिटनिक के अनुसार, उसने अपनी सजा के आठ महीने एकान्त कारावास में बिताए क्योंकि कानून प्रवर्तन अधिकारियों को यकीन था कि वह पे फोन में सीटी बजाकर परमाणु मिसाइलों से छेड़छाड़ कर सकता है।

5। चेन इंग-हाउ

CIH, या "चेरनोबिल" या "स्पेसफिलर" कंप्यूटर वायरस का पेलोड, 26 अप्रैल, 1999 को वितरित किया गया था, जो मेजबान कंप्यूटरों को निष्क्रिय कर रहा था और इसके परिणामस्वरूप $1 बिलियन का वाणिज्यिक नुकसान हो रहा था। इसे ताइवान के तातुंग विश्वविद्यालय के एक छात्र चेन इंग-हाउ द्वारा विकसित किया गया थापिछले वर्ष। सीआईएच ने अपने कोड को मौजूदा कोड में अंतराल के अंदर लिखा, जिससे इसे पहचानना कठिन हो गया। इस घटना ने ताइवान में नए कंप्यूटर अपराध कानून को जन्म दिया।

6। केन गैंबल

केन गैंबल 15 साल का था जब उसने पहली बार लीसेस्टरशायर हाउसिंग एस्टेट में अपने घर से अमेरिकी खुफिया समुदाय के प्रमुखों को निशाना बनाया। 2015 और 2016 के बीच, गैंबल सैन्य और खुफिया अभियानों पर कथित रूप से "बेहद संवेदनशील" दस्तावेजों तक पहुंचने में सक्षम था, जबकि उसने वरिष्ठ अमेरिकी अधिकारियों के परिवारों को परेशान किया।

उसका व्यवहार एफबीआई के उप निदेशक मार्क के पासवर्ड को रीसेट करने तक बढ़ा। Giuliano और CIA प्रमुख जॉन ब्रेनन की पत्नी के लिए एक डराने वाला ध्वनि मेल संदेश छोड़ रहा है। उन्होंने कथित तौर पर शेखी बघारी: "यह अब तक का सबसे बड़ा हैक होना चाहिए।"

7। लाइनस टोरवाल्ड्स

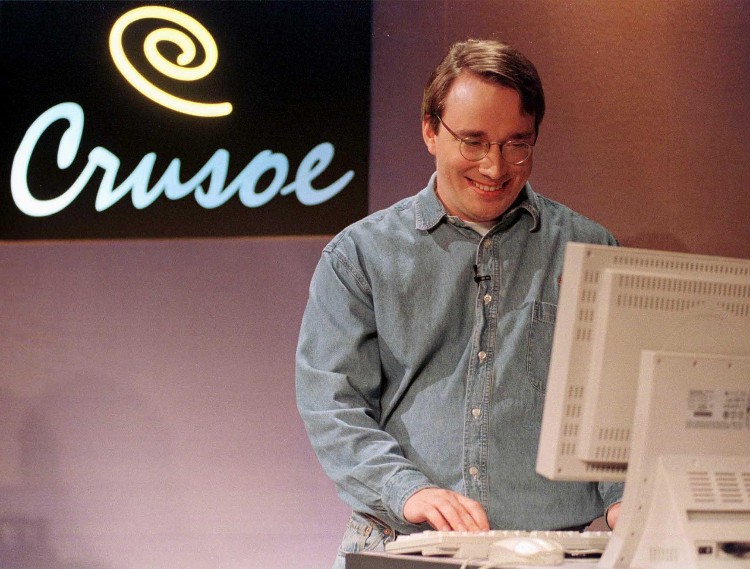

लिनस टोरवाल्ड्स

छवि क्रेडिट: रायटर / अलामी स्टॉक फोटो

1991 में, 21 वर्षीय फिनिश कंप्यूटर छात्र लिनुस टोरवाल्ड्स ने आधार लिखा था लिनक्स के लिए, एक ओपन-सोर्स ऑपरेटिंग सिस्टम जो तब से दुनिया में सबसे व्यापक रूप से इस्तेमाल किया जाने वाला कंप्यूटर ऑपरेटिंग सिस्टम बन गया है। Torvalds अपनी किशोरावस्था से ही हैकिंग कर रहा था, जब उसने कमोडोर VIC-20 होम कंप्यूटर को प्रोग्राम किया था। यह एक आदर्शवादी परियोजना थी जिसने फिर भी व्यापार का विश्वास अर्जित किया और खुले स्रोत सामाजिक के लिए एक महत्वपूर्ण संदर्भ बिंदु बन गयाआंदोलन।

टोरवाल्ड्स के साथ 1997 के एक साक्षात्कार में, वायर्ड पत्रिका ने हैकिंग के लक्ष्य का वर्णन किया, अंततः, "साफ-सुथरी दिनचर्या, कोड के तंग हिस्से, या अच्छे ऐप्स बनाने के लिए जो सम्मान अर्जित करते हैं उनके साथियों की। लिनुस बहुत आगे बढ़ गया, उस नींव को रखा जो शांत दिनचर्या, कोड और अनुप्रयोगों को रेखांकित करता है, और शायद अंतिम हैक प्राप्त कर रहा है। "