உள்ளடக்க அட்டவணை

Image Credit: Artem Oleshko / Shutterstock

Image Credit: Artem Oleshko / Shutterstockசவால் மற்றும் தீங்கிழைக்கும் நோக்கங்களால் தூண்டப்பட்டு, 1980 களில் ஒரு புதிய வகையான குற்றச் செயல் தொடங்கியது, இது கணினி அமைப்புகளை மீறுவதற்கும் சுரண்டுவதற்கும் தொழில்நுட்ப நிபுணத்துவத்தைப் பயன்படுத்தியது.

தலைப்புச் செய்திகளில் நுழையத் தொடங்கிய பாதுகாப்பு ஹேக்கர்கள், ஒரு கட்டத்தில் FBI இன் மோஸ்ட் வாண்டட் பட்டியலில் இருந்த கெவின் மிட்னிக் போன்றவர்கள், பாதுகாக்கப்பட்ட தகவல்களை அணுகுவதற்காக நெட்வொர்க்குகள் மற்றும் கணினி அமைப்புகளை மீறுவதை நோக்கமாகக் கொண்டிருந்தனர்.

சில சமயங்களில் 'பிளாக் ஹாட்' ஹேக்கர்கள் என்று அழைக்கப்படுபவர்கள், 'ஒயிட் ஹாட்' ஹேக்கர்களுக்கு மாறாக, தீங்கான நோக்கங்கள் இல்லாமல் டிங்கர் செய்யும், அமெரிக்க மேற்கத்திய நாடுகளில் சட்டத்தின் எதிர் பக்கங்களில் நிற்பது போல், கிரிமினல் ஹேக்கர்கள் பொழுதுபோக்காளர்கள் மற்றும் சாஃப்ட்வேர் டெவலப்பர்களின் ஹேக்கர் துணைக் கலாச்சாரத்தின் மத்தியில் உருவானார்கள். 1960களில் இருந்து வளர்ச்சியடைந்து வருகிறது.

இங்கே வரலாற்றை உருவாக்கிய 7 குறிப்பிடத்தக்க ஹேக்கர்கள் உள்ளனர், சிலர் தங்கள் குற்றச்செயல்களுக்கு இழிவானவர்கள், மற்றவர்கள் கணினி அறிவியலுக்கான அவர்களின் பங்களிப்புகளுக்காக பிரபலமானவர்கள்.

1. பாப் தாமஸ்

1960 களின் கணினி அறிவியல் சமூகங்களில், 'ஹேக்கிங்' என்பது மென்பொருளை இணைக்க புரோகிராமர்களால் எழுதப்பட்ட விரைவான குறியீட்டை விவரிக்க பயன்படுத்தப்பட்டது, ஆனால் அது பின்னர் தனியார் கணினிக்கான அணுகலைப் பெற வைரஸ்களின் பயன்பாடு வரை நீட்டிக்கப்பட்டது. அமைப்புகள். இருப்பினும், ஆரம்பகால வைரஸ்கள் மற்றும் புழுக்கள் சோதனை நோக்கத்தில் இருந்தன.

1971 ஆம் ஆண்டில், க்ரீப்பர் திட்டம் பாப் தாமஸால் சுய-பிரதி செய்யும் திட்டத்தின் யோசனையை சோதிக்க வடிவமைக்கப்பட்டது. யோசனை1949 ஆம் ஆண்டின் முற்பகுதியில் கணிதவியலாளர் ஜான் வான் நியூமன் என்பவரால் "சுய-பிரதிபலிப்பு ஆட்டோமேட்டா" பற்றி உச்சரிக்கப்பட்டது. 1973 ஆம் ஆண்டு மைக்கேல் கிரிக்டன் திரைப்படமான வெஸ்ட்வேர்ல்ட் இல் ஆண்ட்ராய்டு பேரழிவை உச்சரிக்கும் தொற்றுநோயைப் போலன்றி, க்ரீப்பர் ARPANET வழியாக பரவியது. ரிமோட் சிஸ்டம் செய்தியை வெளியிடுகிறது: "நான் ஒரு புல்லரிப்பு, உங்களால் முடிந்தால் என்னைப் பிடிக்கவும்!"

2. ஜான் டிராப்பர்

ஹேக்கிங் 1960கள் மற்றும் 1970களில் 'ஃபோன் ப்ரீக்கிங்' சூழலுக்கு மத்தியில் உருவாக்கப்பட்டது. ஜான் டிராப்பரும் வட அமெரிக்க தொலைபேசி அமைப்பில் மல்யுத்தம் செய்து தலைகீழாக பொறியியல் செய்தவர்களில் ஒருவர். கருவி, "ஃப்ரீக்ஸ்" தொலைபேசி அழைப்புகளை அனுப்ப நெட்வொர்க்கில் பயன்படுத்தப்படும் டோன்களை பிரதிபலிக்கும். 2600 ஹெர்ட்ஸ் தொனியை உருவாக்கும் திறன் கொண்ட கேப்'ன் க்ரஞ்ச் காலை உணவு தானியத்துடன் வழங்கப்பட்ட பொம்மை விசிலை டிராப்பர் பயன்படுத்தியது, அவரது பெயரான “கேப்டன் க்ரஞ்ச்” ஐ வழங்கியது.

மேலும் பார்க்கவும்: 5 பிரெஞ்சு எதிர்ப்பின் வீரப் பெண்கள்1984 இல் InfoWorld<6 இதழில்>, டிராப்பர் பரிந்துரைத்த ஹேக்கிங் என்பது "விஷயங்களைத் தனித்தனியாக எடுத்துக்கொள்வது, அவை எவ்வாறு செயல்படுகின்றன என்பதைக் கண்டறிவது... நான் இப்போது எனது சொந்த திட்டங்களை ஹேக்கிங் செய்கிறேன்."

3. ராபர்ட் டப்பான் மோரிஸ்

1988 ஆம் ஆண்டில், அமெரிக்க கணினி விஞ்ஞானி ராபர்ட் டப்பான் மோரிஸ் ஒரு கணினி புழுவை இணையத்தில் அறிமுகப்படுத்தினார். இந்த வகையான தீம்பொருள் மற்ற கணினிகளுக்கு பரவும் பொருட்டு தன்னைப் பிரதிபலிக்கிறது. 'மோரிஸ் புழு'வின் பிடிவாதமானது அதன் செயலிழக்கச் செய்ததுஇது சீர்குலைக்கும் அமைப்பு சுமைகளை உருவாக்கியது, அது நிர்வாகிகளின் கவனத்திற்கு கொண்டு வந்தது.

புழு 6,000 அமைப்புகளை பாதித்தது மற்றும் 1986 ஆம் ஆண்டின் கணினி மோசடி மற்றும் துஷ்பிரயோகம் சட்டத்தின் கீழ் மோரிஸ் முதல் தண்டனையைப் பெற்றது, அத்துடன் கார்னலில் இருந்து ஒரு வருடம் இடைநீக்கம் செய்யப்பட்டது. பல்கலைக்கழக பட்டதாரி பள்ளி.

4. கெவின் மிட்னிக்

2008 இல் நடைபெற்ற ஹேக்கர்ஸ் ஆன் பிளானட் எர்த் (ஹோப்) மாநாட்டில் கெவின் மிட்னிக் (இடது) மற்றும் இம்மானுவேல் கோல்ட்ஸ்டைன் பிப்ரவரி 15, 1995 இல் கெவின் மிட்னிக் கைது செய்யப்பட்டதைத் தொடர்ந்து ஐந்து ஆண்டுகள் சிறைத்தண்டனை விதிக்கப்பட்டது, முந்தைய இரண்டரை ஆண்டுகளில் கணினி ஹேக்கிங் மற்றும் கம்பி மோசடியை உள்ளடக்கிய கூட்டாட்சி குற்றங்களில், இது ஏற்கனவே அவரை FBI இன் மோஸ்ட் வாண்டட் பட்டியலில் சேர்த்தது. பட்டியல்.

மிட்னிக் தனது இருப்பிடத்தை மறைக்க குளோன் செய்யப்பட்ட செல்லுலார் ஃபோன்களைப் பயன்படுத்தும் போது, குரல் அஞ்சல் கணினிகள், நகலெடுக்கப்பட்ட மென்பொருட்கள், திருடப்பட்ட கடவுச்சொற்கள் மற்றும் மின்னஞ்சல்களை இடைமறித்தது. மிட்னிக்கின் கூற்றுப்படி, அவர் தனது எட்டு மாத சிறைத்தண்டனையை தனிமைச் சிறையில் கழித்தார், ஏனெனில் சட்ட அமலாக்க அதிகாரிகள் அவர் ஒரு ஊதிய தொலைபேசியில் விசில் அடித்து அணுசக்தி ஏவுகணைகளை சேதப்படுத்த முடியும் என்று நம்பினர்.

5. Chen Ing-hau

CIH இன் பேலோட், அல்லது "செர்னோபில்" அல்லது "ஸ்பேஸ்ஃபில்லர்" கணினி வைரஸ், 26 ஏப்ரல், 1999 அன்று விநியோகிக்கப்பட்டது, ஹோஸ்ட் கம்ப்யூட்டர்களை செயலிழக்கச் செய்து $1 பில்லியன் வணிகச் சேதத்தை ஏற்படுத்தியது. இது தைவானில் உள்ள Tatung பல்கலைக்கழக மாணவர் சென் இங்-ஹவ் என்பவரால் உருவாக்கப்பட்டதுகடந்த வருடம். CIH அதன் குறியீட்டை ஏற்கனவே உள்ள குறியீட்டில் உள்ள இடைவெளிகளுக்குள் எழுதி, அதைக் கண்டறிவதை கடினமாக்குகிறது. இந்த நிகழ்வு தைவானில் புதிய கணினி குற்றச் சட்டத்திற்கு வழிவகுத்தது.

6. கேன் கேம்பிள்

கேன் கேம்பிள் 15 வயதாக இருந்தபோது, அவர் லீசெஸ்டர்ஷைர் வீட்டுத் தோட்டத்தில் உள்ள தனது வீட்டில் இருந்து அமெரிக்க உளவுத்துறை சமூகத்தின் தலைவர்களை முதன்முதலில் குறிவைத்தார். 2015 மற்றும் 2016 க்கு இடையில், மூத்த அமெரிக்க அதிகாரிகளின் குடும்பங்களை துன்புறுத்திய அதே வேளையில், இராணுவ மற்றும் உளவுத்துறை நடவடிக்கைகள் குறித்த "மிகவும் உணர்திறன்" ஆவணங்களை கேம்பிள் அணுக முடிந்தது.

அவரது நடத்தை FBI துணை இயக்குனர் மார்க்கின் கடவுச்சொற்களை மீட்டமைக்கும் வரை நீட்டிக்கப்பட்டது. ஜியுலியானோ மற்றும் CIA தலைவர் ஜான் பிரென்னனின் மனைவிக்கு ஒரு மிரட்டலான குரல் அஞ்சல் செய்தியை அனுப்பினார். அவர் தற்பெருமை காட்டினார்: "இது எப்போதும் இல்லாத மிகப்பெரிய ஹேக் ஆகும்."

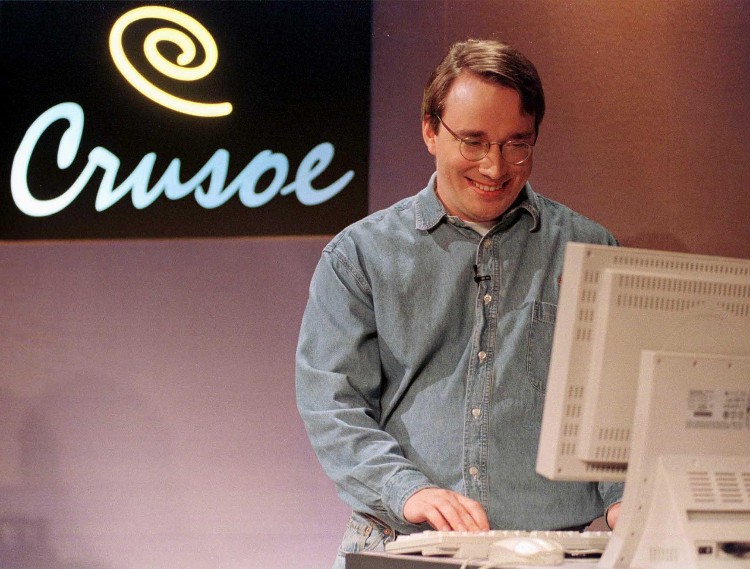

7. Linus Torvalds

Linus Torvalds

Image Credit: REUTERS / Alamy Stock Photo

1991 இல், 21 வயதான பின்னிஷ் கணினி மாணவர் Linus Torvalds அடிப்படையை எழுதினார் லினக்ஸைப் பொறுத்தவரை, இது ஒரு திறந்த மூல இயக்க முறைமையாகும், இது உலகில் மிகவும் பரவலாகப் பயன்படுத்தப்படும் கணினி இயக்க முறைமையாக மாறியுள்ளது. டொர்வால்ட்ஸ் தனது பதின்ம வயதிலிருந்தே ஹேக்கிங் செய்து கொண்டிருந்தார், அவர் கொமடோர் விஐசி-20 ஹோம் கம்ப்யூட்டரை புரோகிராம் செய்தார்.

லினக்ஸுடன், டொர்வால்ட்ஸ் ஒரு இலவச இயங்குதளத்தை அறிமுகப்படுத்தினார், இது விநியோகிக்கப்பட்ட மேம்பாட்டை வென்றது. இது ஒரு இலட்சியவாத திட்டமாகும், இருப்பினும் வணிகத்தின் நம்பிக்கையைப் பெற்றது மற்றும் திறந்த மூல சமூகத்திற்கான முக்கிய குறிப்பு புள்ளியாக மாறியது.இயக்கம்.

1997 இல் Torvalds உடனான ஒரு நேர்காணலில், Wired இதழ் ஹேக்கிங்கின் இலக்கை விவரித்தது, இறுதியில், "சுத்தமான நடைமுறைகள், இறுக்கமான குறியீடுகள் அல்லது மரியாதைக்குரிய பயன்பாடுகளை உருவாக்குதல் அவர்களின் சகாக்கள். லினஸ் இன்னும் அதிகமாகச் சென்று, சிறந்த நடைமுறைகள், குறியீடு மற்றும் பயன்பாடுகளுக்கு அடித்தளமாக இருக்கும் அடித்தளத்தை அமைத்தார், மேலும் இறுதி ஹேக்கை அடையலாம்."

மேலும் பார்க்கவும்: லிங்கன் போரில் வில்லியம் மார்ஷல் எப்படி வென்றார்?