Taula de continguts

Crèdit d'imatge: Artem Oleshko/Shutterstock

Crèdit d'imatge: Artem Oleshko/ShutterstockMotivada per l'emoció del repte i per propòsits més maliciosos, una nova forma d'activitat criminal va arribar a la majoria d'edat als anys vuitanta, una que va desplegar coneixements tecnològics per violar i explotar els sistemes informàtics.

Vegeu també: 5 coses que probablement no sabíeu sobre els funerals anglesos del segle XVIIEls pirates informàtics de seguretat que van començar a entrar als titulars, com Kevin Mitnick, que en un moment donat va estar a la llista dels més buscats de l'FBI, tenien com a objectiu trencar xarxes i sistemes informàtics per accedir a informació protegida.

De vegades anomenats pirates informàtics de "barret negre" en contrast amb els pirates informàtics de "barret blanc" que juguen sense intencions malignes, com si estiguessin a bàndols oposats de la llei en un occident americà, els pirates informàtics criminals van sorgir enmig d'una subcultura de pirates informàtics d'aficionats i desenvolupadors de programari. que s'havia anat desenvolupant des dels anys 60.

Aquí hi ha 7 pirates informàtics notables que van fer història, alguns coneguts per la seva criminalitat, d'altres famosos per les seves contribucions a la informàtica.

1. Bob Thomas

A les comunitats d'informàtica de la dècada de 1960, el "pirateig" s'utilitzava per descriure el codi convenient escrit pels programadors per combinar programari, però més tard s'estendria a l'ús de virus per accedir a ordinadors privats. sistemes. No obstant això, els primers virus i cucs tenien una intenció experimental.

El 1971, el programa Creeper va ser dissenyat per Bob Thomas per provar la idea del programa d'autoreplicació. La idead'"autòmats autorreplicants" ja havia estat explicat prèviament pel matemàtic John von Neumann ja l'any 1949. A diferència de l'epidèmia que provoca el desastre d'Android a la pel·lícula de Michael Crichton de 1973 Westworld , Creeper es va estendre a través d'ARPANET a un sistema remot per sortir el missatge: "Sóc el creeper, agafa'm si pots!"

2. John Draper

La pirateria informàtica es va desenvolupar en el context del "phreaking telefònic" als anys 60 i 70. John Draper va ser un dels que van lluitar i van fer enginyeria inversa del sistema telefònic nord-americà, aleshores la xarxa informàtica més gran a la qual el públic tenia accés, per tal de fer trucades gratuïtes de llarga distància.

Mitjançant un dispositiu específic. eina, "phreaks" podria replicar els tons utilitzats a la xarxa per encaminar les trucades telefòniques. L'ús de Draper del xiulet de joguina subministrat amb el cereal d'esmorzar Cap'n Crunch, que era capaç de generar un to de 2600 Hz, va proporcionar el seu sobrenom "Captain Crunch".

En un número de 1984 de InfoWorld , Draper va suggerir que piratejar significava "desmuntar les coses, esbrinar com funcionen... Ara mateix estic piratejant els meus propis programes".

3. Robert Tappan Morris

El 1988, l'informàtic nord-americà Robert Tappan Morris va introduir un cuc informàtic a Internet potser per primera vegada. Aquesta varietat de programari maliciós es replica per estendre's a altres ordinadors. La persistència del "cuc Morris" va ser la seva desaparició comva crear càrregues disruptives del sistema que el van cridar l'atenció dels administradors.

El cuc va infectar 6.000 sistemes i va guanyar a Morris la primera condemna segons la novel·la Llei de frau i abús informàtic de 1986, així com una suspensió d'un any de Cornell. Escola de grau universitari.

Vegeu també: 10 fets sobre Charles Babbage, pioner de la informàtica victoriana4. Kevin Mitnick

Kevin Mitnick (esquerra) i Emmanuel Goldstein a la conferència Hackers on Planet Earth (HOPE) el 2008

Crèdit d'imatge: ES Travel / Alamy Stock Photo

Cinc anys de presó després de la detenció de Kevin Mitnick el 15 de febrer de 1995 per delictes federals que cobreixen la pirateria informàtica i el frau per cable durant els dos anys i mig anteriors, que ja l'havien donat un lloc als més buscats de l'FBI. llista.

Mitnick havia envasat ordinadors de correu de veu, copiat programari, contrasenyes robades i correus electrònics interceptats, mentre utilitzava telèfons mòbils clonats per ocultar la seva ubicació. Segons Mitnick, va passar vuit mesos de la seva condemna en aïllament perquè els agents de l'ordre estaven convençuts que podia manipular míssils nuclears xiulant a un telèfon públic.

5. Chen Ing-hau

La càrrega útil de CIH, o el virus informàtic "Txernòbil" o "Spacefiller", es va lliurar el 26 d'abril de 1999, fet que va deixar inoperables els ordinadors host i va deixar 1.000 milions de dòlars en danys comercials al seu pas. Va ser desenvolupat per Chen Ing-hau, estudiant de la Universitat Tatung de Taiwan, ell'any passat. CIH va escriure el seu codi dins dels buits del codi existent, cosa que fa que sigui més difícil de detectar. L'esdeveniment va donar lloc a una nova legislació sobre delictes informàtics a Taiwan.

6. Kane Gamble

Kane Gamble tenia 15 anys quan va atacar per primera vegada els caps de la comunitat d'intel·ligència dels EUA des de casa seva en una urbanització de Leicestershire. Entre el 2015 i el 2016, Gamble va poder accedir a documents "extremadament sensibles" sobre operacions militars i d'intel·ligència, mentre assetjava les famílies d'alts funcionaris nord-americans.

El seu comportament es va estendre fins a restablir les contrasenyes del director adjunt de l'FBI, Mark. Giuliano i deixant un missatge de veu intimidant per a la dona del cap de la CIA, John Brennan. Segons els informes, es va presumir: "Aquest ha de ser el pirateig més gran que s'hagi fet mai."

7. Linus Torvalds

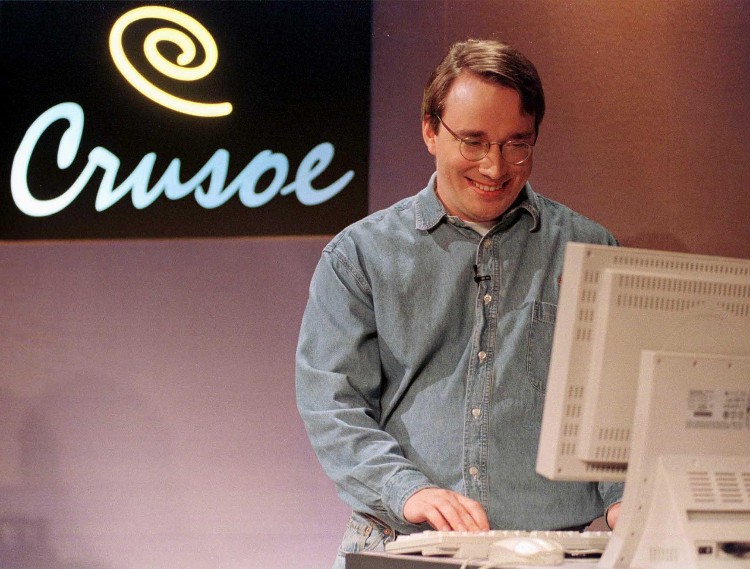

Linus Torvalds

Crèdit d'imatge: REUTERS / Alamy Stock Photo

El 1991, l'estudiant d'informàtica finlandès Linus Torvalds, de 21 anys, va escriure la base per a Linux, un sistema operatiu de codi obert que s'ha convertit des d'aleshores en el sistema operatiu d'ordinador més utilitzat al món. Torvalds havia estat piratejant des de la seva adolescència, quan va programar un ordinador domèstic Commodore VIC-20.

Amb Linux, Torvalds va introduir un sistema operatiu gratuït que defensava el desenvolupament distribuït. Va ser un projecte idealista que, tanmateix, es va guanyar la confiança de les empreses i es va convertir en un referent clau per a la xarxa social de codi obert.moviment.

En una entrevista de 1997 amb Torvalds, la revista Wired va descriure l'objectiu de la pirateria com, en última instància, "crear rutines ordenades, fragments de codi ajustats o aplicacions genials que es guanyen el respecte". dels seus companys. Linus va anar molt més enllà, establint les bases que subjauen a les rutines, el codi i les aplicacions genials, i aconseguint potser el pirateig definitiu."